Un grande imprenditore italiano diceva moltissimi anni fa: “L’Italia procede ancora nel compromesso, nei vecchi sistemi del trasformismo politico, del potere burocratico, delle grandi promesse, dei grandi piani e delle modeste realizzazioni”.

Ma ovviamente tutti ci aspettiamo che non sia così.

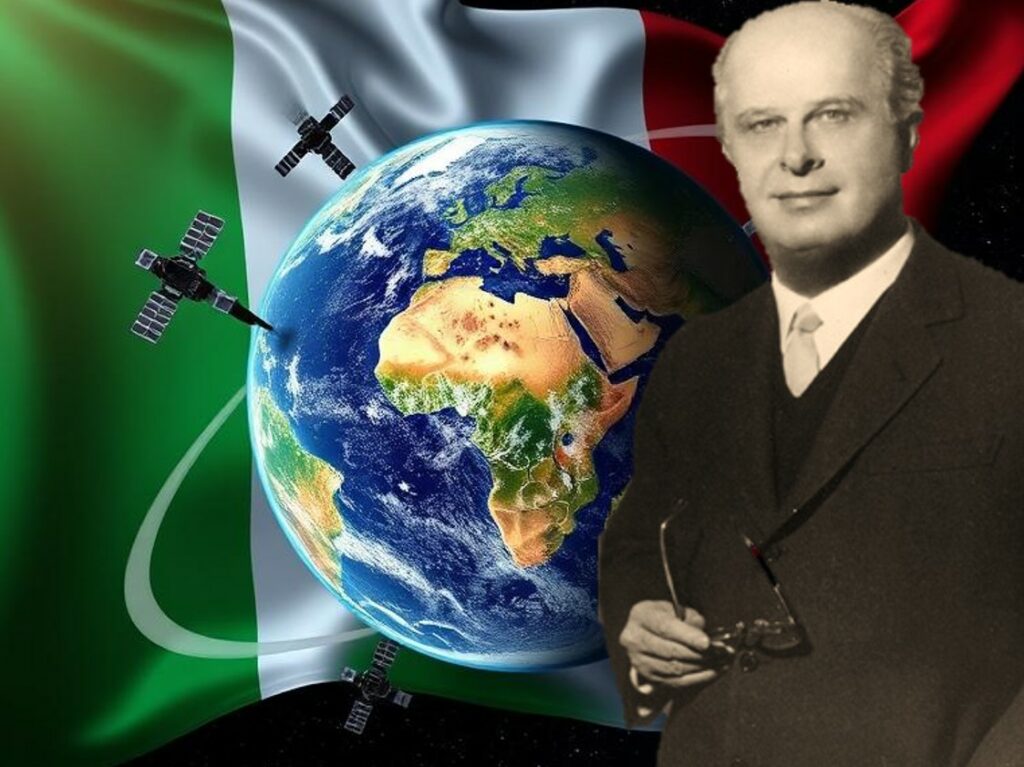

L’Italia progetta di creare un proprio sistema di satelliti in orbita bassa per le comunicazioni governative, ha affermato il ministro dell’Industria Adolfo Urso. Questa mossa è vista come un’alternativa all’utilizzo della rete Starlink di Elon Musk, di cui si era già parlato nel governo di Georgia Meloni.

In precedenza, il governo aveva preso in considerazione l’utilizzo di Starlink per le comunicazioni crittografate tra funzionari che lavoravano in aree ad alto rischio. Tuttavia, l’idea ha suscitato aspre critiche da parte dell’opposizione, che ha espresso preoccupazione per il fatto di affidare un elemento chiave della sicurezza nazionale nelle mani di un imprenditore straniero con stretti legami con il governo degli Stati Uniti.

Adolfo Urso, di Fratelli d’Italia, ha dichiarato al Parlamento che il governo sta lavorando alla creazione di un sistema satellitare indipendente in orbita bassa, con la partecipazione di importanti aziende italiane. Ha sottolineato che il nuovo sistema diventerà un’alternativa competitiva agli operatori stranieri, tra cui SpaceX.

Non è ancora noto quali aziende prenderanno parte al progetto, ma il capo del Ministero locale dell’Industria e del Commercio ha affermato che l’agenzia spaziale nazionale condurrà uno studio di fattibilità. Non è inoltre specificata la tempistica di attuazione del programma.

Elon Musk ha già espresso in passato la sua disponibilità a offrire i suoi servizi all’Italia e il suo rapporto amichevole con Meloni ha alimentato le aspettative di una possibile cooperazione. Tuttavia, il ministro della Difesa Guido Crosetto ha affermato che non sono stati ancora raggiunti accordi.

Attualmente sono 6.700 i satelliti Starlink operativi in orbita terrestre bassa. Mentre in precedenza l’Italia aveva preso in considerazione un contratto quinquennale da 1,5 miliardi di euro con SpaceX, ora il Paese sta compiendo un passo avanti verso la creazione di una propria infrastruttura di comunicazioni sicure e indipendenti. In questo modo l’Italia intende garantire il controllo sulle comunicazioni di importanza strategica e ridurre la dipendenza dalle tecnologie straniere.