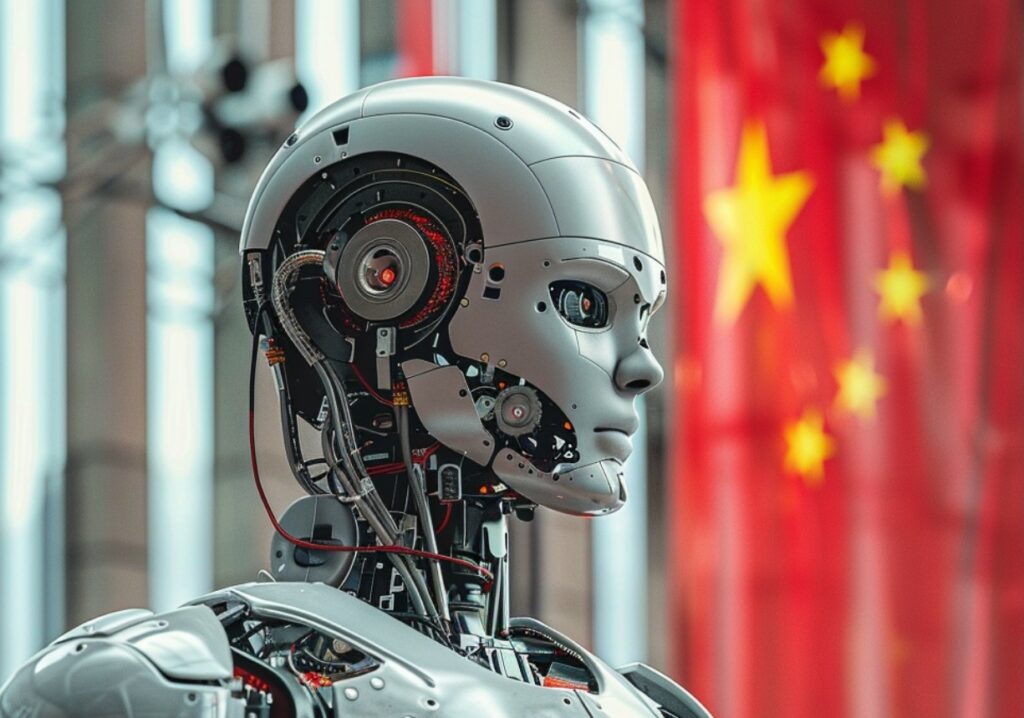

Gli istituti di ricerca cinesi affiliati all’Esercito popolare di liberazione (PLA) hanno iniziato a utilizzare il modello Llama 2 di Meta per sviluppare il proprio strumento di intelligenza artificiale (AI) per applicazioni di difesa e polizia. La ricerca mostra che il modello Llama 2, originariamente disponibile di pubblico dominio, è diventato la base per la creazione di un’intelligenza artificiale militarizzata nota come ChatBIT.

A giugno, scienziati cinesi di tre diverse istituzioni, tra cui l’Accademia delle scienze militari del PLA, hanno pubblicato un articolo in cui descrivevano come avevano adattato il modello Llama per scopi di raccolta e analisi di intelligence. La loro versione è stata ottimizzata per il dialogo e per rispondere a domande volte a supportare le decisioni operative in ambito militare. Secondo lo studio, ChatBIT mostra livelli di prestazioni simili a ChatGPT-4 di OpenAI.

Gli sviluppatori del progetto sottolineano che ChatBIT contiene finora solo 100mila registrazioni di dialoghi militari, un numero relativamente piccolo rispetto ad altri modelli linguistici. Tuttavia, stanno pianificando un ulteriore sviluppo per utilizzare ChatBIT per la pianificazione strategica, la modellazione e il supporto decisionale del team.

Inoltre, la Cina utilizza attivamente l’intelligenza artificiale per scopi di sicurezza interna. Altri studi rilevano che il modello di Llama è già stato utilizzato per analizzare i dati relativi alle esigenze della polizia per migliorare il processo decisionale in materia di sicurezza pubblica. Ad aprile, la pubblicazione statale PLA Daily ha evidenziato come l’intelligenza artificiale potrebbe accelerare lo sviluppo delle armi, migliorare le simulazioni di combattimento e migliorare l’efficienza dell’addestramento militare.

Gli esperti occidentali sottolineano che l’uso delle tecnologie di intelligenza artificiale occidentali da parte di specialisti cinesi può contribuire a ridurre il divario tecnologico tra Cina e Stati Uniti. Ad esempio, la società cinese AVIC, affiliata al PLA, ha utilizzato Llama 2 per sviluppare strategie di contromisure elettroniche aviotrasportate.

Meta, a sua volta, ha una politica di libero accesso ai suoi modelli di intelligenza artificiale, ma impone alcune restrizioni, vietando l’uso di queste tecnologie per scopi militari, di intelligence o nucleari. Tuttavia, a causa della natura pubblica di questi modelli, l’applicazione delle condizioni d’uso rimane limitata.