Nel mondo della sicurezza informatica, pochi eventi hanno lo stesso impatto di una violazione su larga scala di dati sensibili. Recentemente, è emersa la notizia di una massiccia esposizione di dati riguardanti l’Organizzazione “Hajj e Pellegrinaggio” in Iran, che ha messo in pericolo le informazioni personali di oltre 168 milioni di individui.

Questa fuga di dati, che copre un periodo di quarant’anni dal 1984 al 2024, è straordinaria non solo per il volume di informazioni compromesse ma anche per la loro natura estremamente sensibile. La violazione coinvolge dati dettagliati dei pellegrini iraniani che hanno partecipato a viaggi religiosi organizzati verso destinazioni come La Mecca, Medina e importanti siti sciiti in Iraq e Siria.

L’ampia gamma di informazioni trapelate comprende dati personali, contatti, dettagli di viaggio e documenti finanziari. Questi dati includono anche informazioni su funzionari governativi, membri delle forze armate e gruppi religiosi, esponendo potenzialmente figure di alto profilo e informazioni strategiche.

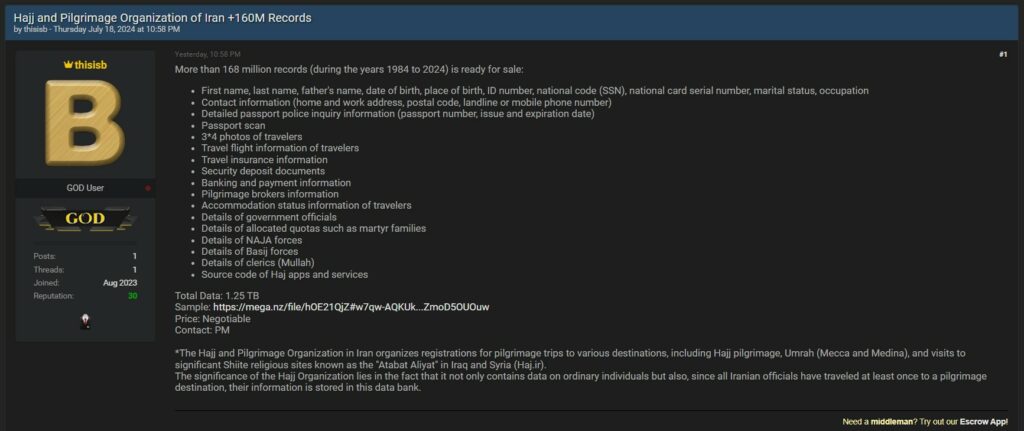

L’annuncio della vendita, presente sul noto forum undergrounf “Breached Forum”, include dettagli su una vasta gamma di dati personali, come nomi, date di nascita, numeri di identificazione e informazioni dettagliate sui passaporti, tra cui scansioni dei passaporti e fotografie dei viaggiatori. Inoltre, i dati comprendono informazioni sui voli, assicurazioni di viaggio, documenti di cauzione e dati bancari.

Sono presenti anche dettagli su broker di pellegrinaggi, stato di alloggio dei viaggiatori e informazioni sui funzionari governativi e su varie forze di sicurezza. Nel post si fa riferimento anche al codice sorgente delle applicazioni e dei servizi legati all’Hajj, suggerendo un accesso completo ai sistemi interni dell’organizzazione.

Sebbene i dettagli specifici dell’attacco non siano stati divulgati, la portata e la natura dei dati indicano una possibile compromissione a lungo termine dei sistemi informatici dell’organizzazione. In totale sembrano essere stati esfiltrati 1.25TB di dati.

Questa violazione sottolinea l’importanza di adottare misure di sicurezza rigorose per la tutela di informazioni sensibili, in particolare quelle governative. L’incidente evidenzia come le organizzazioni che gestiscono grandi quantità di dati siano obiettivi primari per i cybercriminali, e solleva preoccupazioni significative sulla sicurezza informatica in Iran. In un contesto geopolitico, la violazione può avere implicazioni anche oltre i confini iraniani, dato che le informazioni trapelate riguardano spostamenti e dati di individui di interesse governativo, che potrebbero essere sfruttati per fini di intelligence o ricatto. Questo attacco mette in luce la crescente minaccia della cybercriminalità come strumento di conflitto geopolitico, dove stati e organizzazioni possono sfruttare tali dati per destabilizzare governi e minare la fiducia pubblica nelle istituzioni. Le autorità competenti devono implementare misure immediate per mitigare i rischi, tra cui la protezione degli individui colpiti, l’avvio di un’indagine approfondita per identificare i responsabili e l’analisi dei sistemi compromessi. È fondamentale rafforzare le misure di sicurezza con crittografia dei dati, controlli di accesso rigorosi e formazione sulla sicurezza informatica per il personale.

In definitiva, questa violazione sottolinea l’urgente necessità di elevare la sicurezza informatica a tutti i livelli. Solo attraverso un impegno collettivo e misure di sicurezza robuste possiamo proteggere i dati sensibili e scongiurare le minacce informatiche sempre più sofisticate.