Il Congresso degli Stati Uniti ha pubblicato i risultati di un’indagine inquietante. Mostra che la maggior parte delle principali case automobilistiche condivide i dati sulla posizione dei conducenti con la polizia. Questo avviene senza un ordine del tribunale, nonostante la promessa pubblica di astenersi da tali azioni.

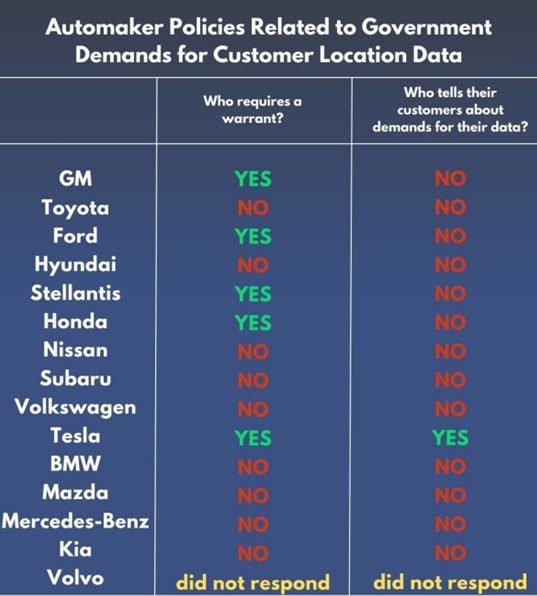

Delle 14 case automobilistiche intervistate, solo 5 (GM, Ford, Honda, Stellantis e Tesla) richiedono un mandato o un’ordinanza del tribunale. Solo Tesla informa i clienti delle richieste delle forze dell’ordine.

In risposta alla richiesta di un senatore presentata tramite un’associazione dell’industria automobilistica non specificata, Volvo non ha fornito informazioni. I giganti del settore Toyota, Nissan, Subaru, Volkswagen, BMW, Mazda, Mercedes-Benz e Kia hanno ammesso che la consegna dei dati richiede solo un mandato di comparizione. Pertanto non richiede l’approvazione di un giudice.

Volkswagen ha affermato che è necessario un mandato per rilasciare i dati sulla posizione per un periodo superiore a 7 giorni. Ma divulgherà le informazioni entro 6 giorni o meno tramite mandato di comparizione. Volvo, di proprietà della cinese Geely, non ha fornito commenti.

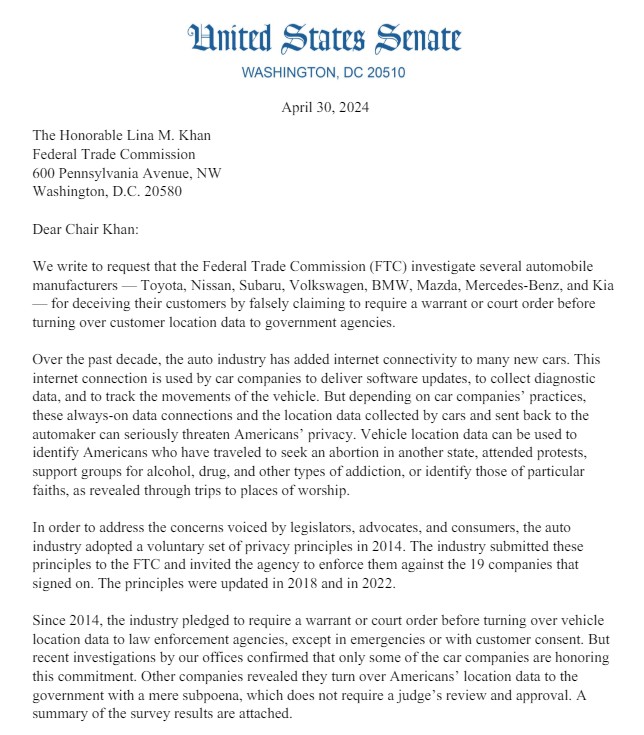

I senatori Ron Wyden e Ed Markey, entrambi attivi sulla questione, hanno inviato una lettera alla Federal Trade Commission ( FTC ). Hanno chiesto di avviare un’indagine sulle dichiarazioni fuorvianti delle case automobilistiche e sulle pratiche di archiviazione dei dati.

Secondo i senatori Le case automobilistiche “non solo hanno lasciato i consumatori all’oscuro delle loro pratiche effettive. Ma molte di loro hanno ingannato i clienti non rispettando le linee guida volontarie del settore sulla privacy”, osserva la lettera. L’organismo industriale Alliance for Automotive Innovation ha sottolineato l’impegno delle case automobilistiche nella protezione dei dati sensibili sulla posizione dei veicoli.

Tuttavia, secondo Wyden, i dati sono stati ottenuti direttamente dalle case automobilistiche, il che mette in dubbio la trasparenza delle loro dichiarazioni. Un portavoce dell’associazione non ha risposto a una richiesta di commento.

Mercedes-Benz afferma che “non raccoglie sistematicamente dati storici sulla posizione dei veicoli”, mentre Hyundai ammette che “tipicamente” memorizza tali dati fino a 15 anni, Toyota fino a 10 anni e Honda fino a sette anni.

I dati sulla posizione dei veicoli possono rivelare aspetti intimi della vita di una persona, comprese le visite a varie strutture mediche e la partecipazione alle proteste, che mettono a rischio i diritti e le libertà dei cittadini.