LinkedIn è stato preso di mira recentemente da un’ondata di violazioni degli account che hanno portato al blocco di molti account per motivi di sicurezza o alla compromissione da parte dei malintenzionati.

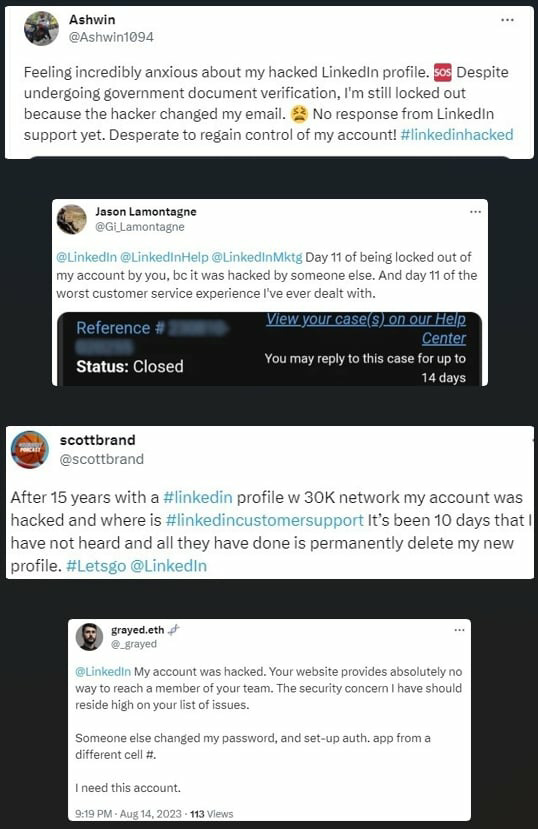

Come riportato da Cyberint, molti utenti di LinkedIn si sono lamentati di appropriazioni o blocchi di account e dell’impossibilità di risolvere i problemi tramite il supporto di LinkedIn.

“Alcuni sono stati persino costretti a pagare un riscatto per riprendere il controllo o hanno subito la cancellazione permanente dell’account”, riferisce il ricercatore di Cyberint Coral Tayar.

“Anche se LinkedIn deve ancora rilasciare un annuncio ufficiale, sembra che i tempi di risposta del supporto si siano allungati, a seguito del volume ingente delle segnalazioni al supporto”.

I reclami presentati da BleepingComputer su Reddit, Twitter e il supporto di LinkedIn nei forum Microsoft non hanno aiutato a recuperare gli account compromessi, con gli utenti semplicemente frustrati dalla mancanza di risposta.

“Il mio account è stato violato 6 giorni fa. L’e-mail è stata modificata nel cuore della notte e non ho avuto modo di confermare la modifica o impedirla. Ha scritto un utente interessato nel thread Reddit sugli hack.

“Nessuna risposta da parte loro da nessuna parte. È patetico. Ho provato a segnalare il mio account violato, passando attraverso la verifica dell’identità, persino inviando loro un DM @linkedinhelp su Twitter. Non ci sono risposte da nessuna parte. Che barzelletta per un’azienda..”

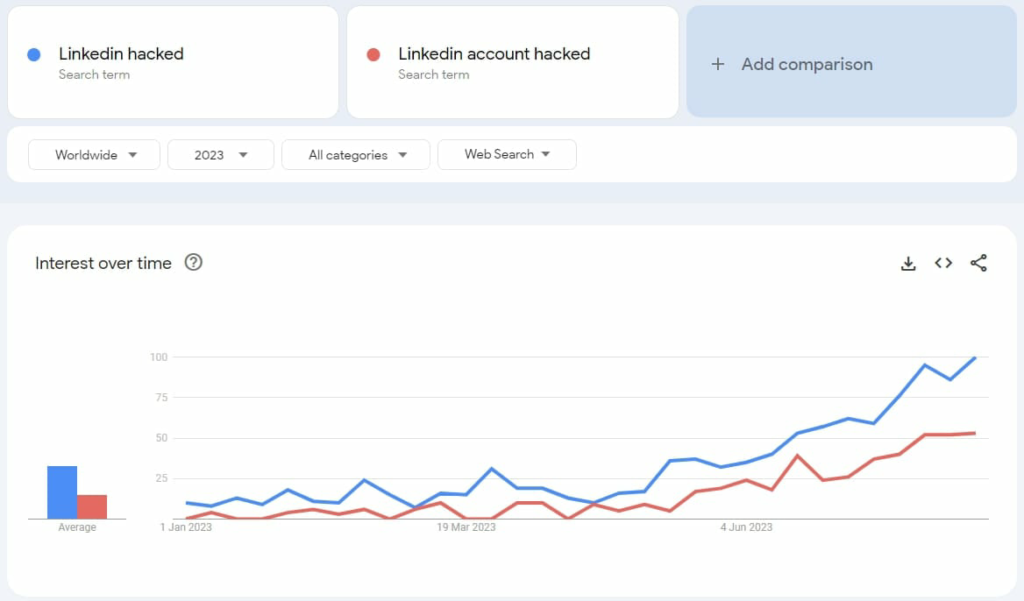

Cyberint afferma che ci sono anche segnali di un incremento in Google Trends, dove i termini di ricerca relativi all’hacking o al recupero dell’account LinkedIn hanno visto un aumento del 5.000% negli ultimi mesi.

Sembra che gli aggressori utilizzino credenziali trapelate o attacchi di forza bruta per cercare di assumere il controllo di un gran numero di account LinkedIn.

Per gli account adeguatamente protetti con password complesse e/o autenticazione a due fattori, i tentativi di riscatto hanno comportato un blocco temporaneo dell’account imposto dalla piattaforma come misura protettiva ma nulla altro più.

Ai proprietari di questi account viene quindi chiesto di verificare la proprietà fornendo ulteriori informazioni e anche di aggiornare le proprie password prima di poter accedere nuovamente.

Quando invece i malintenzionati acquisiscono con successo degli account LinkedIn non protetti, cambiano rapidamente l’indirizzo e-mail pertinente con uno del servizio “rambler.ru”.

Successivamente, i dirottatori modificano la password dell’account, impedendo ai proprietari originali di accedere ai propri account. Molti utenti hanno anche riferito che i criminali hanno abilitato la 2FA dopo che l’account è stato violato, rendendo il processo di recupero dell’account ancora più difficile.

In alcuni casi osservati da Cyberint, gli aggressori hanno chiesto piccoli riscatti per restituire gli account ai proprietari originari o hanno cancellato definitivamente gli account senza chiedere nulla.

Gli account LinkedIn possono essere preziosi per l’ingegneria sociale, il phishing e le truffe sul lavoro che a volte portano a rapine informatiche multimilionarie.

Soprattutto da quando LinkedIn ha introdotto funzionalità che combattono i profili falsi e il comportamento non autentico sulla piattaforma, l’hacking degli account esistenti è diventato molto più realistico per gli hacker criminali.

Se hai un account LinkedIn, ora sarebbe un buon momento per rivedere le misure di sicurezza che hai abilitato, abilitare 2FA e passare a una password univoca e lunga.