Per consentire una crescita globale dell’intelligenza artificiale, occorre risolvere il problema della mancanza di elettricità. Secondo i rappresentanti delle principali aziende tecnologiche, tra cui il miliardario Elon Musk, questo problema sta già limitando lo sviluppo di tecnologie avanzate. In precedenza, l’intelligenza artificiale soffriva di carenza di microcircuiti, ma ora la barriera principale sembra essere l’alimentazione.

Il CEO di Amazon, Andy Jesse, ha anche confermato che le attuali riserve energetiche non sono sufficienti per alimentare nuovi servizi di intelligenza artificiale generativa.

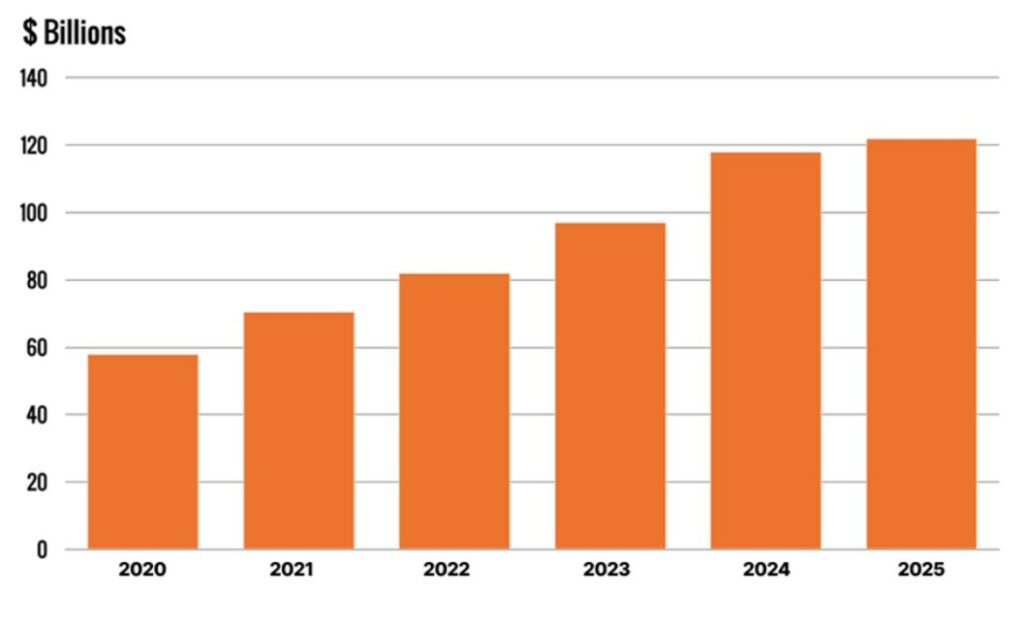

Per questo motivo, aziende come Amazon, Microsoft e Alphabet (società madre di Google) stanno investendo miliardi di dollari in infrastrutture e costruendo data center che richiedono anni per essere pianificati e costruiti.

Tuttavia, la costruzione di tali impianti richiede non solo tempo, ma anche luoghi in cui sia ancora possibile aumentare la capacità energetica. Inoltre, anche l’accesso all’elettricità è importante, poiché i problemi con la rete elettrica possono rappresentare un serio ostacolo allo sviluppo dell’intelligenza artificiale.

Pankaj Sharma, vicepresidente esecutivo della divisione data center di Schneider Electric, ha osservato che la domanda di data center è sempre stata elevata, ma ora ha raggiunto il massimo storico. Si prevede che entro il 2030 sarà necessaria una capacità notevolmente maggiore di quella attualmente disponibile.

Inoltre, il crescente interesse per i data center sta accrescendo le preoccupazioni sull’impatto ambientale. Molti paesi si stanno muovendo verso le energie rinnovabili e l’elettrificazione in risposta al cambiamento climatico. Amazon, ad esempio, sta discutendo attivamente la questione con i funzionari americani.

L’Agenzia internazionale per l’energia prevede che il consumo di elettricità dei data center raddoppierà entro il 2026, raggiungendo i 1.000 terawattora, paragonabili al consumo annuale del Giappone. Tali indicatori sfidano la comunità globale a migliorare l’efficienza e la regolamentazione per frenare la crescita del consumo energetico.

Alcune regioni stanno già affrontando sfide legate al consumo energetico con l’aumento della domanda di intelligenza artificiale. La grande azienda energetica americana Dominion Energy, ad esempio, ha temporaneamente sospeso la connessione di nuovi data center finché non sarà risolto il problema del crescente consumo di elettricità. Alla luce di tali sfide, le organizzazioni sono alla ricerca di nuovi siti in diverse parti del mondo, tra cui Stati Uniti, Italia ed Europa dell’Est. La continua ricerca di nuove sedi per la costruzione di data center sta raggiungendo un livello internazionale.