Sul noto forum underground RaidForums, un utente ha annunciato una fuga di 40 GB di dati dal della società militare-industriale americana Lockheed Martin.

L’hacker o il suo rappresentante afferma di aver messo le mani su modelli di design, note di test, dettagli del contratto, informazioni sugli attuali progetti Indago 4, oltre a molte informazioni militari.

Indago 4 è un veicolo di prossima generazione, un piccolo sistema aereo senza pilota (UAS) per il decollo e l’atterraggio verticale (VTOL), il quale offre applicazioni di intelligence, sorveglianza e ricognizione (ISR) di spedizione.

L’hacker afferma di avere 40 GB di documenti Lockheed Martin interni, tra cui:

Di seguito è riportato il post originale dell’utente 1941Roki. Come si può leggere, rimanda i samples più accurati su un canale Telegram, dove il gruppo mantiene un canale pubblico con prove e documentazione di questo presunto hack, oltre ad altre violazioni passate.

C’è anche un canale privato per la comunicazione diretta con il gruppo.

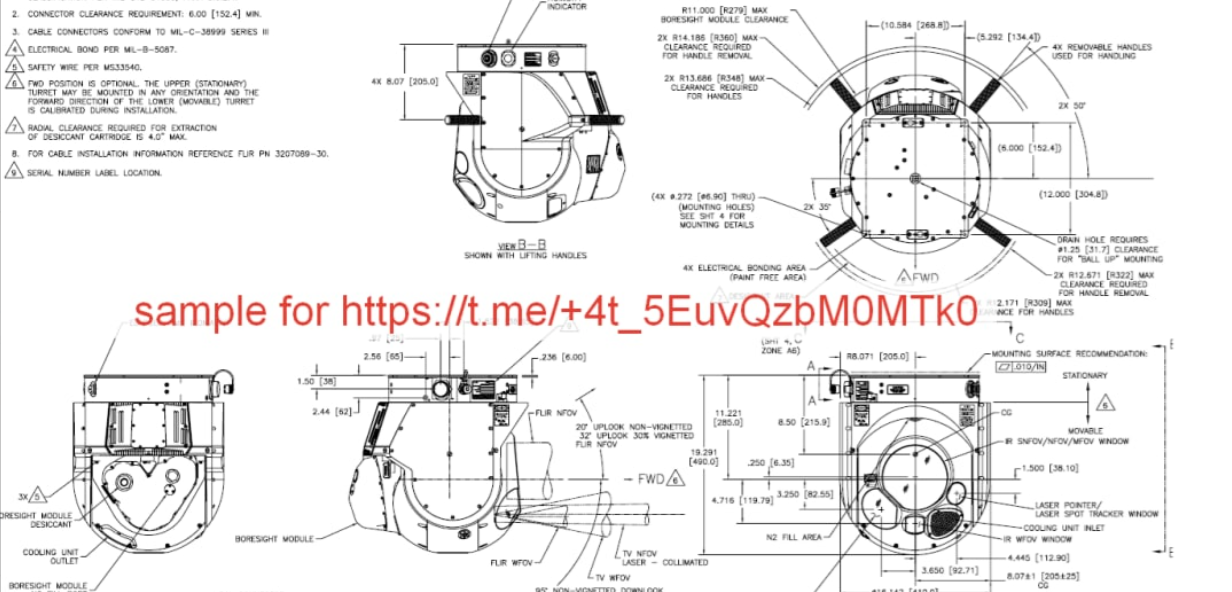

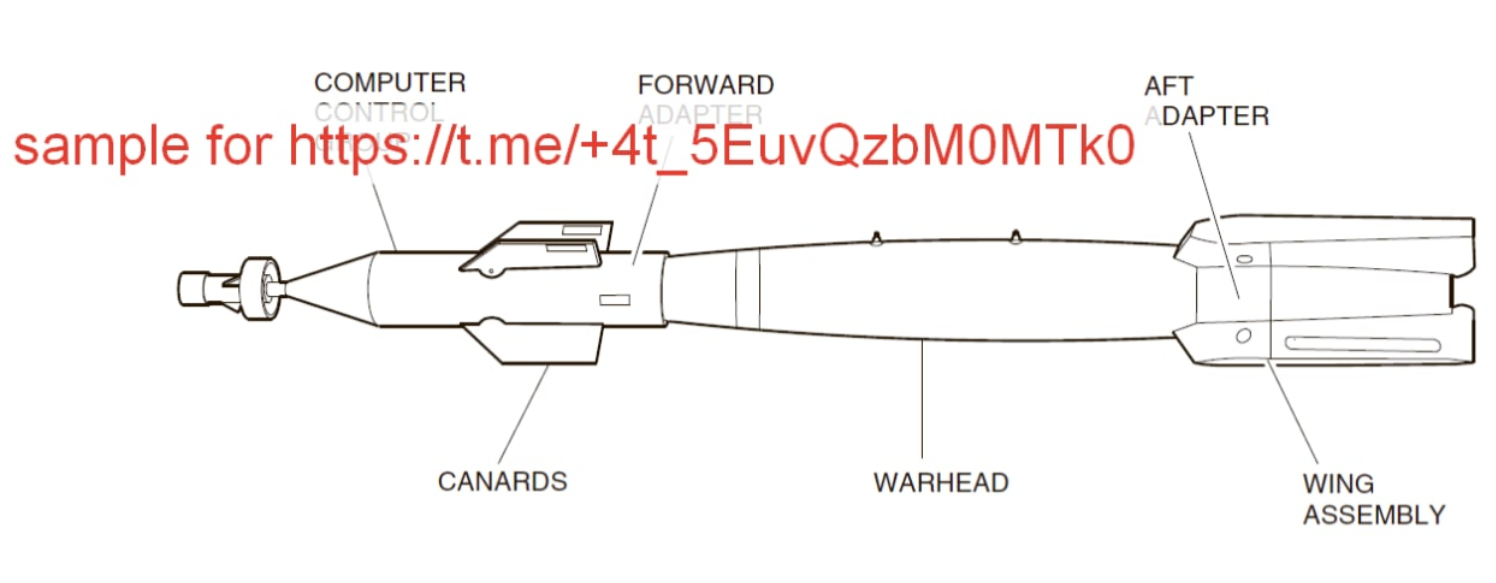

Il gruppo di hacker ha pubblicato una selezione di documenti Lockheed Martin sia nel forum di hacking che nel canale pubblico Telegram del gruppo che riportiamo di seguito alcuni estratti.

Il gruppo afferma di aver violato la rete di Lockheed Martin all’inizio di questo mese, a gennaio 2022 , per un particolare cliente. Tuttavia, poiché l’accordo di hacking sarebbe fallito, il gruppo ora vende pubblicamente i dati.

La cosa più interessante, tuttavia, è il modo in cui il gruppo afferma di aver ottenuto l’accesso. E’ stato riportato che l’attacco ha comportato prima l’analisi della rete, quindi l’identificazione dei dipendenti Lockheed Martin che

“avevano accesso alle informazioni tecniche… ma non avevano qualifiche sufficienti nel campo della sicurezza delle informazioni ”

e infine hanno preso di mira questi dipendenti con regali di Natale.

“Il processo per ottenere i dati è la vera storia del Natale. Abbiamo analizzato la sicurezza della rete interna dell’azienda e siamo giunti alla conclusione che non sarebbe stata una follia. Quindi abbiamo analizzato le informazioni su LinkedIn dei dipendenti, le abbiamo confrontate con altre fughe di notizie e sulla base di ciò abbiamo selezionato diverse persone dell’azienda. Chi, a nostro avviso, ha avuto accesso alle informazioni tecniche che ci interessavano, hanno ricevuto simpatiche palline [gingilli] durante le vacanze di Natale. Il più difficile è stato scegliere ciò che una persona con molte probabilità avrebbe portato al lavoro.

E all’inizio di gennaio abbiamo ricevuto un segnale da due dei nostri doni. Poi, è stato solo un lavoro tecnico. Abbiamo cercato di contattare i rappresentanti dell’azienda per risolvere l’incidente di sicurezza, ma sfortunatamente non abbiamo ricevuto da loro una risposta adeguata.”

Questo è esattamente in linea con l’avviso di sicurezza dell’FBI dell’inizio di questo mese sugli hacker che prendono di mira gli appaltatori della difesa e altri settori con unità USB dannose.

Bleeping Computer è stato il primo a riferire su questa tendenza e sull’annuncio dell’FBI di alcune settimane fa. Secondo il loro rapporto ,

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…