Nella giornata di oggi, la ransomware gang conosciuta come Meow ha rivendicato un attacco informatico ai danni del colosso multinazionale Hewlett Packard Enterprise (HPE).

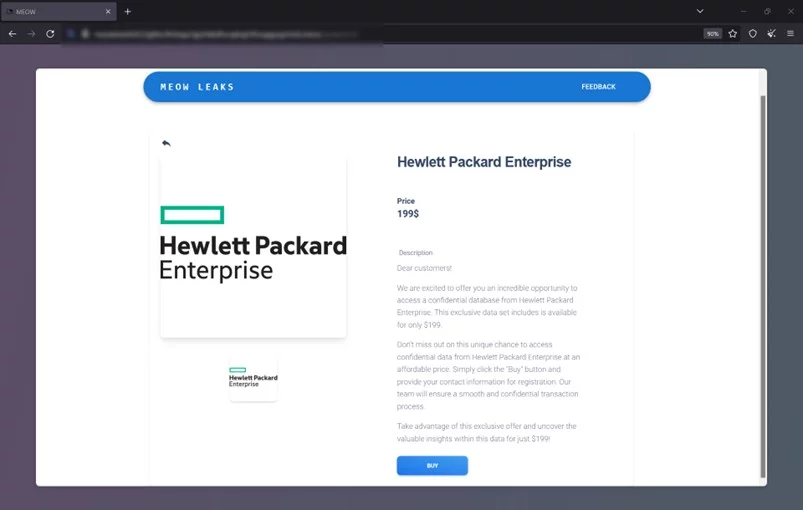

La rivendicazione è stata pubblicata sul loro Data Leak Site (DLS), dove il gruppo ha offerto l’accesso a un presunto database riservato di HPE al prezzo di 199 dollari.

Hewlett Packard Enterprise (HPE) è una delle principali aziende tecnologiche globali, nata come risultato della scissione di Hewlett-Packard Company nel novembre 2015. Hewlett-Packard, fondata da Bill Hewlett e Dave Packard nel 1939, è stata suddivisa in due entità separate: HP Inc., che si occupa principalmente di stampanti e personal computer, e Hewlett Packard Enterprise, focalizzata sui servizi e sulle soluzioni per le imprese.

Secondo quanto pubblicato sul DLS, il database conterrebbe dati confidenziali di grande valore che la gang di Meow ha ottenuto attraverso un attacco mirato. Tuttavia, al momento non è possibile confermare con certezza la veridicità della violazione. Hewlett Packard Enterprise non ha ancora rilasciato alcun comunicato stampa ufficiale sul proprio sito web riguardo l’incidente. Questo solleva dubbi sulla legittimità delle affermazioni fatte dalla gang di Meow.

Nel messaggio pubblicato, la gang di Meow invita i potenziali acquirenti a non perdere l’opportunità di accedere a dati riservati di HPE ad un prezzo “conveniente”.

La descrizione sul sito afferma:

“Non perdete questa occasione unica di accedere a dati confidenziali di Hewlett Packard Enterprise a un prezzo accessibile. Basta cliccare sul pulsante ‘Buy’ e fornire le vostre informazioni di contatto per la registrazione. Il nostro team garantirà una transazione fluida e riservata.”

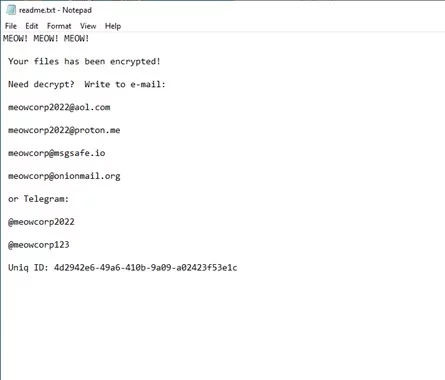

Il gruppo ransomware Meow è emerso recentemente come una delle nuove minacce nel panorama della sicurezza informatica. Sebbene le informazioni disponibili sulle loro origini siano limitate, le prime segnalazioni delle loro attività risalgono alla fine del 2023. Il gruppo si è rapidamente fatto conoscere per i suoi attacchi aggressivi e mirati contro aziende di alto profilo, utilizzando tecniche sofisticate per infiltrarsi nei sistemi e crittografare dati sensibili.

Nonostante la loro recente apparizione, Meow ha già rivendicato numerosi attacchi contro organizzazioni di diversi settori. Uno degli attacchi più rilevanti è stato quello contro Hewlett Packard Enterprise, come descritto in precedenza. Altri bersagli includono istituzioni finanziarie, aziende tecnologiche, e infrastrutture critiche, dimostrando la loro capacità di colpire obiettivi di alto valore.

Se l’attacco fosse confermato, potrebbe avere gravi implicazioni per Hewlett Packard Enterprise, una delle principali aziende tecnologiche al mondo. La violazione di dati riservati potrebbe esporre informazioni sensibili riguardanti clienti, partner e operazioni aziendali, causando danni significativi alla reputazione dell’azienda e potenziali perdite economiche.

Al momento, non possiamo confermare con precisione la veridicità della violazione, poiché l’organizzazione non ha ancora rilasciato alcun comunicato stampa ufficiale sul proprio sito web riguardo l’incidente. Pertanto, questo articolo dovrebbe essere considerato come una ‘fonte di intelligence’.

Nonostante la mancanza di conferme ufficiali, la rivendicazione di Meow rappresenta una fonte di intelligence importante che le aziende e i professionisti della sicurezza informatica devono considerare attentamente. Restiamo in attesa di ulteriori aggiornamenti da parte di Hewlett Packard Enterprise per capire la portata reale dell’incidente e le misure che l’azienda intende adottare per affrontarlo.

In un mondo sempre più interconnesso e dipendente dalla tecnologia, la sicurezza informatica rimane una priorità fondamentale per prevenire attacchi che possono avere conseguenze devastanti.

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione da parte dell’azienda qualora voglia darci degli aggiornamenti sulla vicenda. Saremo lieti di pubblicare tali informazioni con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono utilizzare la mail crittografata del whistleblower.