Microsoft ha rilasciato una versione Linux della popolarissima utility di monitoraggio del sistema Sysmon per Windows, che consente agli amministratori Linux di monitorare i dispositivi per attività dannose.

Per coloro che non hanno familiarità con Sysmon (alias System Monitor), è uno strumento che monitora un sistema per attività dannose e quindi registra qualsiasi comportamento rilevato nei file di registro di sistema.

La versatilità di Sysmon deriva dalla capacità di creare file di configurazione personalizzati che gli amministratori, i quali possono utilizzarli per monitorare eventi di sistema specifici che potrebbero indicare attività dannose nel sistema.

Ieri, Mark Russinovich di Microsoft e cofondatore della suite di utilità Sysinternals, hanno annunciato che Microsoft ha rilasciato Sysmon per Linux come progetto open source su GitHub .

A differenza di Sysmon per Windows, agli utenti Linux sarà richiesto di compilare il programma e assicurarsi di avere tutte le dipendenze richieste, con le istruzioni fornite nella pagina GitHub del progetto.

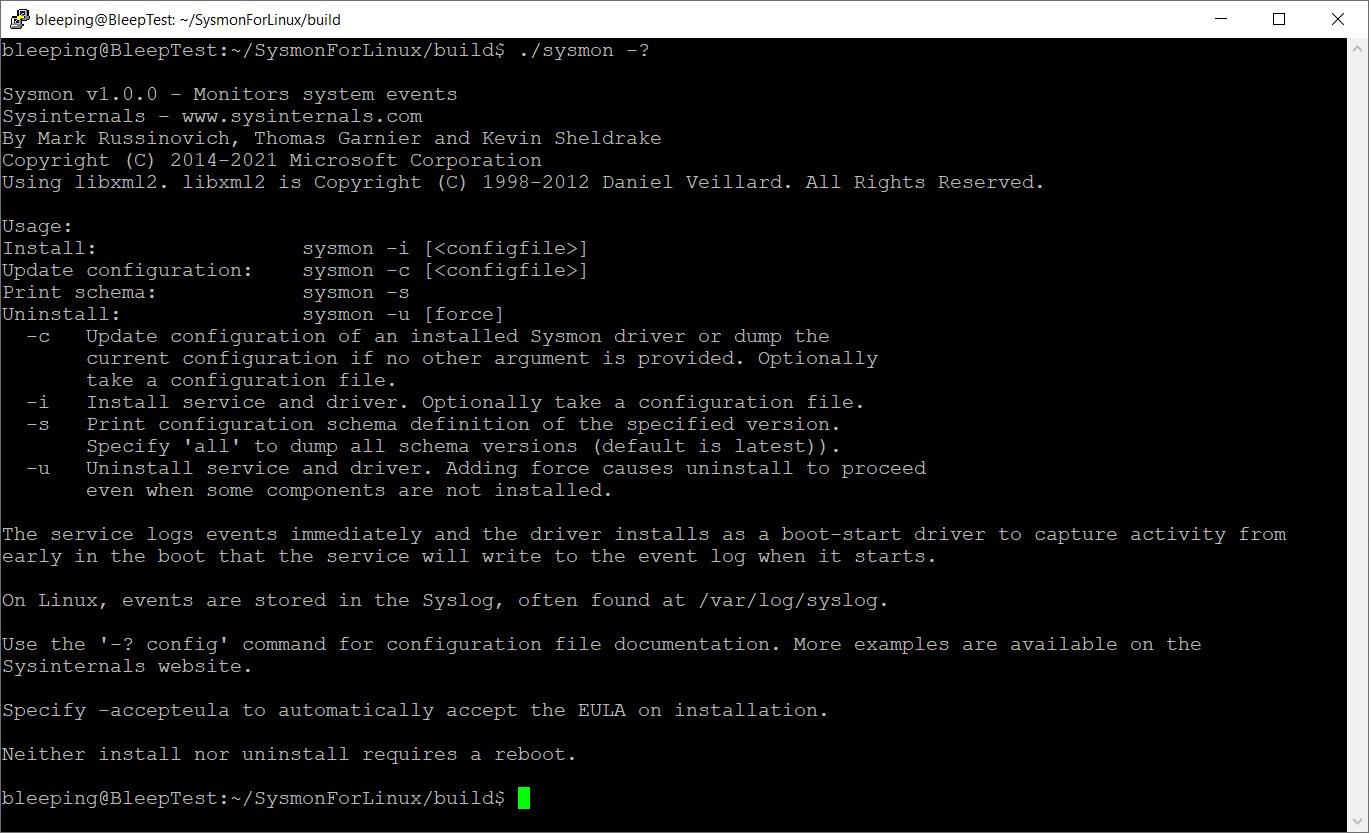

È importante notare che per compilare Sysmon, è necessario prima installare anche il progetto SysinternalsEBPF. Una volta compilato Sysmon, puoi vedere l’help digitando sudo ./sysmon -h, come mostrato nello screenshot qui sotto.

Per utilizzare il programma, devi prima accettare il contratto di licenza con l’utente finale con il seguente comando:

sudo ./sysmon -accepteula

Quindi puoi avviare Sysmon con o senza un file di configurazione utilizzando uno dei seguenti comandi:

Without configuration file:sudo ./sysmon -iWith configuration file:sudo ./sysmon -i CONFIG_FILE

Per creare il tuo file di configurazione Sysmon, dovresti usare il comando ../sysmon -s per visualizzare lo schema della configurazione nella versione corrente e vedere quali direttive sono disponibili.

Per saperne di più sulla creazione di un file di configurazione Sysmon, puoi consultare la documentazione ufficiale o utilizzare il modello di SwiftOnSecurity come esempio.

Una volta avviato, Sysmon inizierà a registrare gli eventi nel /var/log/syslogfile. Se non hai specificato un file di configurazione per limitare ciò che viene registrato, scoprirai che il tuo file syslog cresce rapidamente man mano che vengono avviati e terminati nuovi processi.

Ad esempio, nello screenshot qui sotto, puoi vedere un evento che mostra il comando “adduser” che termina dopo che l’ho usato per creare un nuovo utente.

Molti di questi eventi non si applicano a Linux, come gli eventi del Registro di sistema o WMI, quindi dovrai modificare la configurazione di conseguenza.

Sysmon è un potente strumento ampiamente utilizzato negli ambienti Windows come parte degli strumenti di sicurezza di un’organizzazione. Linux è un segmento completamente nuovo dove gli amministratori di sistema possono utilizzarlo per fornire il monitoraggio gratuito del sistema per attività dannose.

La Redazione di Red Hot Cyber fornisce aggiornamenti quotidiani su

bug,

data breach e

minacce globali. Ogni contenuto è validato dalla nostra community di esperti come

Pietro Melillo,

Massimiliano Brolli,

Sandro Sana,

Olivia Terragni e

Stefano Gazzella.

Grazie alla sinergia con i nostri

Partner leader nel settore (tra cui

Accenture,

CrowdStrike,

Trend Micro e

Fortinet), trasformiamo la complessità tecnica in consapevolezza collettiva, garantendo un'informazione accurata basata sull'analisi di fonti primarie e su una rigorosa

peer-review tecnica.