Un nuovo gruppo ransomware, autodefinitosi “Vanir Group,” ha recentemente fatto il suo debutto nel panorama del cybercrimine.

Questo gruppo ha subito attirato l’attenzione per l’aggressività e la professionalità delle loro operazioni, colpendo tre vittime in poco tempo e rendendo pubbliche le loro azioni attraverso un data leak site.

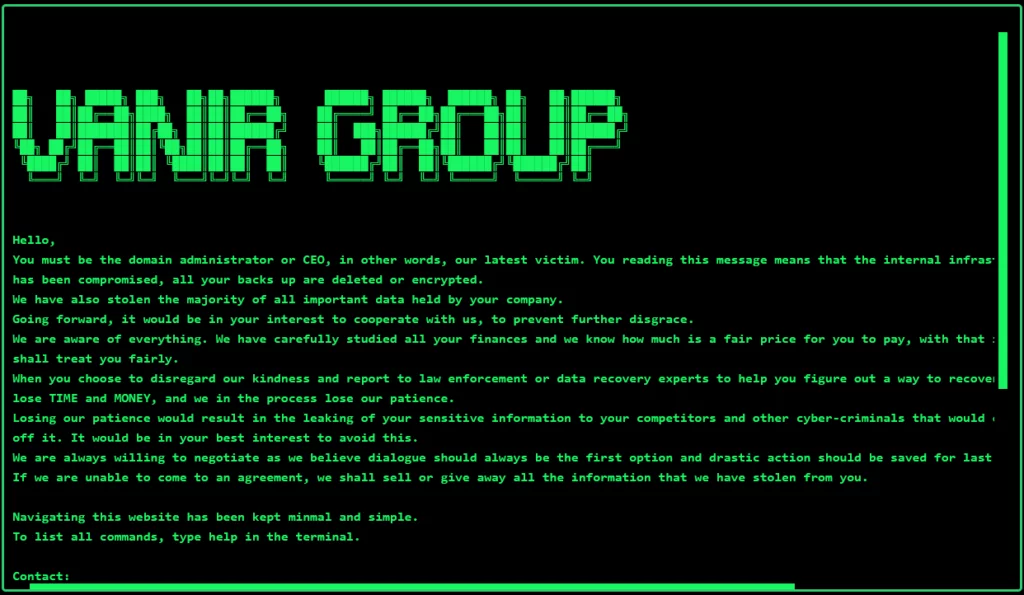

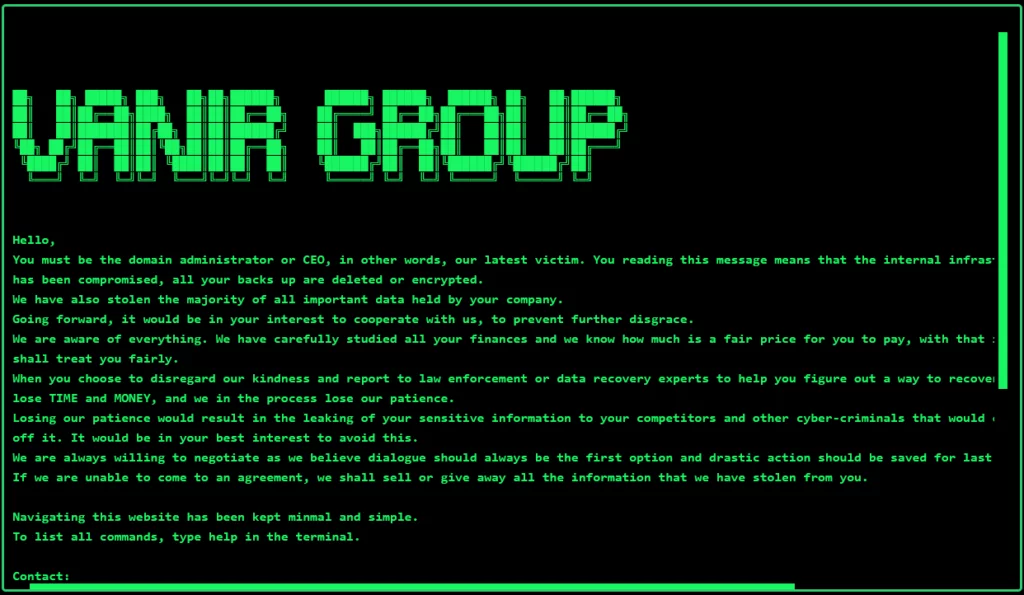

Nel loro sito web, il Vanir Group ha lasciato un messaggio intimidatorio per i loro bersagli, indirizzato ai CEO o agli amministratori di dominio delle aziende colpite. Ecco una parte del messaggio:

“Ciao, Devi essere l’amministratore del dominio o il CEO, in altre parole, la nostra ultima vittima. Leggendo questo messaggio significa che l’infrastruttura interna della tua azienda è stata compromessa, tutti i tuoi backup sono stati eliminati o criptati. Abbiamo anche rubato la maggior parte dei dati importanti detenuti dalla tua azienda. Andando avanti, sarebbe nel tuo interesse cooperare con noi, per evitare ulteriori disgrazie.”

Il Vanir Group afferma di avere una profonda conoscenza delle finanze delle aziende colpite, suggerendo che il prezzo richiesto per il riscatto è stato calcolato attentamente. Minacciano di vendere o distribuire i dati rubati se non vengono soddisfatte le loro richieste:

“Quando scegli di ignorare la nostra gentilezza e riferire alle forze dell’ordine o agli esperti di recupero dati, per aiutarti a trovare un modo per recuperare i tuoi dati persi, perdi TEMPO e SOLDI, e nel processo perdi anche la nostra pazienza.”

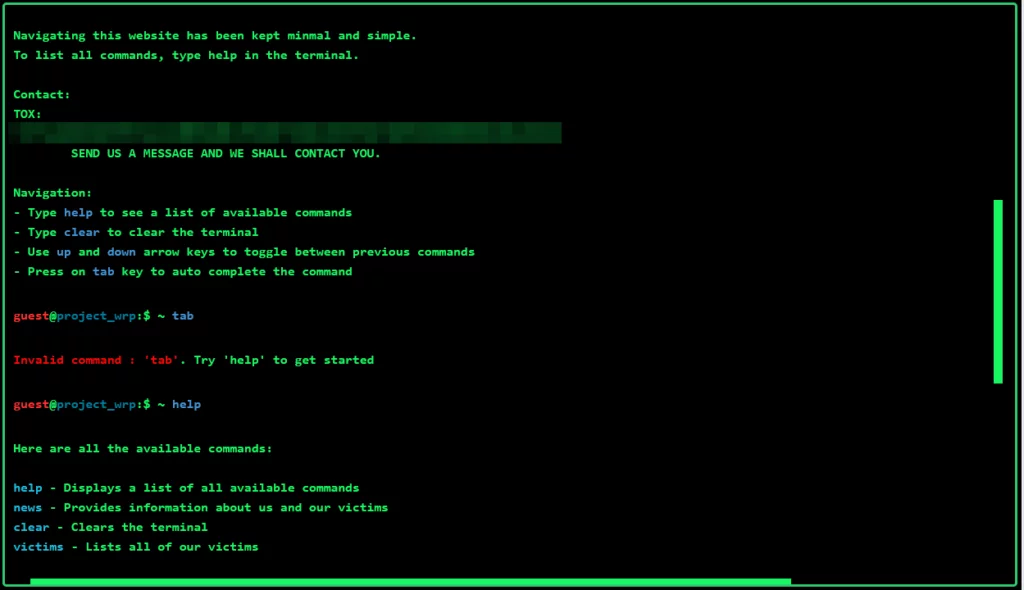

Il sito web del Vanir Group include anche un terminale interattivo dove è possibile inserire comandi come “help” per una lista di comandi disponibili, “news” per informazioni sul gruppo e le loro vittime, e “victims” per un elenco di tutte le loro vittime.

Nel terminale, il Vanir Group invita anche potenziali affiliati a contattarli, suggerendo che sono alla ricerca di collaboratori per espandere le loro operazioni:

“Per unirti a noi, invia un messaggio a BlackEyedBastard su Tox per la tua esaminazione.”

Il Vanir Group rappresenta una nuova e pericolosa minaccia nel mondo del cybercrimine. Con le loro operazioni precise e spietate, hanno già colpito tre aziende, mettendo in guardia sia le potenziali vittime che le forze dell’ordine. È essenziale che le aziende rafforzino le loro difese informatiche e adottino misure preventive per evitare di diventare le prossime vittime di questo gruppo ransomware.