Il consumo energetico dell’intelligenza artificiale è da tempo oggetto di dibattito. ChatGPT è stato anche oggetto di critiche più di una volta: in precedenza è stato considerato , che ogni richiesta richiede circa 3 wattora di elettricità, ovvero 10 volte il costo di una richiesta a Google. Tuttavia la nuova ricerca di Epoch AI ha smentito questa cifra.

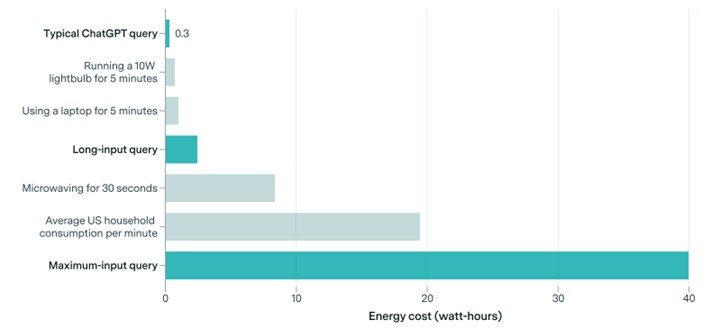

Secondo Epoch AI, la query ChatGPT media che utilizza il modello GPT-4o consuma solo circa 0,3 wattora. Ciò significa che una domanda rivolta all’IA richiede meno elettricità rispetto alla maggior parte degli elettrodomestici domestici. Ad esempio, una lampadina LED da 10 W consuma la stessa quantità di energia in 6 minuti di funzionamento.

La differenza nelle stime è dovuta a dati obsoleti. Studi precedenti si sono basati sul presupposto che vengano utilizzati processori server meno efficienti. Tuttavia, negli ultimi anni l’infrastruttura informatica è notevolmente migliorata: i nuovi modelli funzionano con chip più efficienti dal punto di vista energetico e gli algoritmi sono diventati meno costosi. Di conseguenza, il carico sulla rete elettrica si è rivelato molto inferiore a quanto si pensasse in precedenza.

Resta tuttavia aperta la questione del consumo energetico dell’intelligenza artificiale in futuro. Nonostante i guadagni in termini di efficienza, OpenAI e altre aziende continuano ad aumentare la loro potenza di calcolo. Secondo il rapporto di Rand, nei prossimi due anni i data center potrebbero consumare quasi tutta la capacità della rete elettrica della California del 2022 (68 GW). Entro il 2030, l’addestramento di un modello avanzato di intelligenza artificiale potrebbe consumare fino a 8 GW, l’equivalente del funzionamento di otto reattori nucleari.

Un ulteriore onere è creato dalle nuove architetture di intelligenza artificiale, in particolare dai cosiddetti modelli di ragionamento. A differenza di GPT-4o, che risponde quasi istantaneamente, tali sistemi impiegano secondi o addirittura minuti a “pensare” prima di produrre un risultato. Ciò li rende più potenti, ma aumenta anche il consumo di energia. OpenAI ha già iniziato a rilasciare versioni più efficienti dal punto di vista energetico di tali modelli, come l’o3-mini, ma gli esperti dubitano che i miglioramenti in termini di efficienza compenseranno la crescente domanda.

La questione del consumo energetico sta diventando non solo una questione tecnologica, ma anche politica. La scorsa settimana, più di 100 organizzazioni ha firmato una lettera aperta invitando gli enti regolatori a supervisionare la costruzione di nuovi data center. Si sottolinea che la crescita della potenza di calcolo potrebbe portare a una carenza di risorse energetiche e a un aumento della quota di combustibili fossili nel bilancio energetico.

Per ora, l’unico modo per ridurre il carico sulla rete elettrica è attraverso l’uso intelligente della tecnologia. Epoch AI consiglia agli utenti che desiderano ridurre al minimo la propria “impronta di carbonio digitale” di scegliere versioni dei modelli che richiedono meno risorse. Tuttavia, data la crescente popolarità dell’intelligenza artificiale, questa opzione è più temporanea che a lungo termine.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…