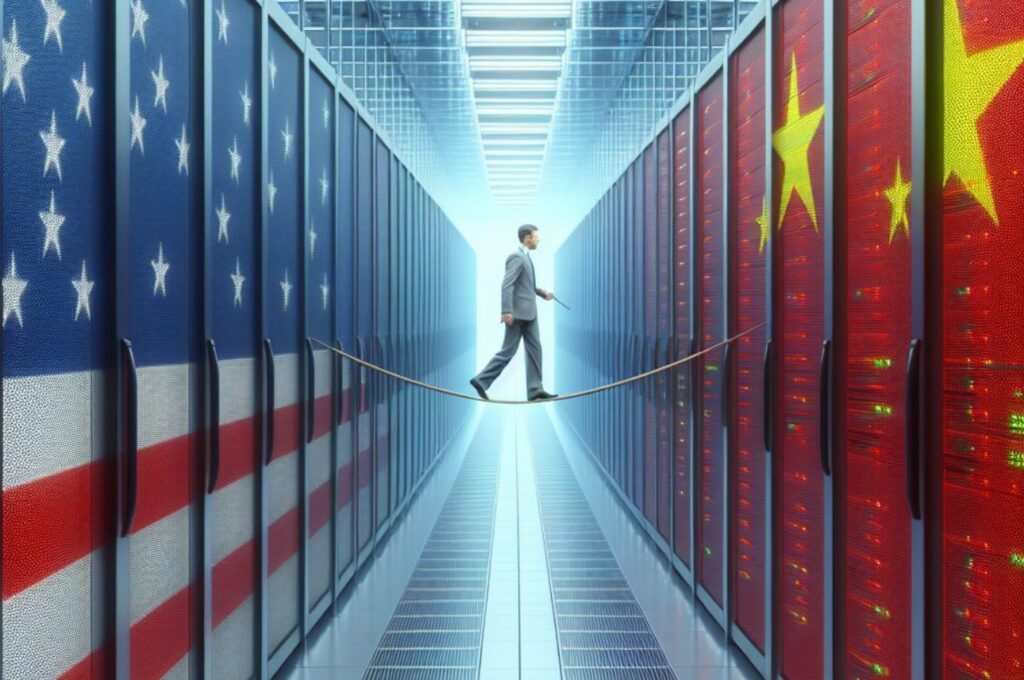

Il Dipartimento del Commercio degli Stati Uniti vuole imporre restrizioni sull’architettura aperta del processore RISC-V. I legislatori temono che la tecnologia venga utilizzata dalla Cina, il principale rivale americano nel mercato dei chip.

RISC-V è distribuito con una licenza gratuita e consente agli sviluppatori di qualsiasi paese di creare i propri prodotti basati su di esso sia per uso commerciale che non commerciale. La sua disponibilità ha sollevato preoccupazioni tra i membri del comitato ristretto della Camera sulla concorrenza strategica con la Cina.

In una lettera datata novembre 2023, i membri del Congresso hanno espresso il timore che numerosi sforzi statunitensi per limitare la fornitura di chip avanzati al Regno di Mezzo potrebbero essere compromessi dal RISC-V, poiché il Paese lo sta già utilizzando per eludere le sanzioni statunitensi. Hanno invitato il segretario al Commercio Gina Raimondo a prendere in considerazione la creazione di “un robusto ecosistema per la cooperazione aperta tra gli Stati Uniti e i loro alleati, impedendo al tempo stesso alla Cina di trarne vantaggio”.

L’agenzia sta ora “studiando i possibili rischi associati a RISC-V e sviluppando misure nell’ambito della sua autorità per affrontare potenziali problemi”.

Ci sono anche oppositori a questa idea. Ad esempio, il capo di RISC-V International, Calista Redmond, ha difeso la collaborazione aperta, sottolineandone i vantaggi per lo sviluppo di tecnologie che un tempo portavano alla creazione di sviluppi utili come USB ed Ethernet.

Non è ancora noto quali restrizioni specifiche potrebbero essere imposte a RISC-V e quanto saranno efficaci. I precedenti divieti non sono riusciti a bloccare completamente l’accesso della Cina ai processori americani. Varie aziende e individui hanno sempre trovato soluzioni alternative e hanno continuato a fornire al Paese i prodotti sanzionati.

Nel frattempo, gli sviluppatori cinesi continuano a sviluppare i propri progetti basati su RISC-V. Pertanto, Loongson ha utilizzato questa architettura per creare chip per PC desktop, che ora vengono implementati nelle scuole cinesi. E Alibaba Cloud prevede di lanciare quest’anno un server basato su RISC-V.

Il desiderio di indipendenza tecnologica della Cina è comprensibile. Il Paese fa affidamento su architetture aperte come RISC-V per evitare la dipendenza da fornitori esterni. Negli ultimi anni Pechino ha approvato solo processori che possono essere modificati e controllati dalle autorità cinesi. Inoltre, il Paese ha introdotto restrizioni sull’importazione di tecnologia americana per ridurre la dipendenza dagli Stati Uniti in questo settore.

Qualunque sia la decisione del Dipartimento del Commercio degli Stati Uniti in merito a RISC-V, sembra che l’uso della tecnologia in Cina non farà altro che aumentare nei prossimi anni.