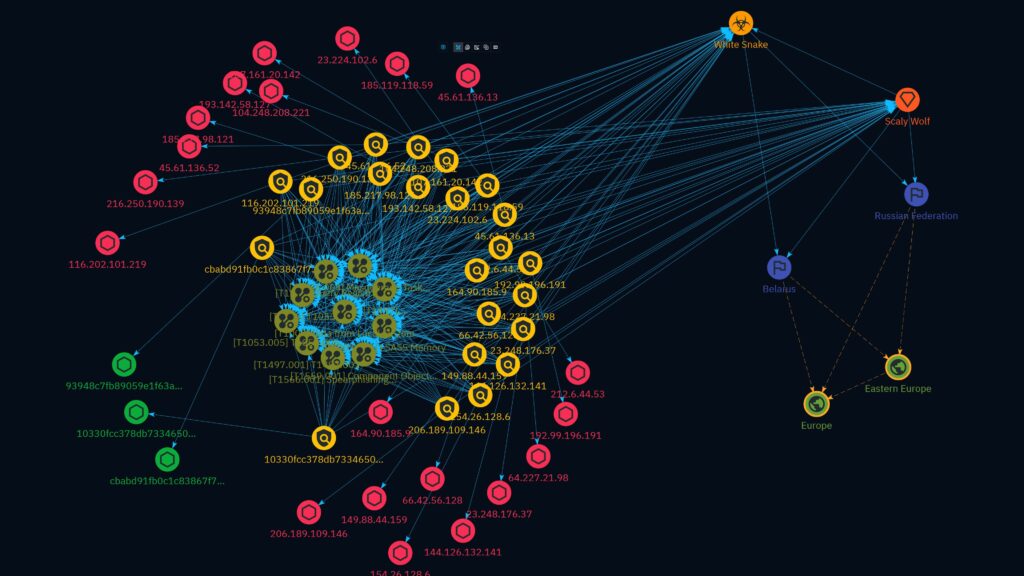

Scaly Wolf è il nome di un gruppo di hacker che da alcuni mesi sta conducendo una campagna di attacchi mirati contro organizzazioni russe e bielorusse. Il gruppo sfrutta tecniche di phishing per inviare email che contengono documenti legittimi e archivi protetti da password con payload malevoli.

Gli obiettivi sono principalmente enti governativi, militari, industriali e finanziari.

Il payload malevolo che Scaly Wolf usa per infettare i sistemi delle vittime è un loader chiamato in2al5d p3in4er (Invalid Printer), che dopo aver superato un controllo anti-virtualizzazione, inietta il codice maligno nello spazio degli indirizzi del processo explorer.exe.

Il loader si distingue per non usare le chiamate WinAPI per accedere al kernel di Windows, ma per chiamare direttamente le funzioni del kernel attraverso salti all’istruzione syscall con gli argomenti richiesti.

Questa tecnica rende più difficile l’analisi e la rilevazione del loader da parte degli strumenti di sicurezza, ma anche più vulnerabile a eventuali cambiamenti nel kernel che possono compromettere il suo funzionamento. Il loader tenta anche di aprire più file casuali non esistenti nel sistema e di scrivere dati casuali in essi, il che può aiutare a rilevare l’attività malevola nel sistema, ma anche a creare rumore e sospetti inutili.

Il payload che il loader esegue è il codice shell ottenuto con l’aiuto dell’utilità open-source Donut, che consente di eseguire file eseguibili (inclusi .NET) nella memoria. L’utilità ha alcune funzionalità aggiuntive come la compressione e la crittografia del payload malevolo, ma anche alcuni svantaggi come la necessità di specificare il framework .NET da usare e la possibile incompatibilità con alcuni antivirus.

Nel caso in esame, il payload eseguito da questo loader è il White Snake stealer, versione 1.6.1.9. Si tratta dell’ultima versione del stealer pubblicata alla fine di marzo 2024, che non verifica se la vittima si trova in Russia o in altri paesi della CSI, il che aumenta la possibilità di essere scoperti e riconosciuti.

White Snake è in grado di creare e controllare il mutex specificato nella configurazione, di eseguire controlli anti-virtualizzazione, di spostare il file eseguibile corrente nella directory specificata nella configurazione e di aggiungere un’attività al pianificatore, di usare il servizio serveo[.]net per scaricare e lanciare OpenSSH, e di comunicare con una lista di risorse per trasmettere i dati raccolti dal stealer.

White Snake ruba le credenziali dei browser, le chiavi di registro sensibili, i file con le credenziali di Windows e altri dati personali delle vittime. Il stealer può anche scaricare e lanciare ulteriori payload, come ransomware o trojan bancari, a seconda delle intenzioni degli attaccanti.

Tuttavia, il stealer ha anche dei limiti, come la mancanza di un meccanismo di persistenza efficace, la dipendenza da un servizio esterno per il tunneling SSH e la scarsa capacità di eludere le misure di difesa delle vittime.

Il nuovo loader sviluppato da Scaly Wolf è uno strumento sofisticato e furtivo che può consegnare il White Snake stealer a vittime ignare. Tuttavia, lo stealer stesso non è molto avanzato o affidabile, e potrebbe fallire nel raggiungere i suoi obiettivi o esporre i suoi operatori. Pertanto, il loader sembra essere lo strumento giusto per il lavoro sbagliato, poiché potrebbe essere usato potenzialmente per attacchi più efficaci e lucrativi.