In un recente studio pubblicato il 9 gennaio sulla rivista Nature, i ricercatori di LG hanno proposto un nuovo protocollo per le comunicazioni quantistiche che aumenterebbe significativamente la velocità di trasferimento dei dati e migliorerebbe la sua sicurezza.

In precedenza, la velocità della comunicazione quantistica era fortemente limitata dai “tempi morti” dei rilevatori a fotone singolo utilizzati in questo campo. Anche i rilevatori più avanzati, come il rilevatore a fotone singolo nanofilo superconduttore, impongono ancora limitazioni sulla velocità di trasferimento dei dati della comunicazione quantistica diretta.

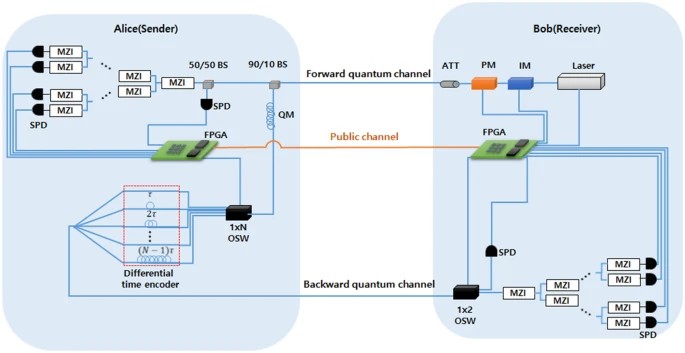

Il nuovo protocollo Quantum Secure Direct Communication (QSDC) utilizza due gradi di libertà ottici per codificare le informazioni: gli stati temporali e di fase delle particelle quantistiche. Lo stato di fase viene utilizzato per stimare l’errore del bit quantico e determinare la presenza di un intruso nel canale di comunicazione, mentre lo stato temporaneo viene utilizzato sia per stimare gli errori che per trasmettere messaggi.

A differenza dei protocolli precedenti che utilizzavano un solo stato quantistico, il nuovo approccio consente di trasmettere più bit di informazioni in un unico stato quantistico. Ciò è ottenuto attraverso nuovi metodi di codifica basati su ritardi differenziali di intervalli di tempo.

Secondo l’autore principale dello studio Byung Kyu An, il nuovo protocollo non richiede l’uso della memoria quantistica, una struttura di trasmissione dati bidirezionale. Sono state queste carenze del precedente protocollo DL04 a ridurre l’efficienza della trasmissione dei dati.

Secondo Ahn, il nuovo studio non solo propone un nuovo protocollo, ma lo testa anche in azione attraverso analisi e simulazioni di sicurezza. I risultati ottenuti indicano un miglioramento significativo sia nella velocità di trasferimento dei dati che nella sicurezza rispetto al protocollo esistente. Ciò rende questo sviluppo una svolta promettente nel campo delle comunicazioni quantistiche.