Autore: Roberto Campagnola

Data Pubblicazione: 12/09/2021

L’enorme e rapido progresso delle tecniche computazionali ha permesso alla ricerca astrofisica di poter contare su uno strumento potentissimo, da affiancare alla attività teorica pura e alle osservazioni sperimentali: le simulazioni.

Questi strumenti computazionali, infatti, permettono lo studio dell’universo su scale temporali e spaziali non confrontabili con quelle umane.

Un team congiunto di studiosi provenienti dalle università di Giappone, Spagna, Stati Uniti, Argentina, Australia, Cile, Francia e Italia, ha realizzato la più estesa simulazione dell’universo, chiamata Uchuu (parola giapponese per “spazio esterno”).

Il supercomputer ATERUI II

Per realizzarla sono stati necessari tutti i 40.200 processori e 20 MILIONI di ore di CPU in totale del Supercomputer ATERUI II, e, replicando la dinamica dell’universo secondo le leggi della Natura conosciute, permetterà di confrontare i dati con le teorie attuali, di studiare sempre meglio l’evoluzione del cosmo e contribuire, chissà, a risolvere il mistero della materia oscura (uno degli obiettivi della ricerca astrofisica più importanti degli ultimi 50 anni).

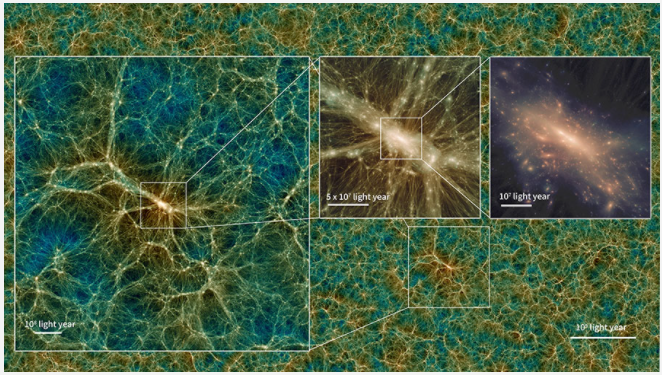

La simulazione tiene conto di 2.1 * 1012 particelle di materia ordinaria e materia oscura, contenute all’interno di un cubo di 9,63 anni luce di lato, ma soprattutto tiene conto della variabile temporale.

E’, infatti, possibile “spostarsi” avanti e indietro nel tempo, oppure soffermarsi ad un dato istante; Uchuu è in grado di tornare indietro a 13 miliardi di anni fa, quando il nostro universo avevo “solo” 800 milioni di anni.

Distribuzione di materia oscura, in tre diversi ingrandimenti

La risoluzione spaziale è altrettanto stupefacente: si può spingere al dettaglio di una singola galassia.

Potrà sembrare poco, non riuscire a “vedere” nelle simulazione stelle o pianeti, ma attualmente è un risultato a dir poco sorprendente, pensando a quanto è esteso l’universo. Il volume di dati generato è stato di circa 3 petabyte, e si è resa, quindi, necessaria una release su cloud per permettere a chiunque di usarla e studiare l’universo nel suo complesso ad una scala mai raggiunta prima, in attesa di ulteriori versioni.

Fonti:“The Uchuu Simulations: Data Release 1 and Dark Matter Halo Concentrations” (https://academic.oup.com/mnras/article-abstract/506/3/4210/6307536?redirectedFrom=fulltext), di Tomoaki Ishiyama et al.

Media INAF: “Uchuu, l’universo virtuale più grande mai creato”

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…