Gli esperti di sicurezza informatica di Pradeo hanno scoperto due app dannose per la gestione dei file e il recupero dei dati su Google Play che sono state installate su oltre 1,5 milioni di dispositivi in totale.

Le applicazioni hanno raccolto una quantità eccessiva di dati che non è necessaria per fornire la funzionalità dichiarata.

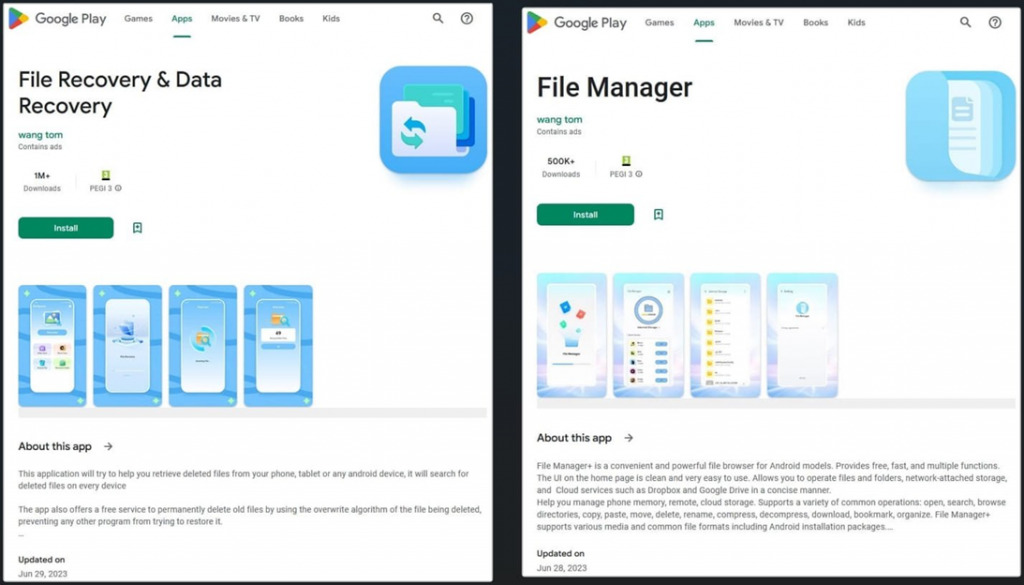

Entrambe le applicazioni denominate File Recovery & Data Recovery (com.spot.music.filedate) e File Manager (com.file.box.master.gkd) appartengono allo stesso editore.

Potrebbero lavorare furtivamente in background e inviare dati rubati a server remoti in Cina. Al momento della pubblicazione di questa notizia, le applicazioni non sono più disponibili su Google Play, ma vale comunque la pena parlare di questo meccanismo per non incappare accidentalmente in futuro in qualcosa di simile.

App dannose con 1,5 milioni di download totali

Le applicazioni sono state scoperte utilizzando un motore di analisi comportamentale di Pradeo, una società di sicurezza mobile.

La descrizione delle app su Google Play afferma che non raccolgono alcuni dati dell’utente. Tuttavia, gli esperti di Pradeo hanno scoperto che questo è tutt’altro che vero. Le applicazioni sono state in grado di inviare i seguenti dati agli aggressori:

Sebbene le applicazioni possano avere un motivo legittimo per raccogliere alcuni dei dati di cui sopra per garantire buone prestazioni e compatibilità, la maggior parte dei dati raccolti non è necessaria per gestire o ripristinare i file, che è ciò per cui sono progettati.

Ancora peggio, questi dati vengono raccolti segretamente e senza il consenso dell’utente.

Pradeo aggiunge inoltre che entrambe le app nascondono le icone della schermata iniziale per renderle più difficili da trovare e disinstallare. Possono anche abusare delle autorizzazioni approvate dall’utente durante l’installazione per riavviare il dispositivo ed eseguirlo in background.

È probabile che l’editore abbia utilizzato una sorta di manipolazione nello store di Google per “gonfiare” artificialmente la popolarità delle applicazioni e far sembrare i propri prodotti più affidabili a causa dell’elevato numero di download. Questa teoria è supportata dal fatto che il numero di recensioni degli utenti sul Play Store è troppo basso rispetto all’audience dichiarata.

Come puoi vedere ancora una volta, il download di applicazioni dallo store ufficiale non garantisce la sicurezza. Si consiglia agli utenti Android di controllare sempre le recensioni degli utenti prima di installare un’app, prestare attenzione alle autorizzazioni richieste e fidatevi solo del software pubblicato da sviluppatori noti.