Recentemente, un attore malintenzionato ha presumibilmente diffuso un database contenente informazioni sui dipendenti di Electronic Arts (EA) risalente al 2022. La notizia della fuga di dati è stata confermata dall’attore stesso, che ha spiegato le motivazioni dietro la sua decisione di rendere pubblici i dati.

Al momento, non possiamo confermare con precisione la veridicità della violazione, poiché l’organizzazione non ha ancora rilasciato alcun comunicato stampa ufficiale sul proprio sito web riguardo l’incidente. Pertanto, questo articolo dovrebbe essere considerato come una ‘fonte di intelligence’.

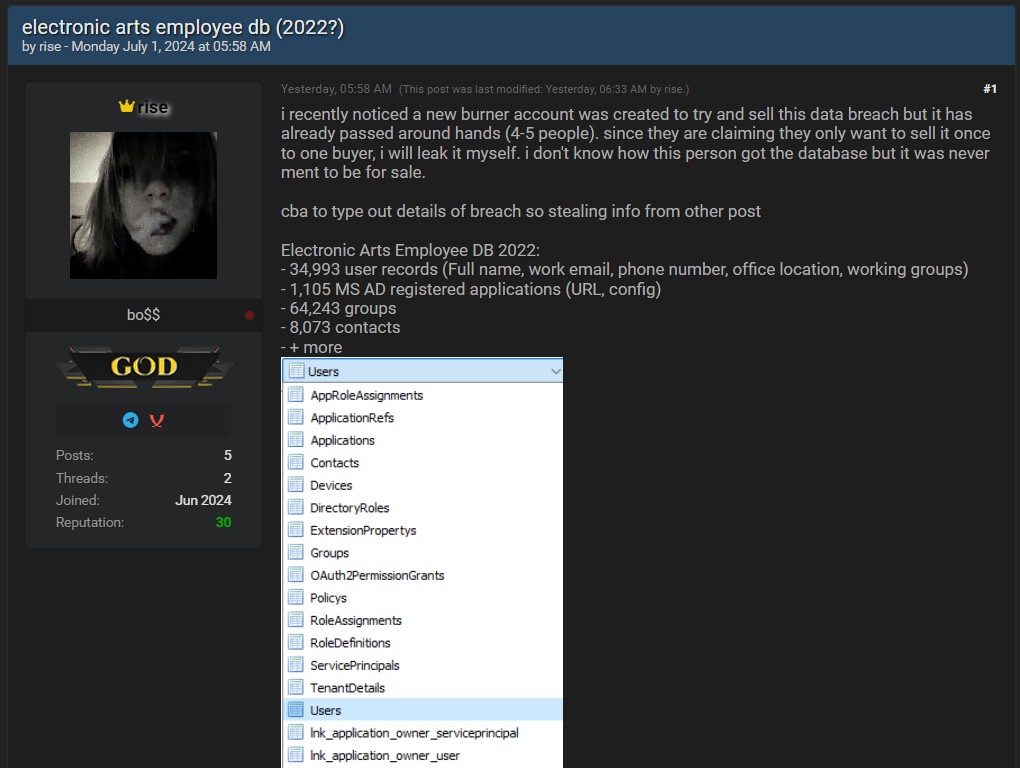

L’attore malintenzionato ha dichiarato: “Ho recentemente notato che è stato creato un nuovo account usa e getta per cercare di vendere questa violazione dei dati, ma è già passata di mano (4-5 persone). Poiché stanno affermando che vogliono venderla solo una volta a un unico acquirente, la divulgherò io stesso. Non so come questa persona abbia ottenuto il database, ma non era mai destinato ad essere venduto.”

Questa affermazione evidenzia un certo grado di disappunto nei confronti delle azioni di terzi che stavano tentando di monetizzare la violazione. L’attore ha inoltre aggiunto: “Non ho voglia di scrivere i dettagli della violazione, quindi sto rubando le informazioni da un altro post.”

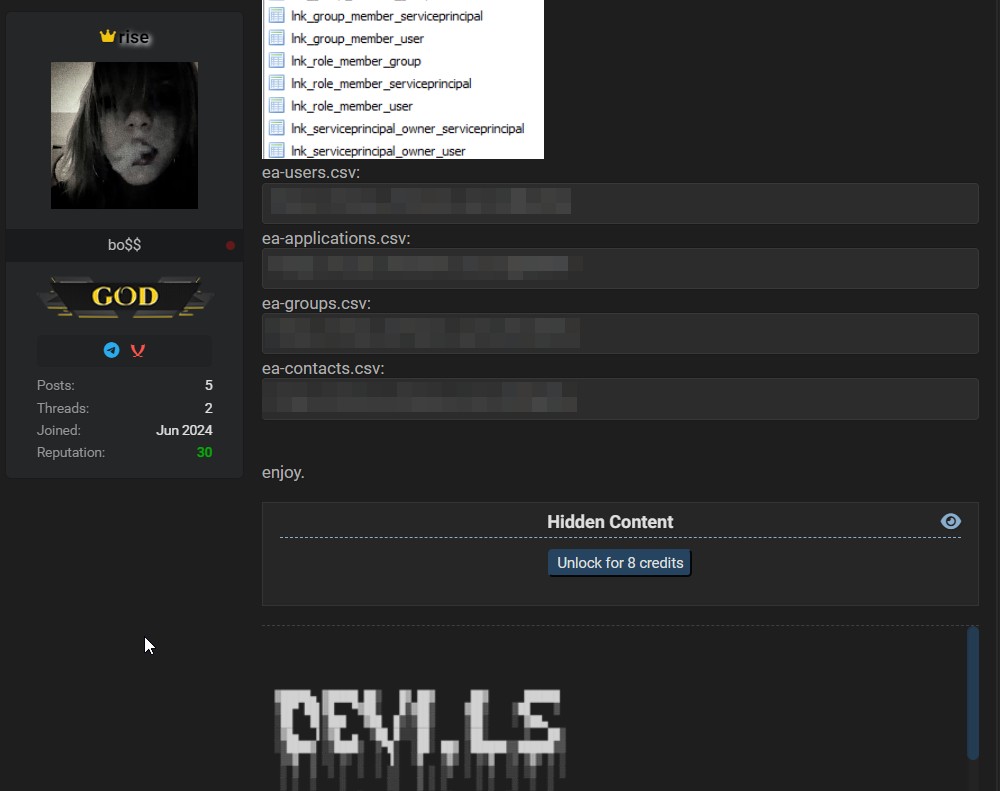

Il database divulgato contiene un’ampia varietà di informazioni, suddivise in diversi file. Ecco una panoramica dei dati compromessi:

Questi file rappresentano una miniera d’oro di informazioni per chiunque voglia sfruttare i dati per attività illecite, come il phishing o altre forme di attacchi informatici.

La violazione dei dati di EA rappresenta un serio campanello d’allarme per tutte le aziende, sottolineando l’importanza di adottare misure di sicurezza robuste per proteggere le informazioni sensibili. Mentre EA affronta le conseguenze di questa fuga di dati, l’intero settore deve riflettere sulla necessità di rafforzare la propria resilienza contro le minacce informatiche.

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione da parte dell’azienda qualora voglia darci degli aggiornamenti sulla vicenda. Saremo lieti di pubblicare tali informazioni con uno specifico articolo dando risalto alla questione.

RHC Dark Lab monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono utilizzare la mail crittografata del whistleblower.