Target (uno dei più grandi rivenditori di e-commerce negli Stati Uniti, che possiede anche una catena di supermercati) ha rilasciato il codice sorgente dello strumento interno Merry Maker, che è stato utilizzato in azienda dal 2018.

Lo scanner consente di determinare se il sito è stato compromesso e se contiene codice dannoso che ruba i dati delle carte di pagamento dei clienti.

Gli skimmer web vengono anche chiamati “attacchi MageCart’, dal nome del gruppo hacker, che è stato il primo a iniettare codice dannoso nei siti Web per rubare i dati delle carte bancarie.

Come parte di tali attacchi, gli hacker entrano nei siti Web e iniettano codice dannoso nelle pagine che effettuano la registrazione e rubano le informazioni sulle carte di pagamento che gli utenti inseriscono durante il checkout.

“Dal lancio nel 2018, Merry Maker ha completato oltre un milione di scansioni di siti Web e abbiamo depositato diverse domande di brevetto. Lo strumento può aiutare a rendere la stagione dello shopping natalizio – e qualsiasi altro acquisto – più sicura e divertente”.

affermano gli sviluppatori .

Merry Maker, precedentemente era a codice proprietario, è stato creato per funzionare con i portali di e-commerce e si comporta come un utente reale: può sfogliare le pagine dei prodotti, cercare articoli specifici, aggiungere articoli al carrello e inserire i dettagli di pagamento nel modulo di pagamento.

Allo stesso tempo, Merry Maker controlla in tempo reale come la risorsa risponde a tutte queste azioni ed esegue un’analisi continua di qualsiasi codice che il sito carica ed esegue. Tutto il codice viene confrontato con elenchi di indicatori di compromissione e regole YARA per minacce note.

Ad esempio, nomi di dominio, indirizzi IP e file JavaScript vengono confrontati con quelli utilizzati in precedenza negli attacchi web-skimmer.

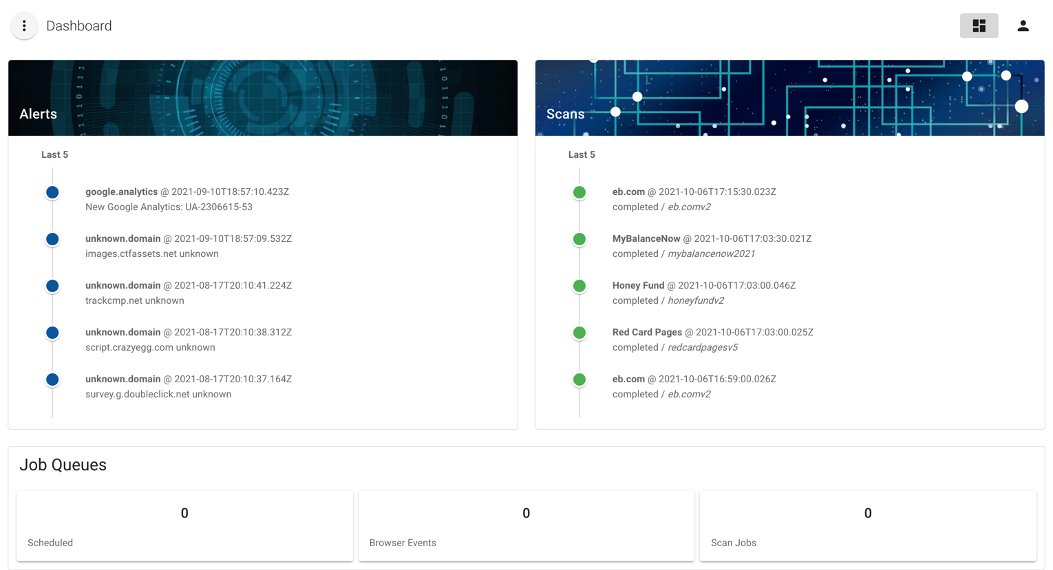

Quando Merry Maker rileva un problema, ti avvisa con un messaggio sul pannello di controllo.

Fonte

https://github.com/target/mmk-ui-api

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.