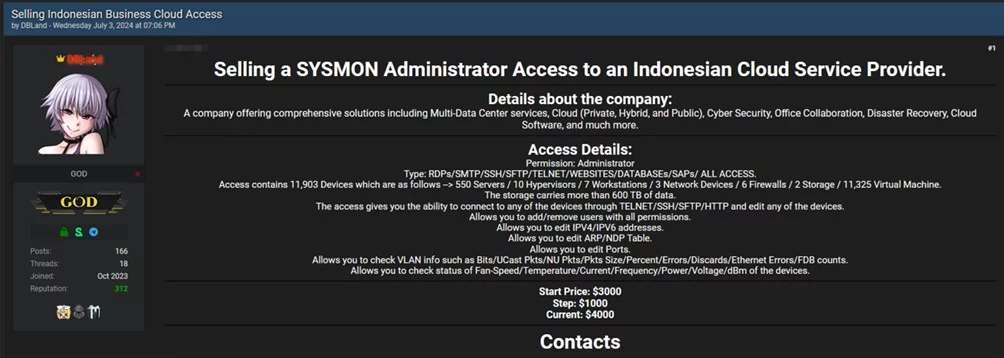

Un threat actor su un forum del dark web ha pubblicato un annuncio per la vendita di un accesso amministrativo SYSMON a un fornitore di servizi cloud indonesiano.

L’azienda offre soluzioni complete che includono servizi multi-data center, cloud (privato, ibrido e pubblico), sicurezza informatica, collaborazione in ufficio, recupero di emergenza, software cloud e molto altro.

Al momento, non possiamo confermare con precisione la veridicità della violazione, poiché l’organizzazione non ha ancora rilasciato alcun comunicato stampa ufficiale sul proprio sito web riguardo l’incidente. Pertanto, questo articolo dovrebbe essere considerato come una ‘fonte di intelligence’.

Secondo il post, l’accesso offerto in vendita consente il controllo completo su 11.903 dispositivi, tra cui:

Questi dispositivi comprendono oltre 600 TB di dati. Con l’accesso in questione, è possibile connettersi a uno qualsiasi dei dispositivi tramite TELNET/SSH/SFTP/HTTP e modificarli. L’attore minaccioso afferma che l’accesso permette di aggiungere e rimuovere utenti con tutti i permessi, modificare indirizzi IP/IPv6, e gestire ARP/NDP. Inoltre, consente di visualizzare informazioni dettagliate sullo stato delle reti, inclusi VLAN, pacchetti di rete e errori.

L’attore minaccioso ha fissato un prezzo di partenza per l’accesso a 3000 dollari, con un incremento di 1000 dollari per ogni offerta successiva. Al momento, l’offerta corrente ha raggiunto i 4000 dollari. Nel post sono inclusi un handle Telegram e un ID TOX per i contatti.

La vendita di un accesso amministrativo di questo tipo su un forum del dark web rappresenta una seria minaccia per la sicurezza informatica dell’azienda coinvolta e dei suoi clienti. Un accesso così esteso potrebbe consentire a malintenzionati di compromettere dati sensibili, interrompere i servizi e causare danni significativi. Le aziende devono essere vigili e adottare misure di sicurezza avanzate per prevenire tali violazioni.

Le autorità e gli esperti di sicurezza informatica stanno monitorando la situazione per valutare i rischi e potenziali azioni di mitigazione. L’azienda coinvolta dovrebbe prendere immediatamente provvedimenti per limitare i danni e proteggere i propri sistemi e dati.

Questo episodio evidenzia l’importanza della sicurezza informatica e della vigilanza costante contro le minacce provenienti dal dark web. Le aziende devono investire in soluzioni di sicurezza robuste e rimanere informate sulle nuove tattiche utilizzate dagli attori malintenzionati per proteggere efficacemente i propri asset digitali.

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione da parte dell’azienda qualora voglia darci degli aggiornamenti sulla vicenda. Saremo lieti di pubblicare tali informazioni con uno specifico articolo dando risalto alla questione.

RHC Dark Lab monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono utilizzare la mail crittografata del whistleblower.