Un uomo di 49 anni, originario di Trieste, è stato rinviato a giudizio dal Tribunale di Latina con l’accusa di tentata estorsione. Secondo gli inquirenti, l’uomo avrebbe minacciato diverse aziende, tra cui l’azienda vinicola Casale del Giglio di Borgo Le Ferriere, chiedendo pagamenti in criptovalute per evitare l’avvelenamento dei loro prodotti. Il giudice per le indagini preliminari, Giuseppe Cario, ha accolto la richiesta del pubblico ministero Simona Gentile, fissando l’inizio del processo per dicembre del prossimo anno.

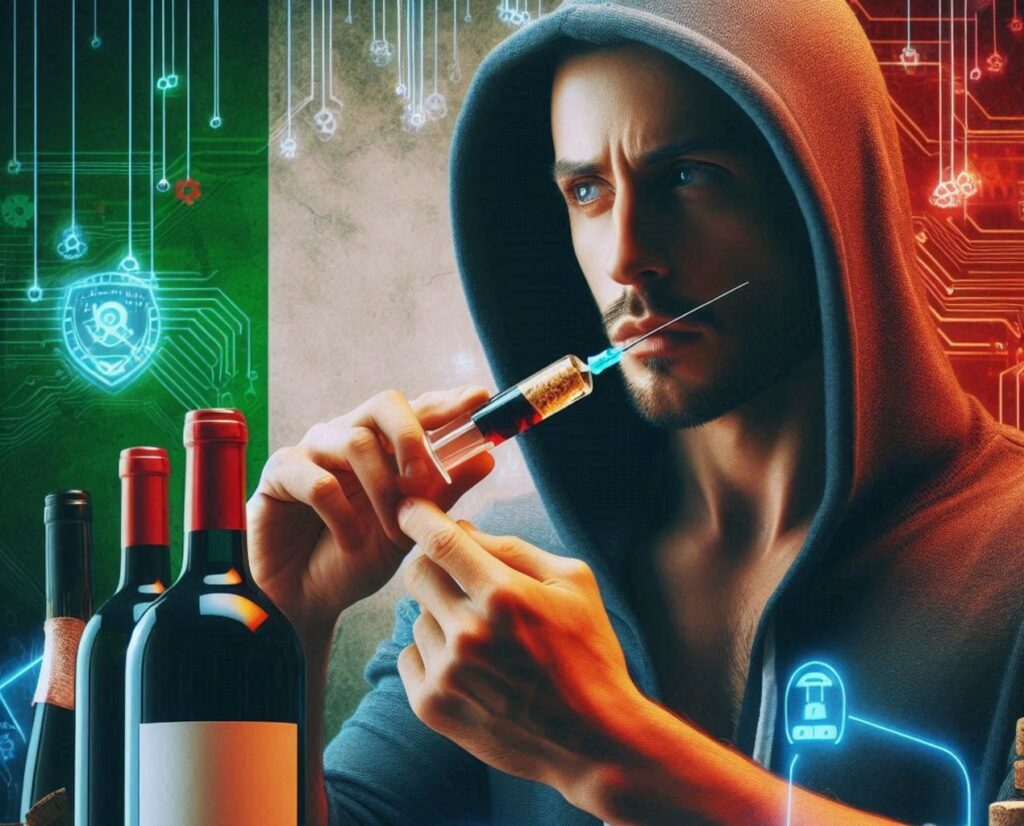

L’accusato, descritto come un esperto informatico, agiva seguendo un modus operandi ben definito. Utilizzando falsi account, registrava video in cui simulava l’iniezione di sostanze velenose, come tallio e cianuro, in bottiglie con marchi riconoscibili. Questi video venivano poi inviati alle aziende, accompagnati da richieste di denaro che potevano arrivare fino a 200.000 euro in criptovalute. Tra le vittime delle sue minacce figurano marchi noti come Ferrarelle, tre aziende di acque minerali e una casa vinicola pugliese legata alla famiglia di Bruno Vespa.

Nonostante le gravi minacce, nessuna delle aziende avrebbe ceduto al ricatto. Le sue richieste estorsive, che si sono protratte da agosto 2021 a maggio 2022, non hanno mai prodotto i risultati sperati. Le indagini, condotte dalla Polizia Postale del Lazio, hanno infine permesso di individuare e arrestare l’uomo, ponendo fine alla sua rete di intimidazioni.

Tra le azioni criminali attribuite spicca il caso di Casale del Giglio, azienda vinicola pontina. Ai titolari, aveva inviato e-mail minacciose chiedendo pagamenti in Bitcoin per evitare di contaminare le bottiglie. L’indagine su questo episodio è stata affidata ai Carabinieri della provincia di Latina. Nel frattempo, l’uomo ha già subito una condanna per tentata estorsione in un processo abbreviato a Roma e resta coinvolto in altri procedimenti penali.