Il nuovo decryptor “White Phoenix” consente alle vittime di attacchi ransomware di recuperare parzialmente i propri file. Lo sviluppo è finalizzato principalmente alla decrittazione dei dati ai quali è stata applicata la cosiddetta “crittografia discontinua”.

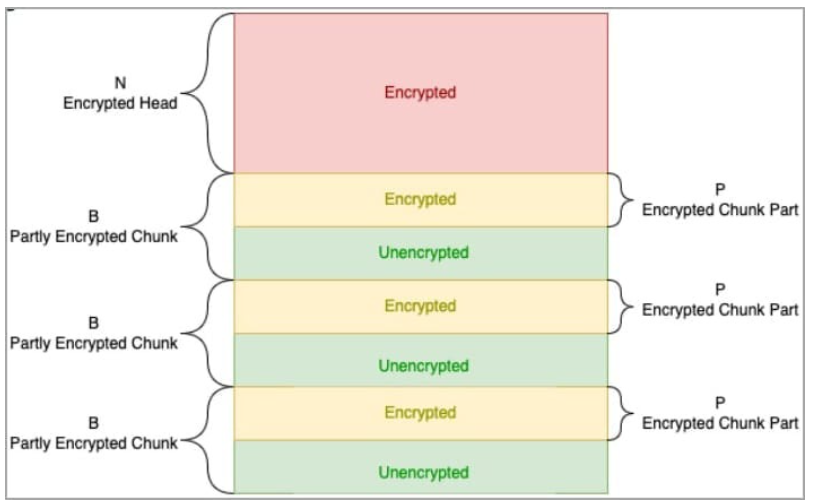

Con la crittografia discontinua, i dati di origine sono suddivisi in determinati blocchi, che vengono crittografati uno per uno a un certo intervallo.

Nel settembre 2022, Sentinel Labs ha riferito che la crittografia discontinua sta prendendo piede nello spazio del ransomware, con tutte le principali bande che la offrono almeno come opzione ai propri affiliati. ALPHV/BlackCat sembra al momento avere l’implementazione più sofisticata di questo tipo di crittografia.

Secondo CyberArk, la società che ha effettivamente ha sviluppato e pubblicato il decryptor White Phoenix, la tattica di crittografia che migliora la velocità di cifratura, introduce alcuni difetti nel processo stesso, lasciando molti blocchi non crittografati nel file sorgente, il che crea il potenziale per una operazione di recupero.

Le operazioni ransomware che utilizzano la crittografia discontinua contro cui White Phoenix può essere utilizzata includono:

CyberArk è stato in grado di creare l’algoritmo White Phoenix in quanto i ricercatori hanno scoperto che in alcune modalità di crittografia del ransomware BlackCat, molti oggetti nei file PDF sono rimasti inalterati, il che ha reso possibile l’estrazione dei dati da essi.

Dopo aver recuperato con successo i file PDF, gli esperti di CyberArk hanno scoperto opzioni di recupero simili per altri formati di dati, inclusi i file che funzionano come archivi ZIP. Questi file includono documenti Word (docx, docm, dotx, dotm, odt), Excel (xlsx, xlsm, xltx, xltm, xlsb, xlam, ods) e PowerPoint (pptx, pptm, ptox, potm, ppsx, ppsm, odp) .

Il ripristino di questi tipi di file si ottiene utilizzando 7zip e un editor esadecimale per estrarre file XML non crittografati di documenti danneggiati. White Phoenix automatizza tutti i passaggi precedenti per i tipi di file supportati, anche se in alcuni casi potrebbe essere necessario un intervento manuale.

È importante notare che White Phoenix non sempre produce buoni risultati, anche se teoricamente può decifrare il file. Ad esempio, se la maggior parte del file è stata crittografata, inclusi i componenti critici, i dati recuperati potrebbero essere incompleti o inutili. Pertanto, l’efficacia dello strumento è direttamente correlata al grado di danneggiamento del file.

White Phoenix è già disponibile per il download gratuito dal repository pubblico di CyberArk su GitHub.