Forescout Research Labs , con il supporto di Medigate Labs , hanno scoperto una serie di 13 nuove vulnerabilità che interessano lo stack Nucleus TCP/IP, che collettivamente chiamiamo NUCLEUS:13. Le nuove vulnerabilità consentono l’esecuzione di codice remoto, la negazione del servizio e la perdita di informazioni.

Nucleus è utilizzato in dispositivi critici per la sicurezza, come macchine per anestesia, monitor per pazienti e altri nel settore sanitario. Forescout Research Labs si impegna a supportare i fornitori nell’identificazione dei prodotti interessati, anche tramite il rilevatore di stack TCP/IP open source che può essere utile, oltre a condividere i risultati con la comunità della sicurezza informatica.

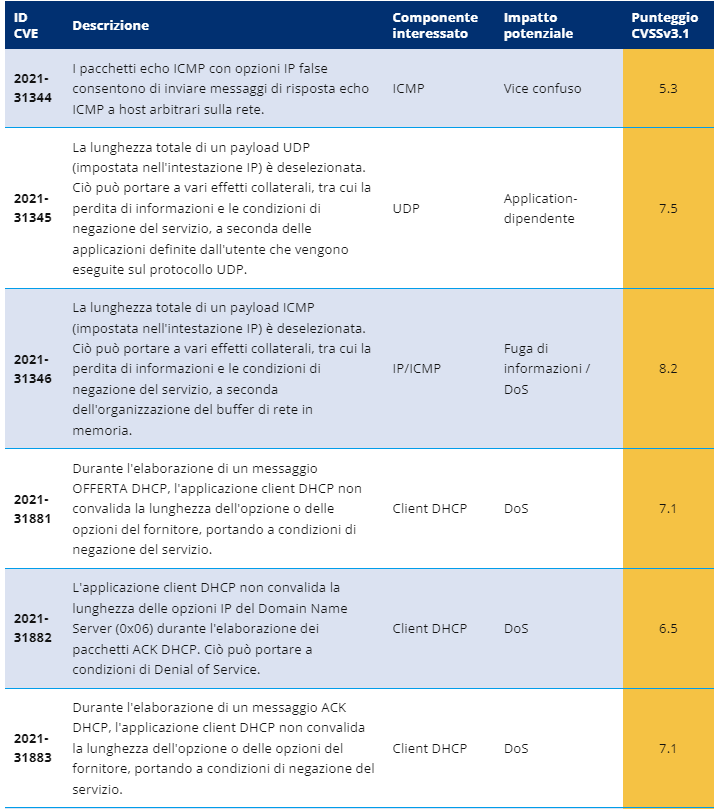

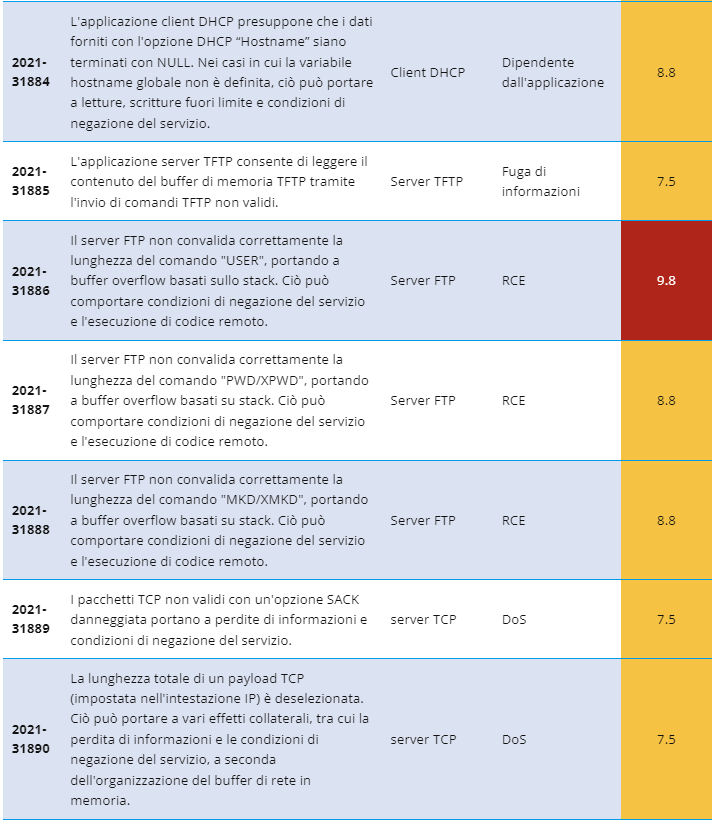

La tabella seguente mostra le vulnerabilità scoperte di recente. Le righe sono colorate in base al punteggio CVSS: giallo per medio o alto e rosso per critico.

Siemens ha rilasciato patch per tutte le vulnerabilità. Alcuni di questi erano già stati corretti nelle versioni esistenti dello stack ma non avevano mai rilasciato ID CVE.

Le vulnerabilità negli stack TCP/IP che sono state patchate silenziosamente possono comunque interessare diversi dispositivi. Nel caso di CVE-2016-20009 (che come indica l’ID è stato originariamente trovato nel 2016) ci sono stati diversi avvisi rilasciati nel 2021 (dopo la divulgazione di NAME: WRECK) che elencano dispositivi critici vulnerabili, come le turbine a gas Siemens, l’infusione di BD Alaris pompe e dispositivi sanitari GE .

Di seguito viene riportato un video che mostra gli effetti dello sfruttamento di CVE-2021-31886.

Nucleus NET è lo stack TCP/IP del sistema operativo in tempo reale Nucleus (RTOS).

Lo stack e l’RTOS sono stati originariamente sviluppati da Accelerated Technology, Inc. (ATI) nel 1993, quindi acquisiti da Mentor Graphics nel 2002 e infine da Siemens nel 2017.

Dalla sua versione originale, 28 anni fa, Nucleus è stato implementato in molti settori verticali con requisiti di sicurezza come dispositivi medici, automotive e sistemi industriali.

Capire dove è presente il codice vulnerabile è notoriamente difficile.

Il sito web ufficiale di Nucleus riporta che l‘RTOS è distribuito in oltre 3 miliardi di dispositivi. Una rapida occhiata alla pagina che elenca le storie di successo dei clienti rivela il suo utilizzo in scenari come l’assistenza sanitaria (defibrillatori ZOLL e macchine ad ultrasuoni ZONAR ), IT sistemi di archiviazione BDT A ) e sistemi critici (navigazione avionica Garmin).

Ma crediamo che la maggior parte di quei 3 miliardi siano in realtà componenti di dispositivi come i chipset MediaTek IoT e i processori in banda base utilizzati negli smartphone e in altri dispositivi wireless. E’ stata trovata anche documentazione tecnica che dettaglia l’uso di Nucleus per dispositivi medici, come la macchina per anestesia GE S/5 Avance e il monitor da comodino Nihon Kohden.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…