La ricerca dei bug frutta e anche molto!

Si è concluso il Pwn2Own Berlin 2025 con risultati tecnologici impressionanti, portando il montepremi complessivo a oltre un milione di dollari. I ricercatori di sicurezza hanno dimostrato sofisticate tecniche di sfruttamento contro obiettivi di alto profilo, tra cui Windows 11, VMware ESXi e Mozilla Firefox, rivelando vulnerabilità zero-day critiche che i fornitori devono ora affrontare.

La competizione di hacking, durata tre giorni, ha messo in luce 28 vulnerabilità zero-day uniche, con i ricercatori che hanno vinto premi per un totale di 1.078.750 dollari. Il terzo giorno si sono verificati diversi exploit zero-day significativi contro le principali piattaforme. L’ex vincitore del Master of Pwn Manfred Paul ha sfruttato con successo Mozilla Firefox sfruttando una vulnerabilità di tipo integer overflow nel motore di rendering, guadagnando 50.000 dollari e 5 punti Master of Pwn.

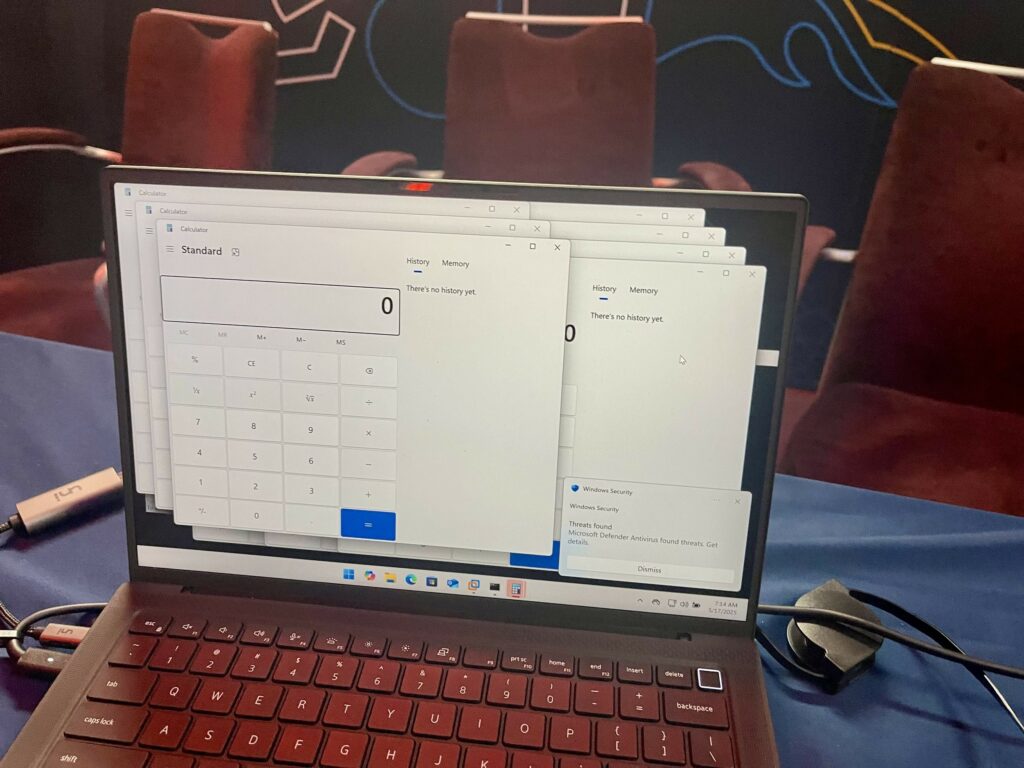

Questo exploit che riguarda solo il rendering ha dimostrato come aggressori sofisticati possano compromettere i sistemi sfruttando le vulnerabilità del browser. La sicurezza di Windows 11 è stata violata due volte nel corso della giornata. Miloš Ivanović ha dimostrato una vulnerabilità alle condizioni di gara per aumentare i privilegi al livello SYSTEM nel tentativo finale della competizione, guadagnando 15.000 dollari.

In precedenza, un membro del team di ricerca DEVCORE aveva dimostrato con successo l’escalation dei privilegi su Windows 11, sebbene uno dei due bug utilizzati fosse già noto a Microsoft. Anche i prodotti di virtualizzazione VMware si sono dimostrati vulnerabili. Corentin BAYET di Reverse_Tactics ha sfruttato VMware ESXi sfruttando una vulnerabilità di tipo integer overflow e un bug di variabile non inizializzata precedentemente segnalato, guadagnando 112.500 dollari nonostante la collisione parziale.

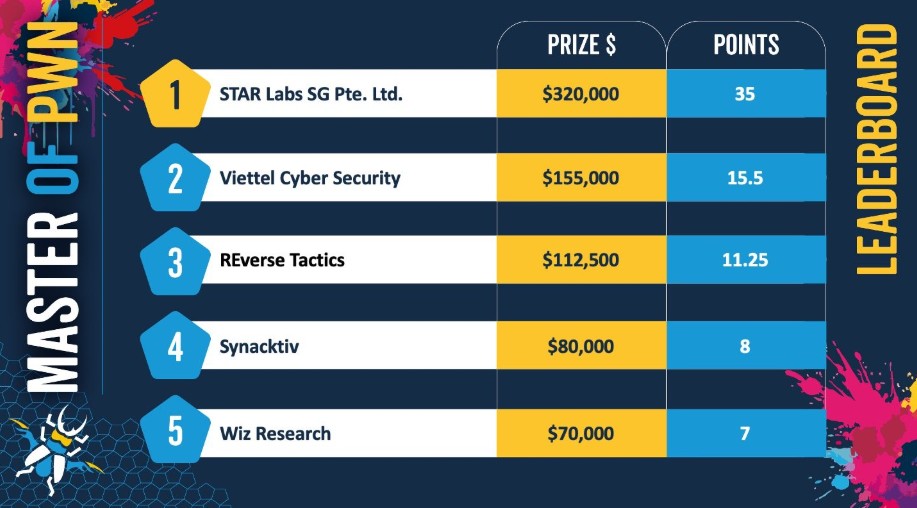

Inoltre, Thomas Bouzerar ed Etienne Helluy-Lafont di Synacktiv hanno sfruttato con successo VMware Workstation tramite un buffer overflow basato su heap, guadagnando 80.000 dollari e 8 punti Master of Pwn. STAR Labs SG si è aggiudicato il titolo di vincitore assoluto, aggiudicandosi il prestigioso titolo Master of Pwn con 320.000 dollari di guadagni e 35 punti. Il loro team ha dimostrato eccezionali capacità tecniche in diverse categorie.

In una dimostrazione particolarmente impressionante, i membri del team Dung e Nguyen hanno sfruttato una condizione di competizione TOCTOU (time-of-check-to-time-of-use) per uscire da una macchina virtuale, combinandola con una convalida impropria della vulnerabilità dell’indice dell’array per aumentare i privilegi in Windows. Questa complessa catena di attacchi ha fruttato loro 70.000 dollari e 9 punti Master of Pwn.

Secondo il rapporto, l’evento di Berlino del 2025 ha segnato un traguardo significativo, con 1.078.750 dollari assegnati in tre giorni, di cui 383.750 dollari solo nell’ultimo giorno. Questo montepremi da record sottolinea la crescente importanza e il valore economico della ricerca sulla sicurezza.

Dei 28 zero-day unici e divulgati durante l’evento, sette provenivano dalla categoria AI, a dimostrazione dell’espansione della superficie di attacco dovuta alla crescente diffusione dei sistemi di intelligenza artificiale. Il formato competitivo continua a rappresentare un meccanismo efficace per identificare vulnerabilità critiche prima che soggetti malintenzionati possano sfruttarle.

L’evento, ospitato da OffensiveCon, ha riunito ricercatori e fornitori di sicurezza d’élite in un quadro di collaborazione che apporta vantaggi all’intero ecosistema tecnologico. I fornitori hanno già iniziato ad affrontare le vulnerabilità scoperte, dimostrando l’impatto pratico dell’evento sul miglioramento della sicurezza digitale per gli utenti di tutto il mondo.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…