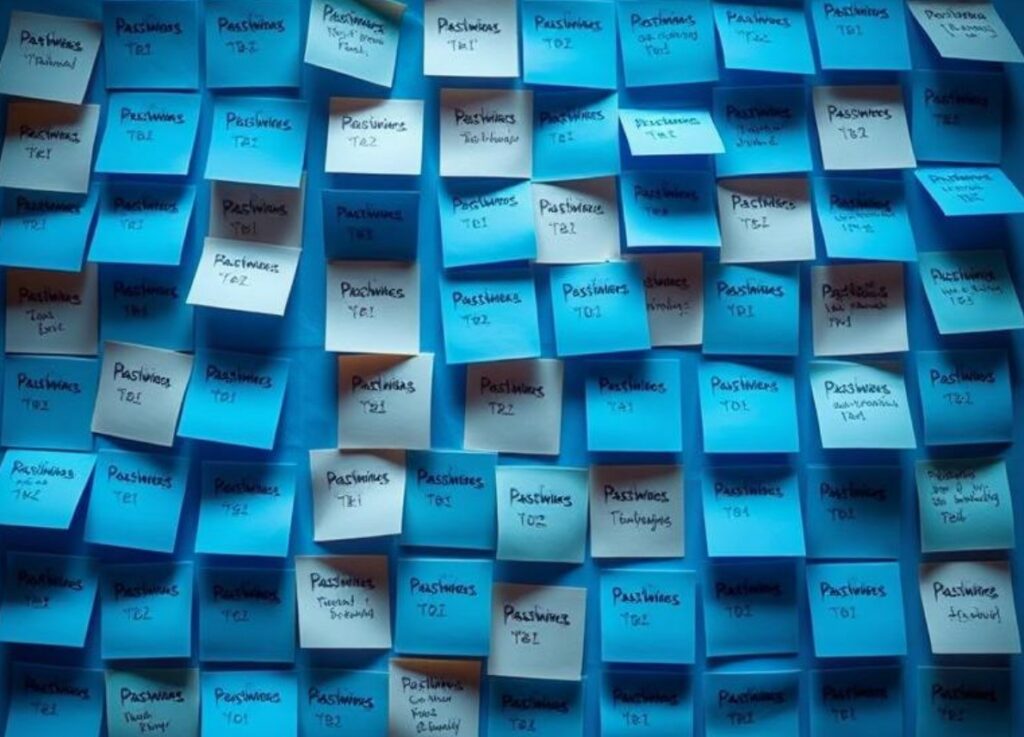

Ogni mese diventa sempre più evidente: le password non funzionano più. Gli hacker hanno imparato a eludere anche la protezione a due fattori sfruttando sessioni rubate e milioni di dati compromessi. In questo contesto, sempre più aziende stanno passando a un sistema di accesso senza password, non solo per comodità, ma anche per sopravvivere nella nuova realtà.

Uno dei segnali più allarmanti è stata l‘apparizione di una macchina di hacking automatizzata Atlantis AIO. È in grado di lanciare attacchi a oltre 140 servizi online, dalla posta allo streaming fino alla consegna di cibo. Funziona così: milioni di login e password rubati vengono acquistati sul darknet, dopodiché la macchina inizia a testarli in massa in modalità automatica. Atlantis dispone di moduli appositamente studiati per servizi specifici, con la possibilità di aggirare i CAPTCHA, intercettare le caselle di posta e persino ripristinare automaticamente l’accesso. Tutto ciò rende il furto di account non solo possibile, ma anche più scalabile che mai.

Gli esperti di Abnormal Security lo dicono chiaramente: questi strumenti trasformano anche i più inesperti pirati informatici in una minaccia a livello aziendale. Sono particolarmente vulnerabili gli account che utilizzano le stesse password, combinazioni deboli o una protezione a due fattori obsoleta. Secondo un nuovo rapporto di HYPR, il 49% delle aziende ha già subito violazioni dovute a vulnerabilità nei sistemi di identità e il 47% degli attacchi informatici è direttamente correlato alla compromissione delle password.

Ma ci sono anche buone notizie. Sempre più aziende stanno passando a metodi di accesso senza password, tra cui le passkey (chiavi di accesso) secondo lo standard FIDO. Tali tecnologie sono già supportate sia da Microsoft che da Google. HYPR chiama questo fenomeno “Rinascimento dell’identità”, in cui la sicurezza non è determinata dalla complessità della password ma dalla sua generale resistenza agli attacchi informatici.

Microsoft ha annunciato il lancio di un nuovo metodo di accesso per oltre un miliardo di utenti. Entro la fine di aprile, la maggior parte degli utenti Windows, Xbox e Microsoft 365 riceverà un’interfaccia aggiornata che darà priorità alla passkey rispetto alla password. Inoltre, se crei un nuovo account, non dovrai più pensare a una password: ti basterà inserire il tuo indirizzo email e confermarlo con un codice. In futuro il sistema offrirà la possibilità di salvare la passkey come metodo di accesso principale.

Google, a sua volta, ha ampliato l’area geografica di distribuzione delle sue chiavi di sicurezza fisiche Titan: ora sono disponibili in 22 Paesi, tra cui Australia, Irlanda, Singapore e Paesi Bassi. Sebbene l’utilizzo di tali chiavi sia meno comodo di quello di un passkey, aumenta notevolmente il livello di protezione.

Il risultato è semplice. Mentre alcune aziende stanno aggiornando i propri sistemi di sicurezza, altre continuano a vivere nel passato, affidandosi a password e a forme deboli di protezione a due fattori. E sono proprio queste organizzazioni le prime a essere attaccate. Abbandonare le password non è più un’utopia, ma un passo necessario da compiere subito.