Mercoledì scorso, Akamai Technologies, Inc. ha rivelato che la società ha mitigato il più grande attacco DDoS (Distributed Denial-of-Service) mai lanciato contro un cliente con sede nell’Asia-Pacifico (APAC).

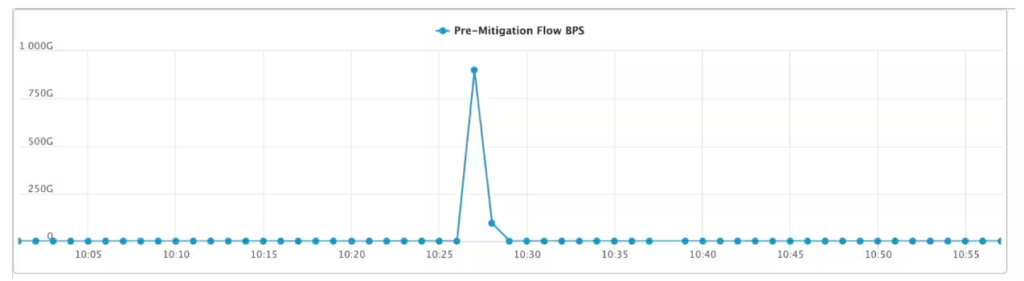

L’attacco DDoS da record che ha avuto luogo il 23 febbraio 2023, ha infranto il record precedente che la società di cloud e sicurezza informatica con sede negli Stati Uniti aveva registrato nel settembre dello scorso anno con un picco di traffico di attacco a 900,1 gigabit al secondo (Gbps) e 158,2 milioni di pacchetti al secondo (PPS).

Un attacco DDoS si verifica quando più sistemi inondano la banda o le risorse di un sistema, al fine di rendere non disponibile un servizio online ouna risorsa di rete. Un attacco DDoS utilizza delle botnet infettate da malware.

Secondo Akamai, l’attacco è stato intenso e di breve durata ed è stato completamente pre-mitigato, con la maggior parte del traffico esploso durante il minuto di punta dell’attacco.

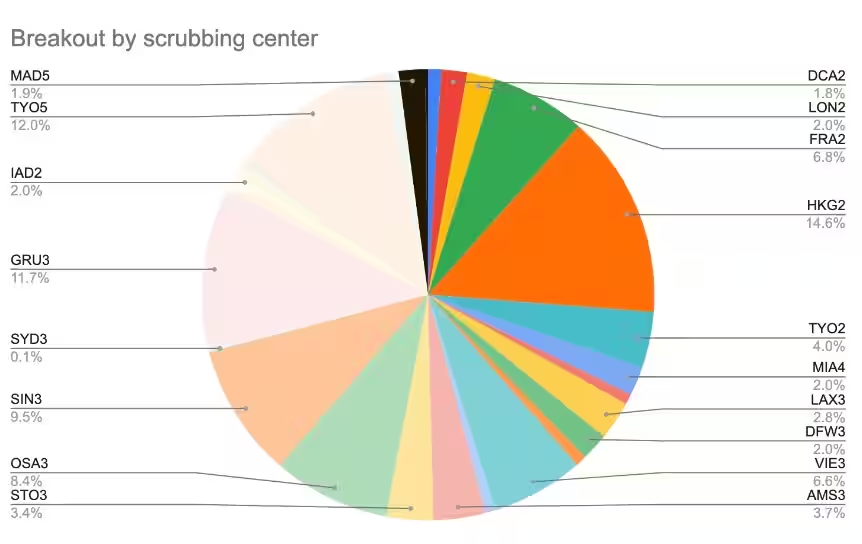

L’attacco è stato distribuito attraverso lo Scrubbing Network dell’azienda, ma proveniva principalmente dall’APAC. Nessun singolo centro di lavaggio ha registrato più del 12% del traffico totale, e molti sono finiti nei centri di Hong Kong, Tokyo, San Paolo, Singapore e Osaka. La maggior parte del traffico di attacco (48%) era all’interno della regione.

Quando viene rilevato un attacco DDoS contro un sito Web di un cliente, tutto il traffico in entrata del sito viene reindirizzato a uno o più data center globali di Akamai. Il traffico dannoso viene quindi “pulito” prima che il restante traffico venga reinstradato alla rete del client.

“Senza le giuste difese, anche una rete robusta e moderna probabilmente collasserebbe sotto un assalto di questa portata, rendendo completamente inaccessibile qualsiasi attività commerciale online che fa affidamento su quella connessione. Tale inaccessibilità può mettere a repentaglio la fiducia dei consumatori, provocare perdite finanziarie e avere altre gravi conseguenze”, ha affermato Chris Sparling, senior product manager di Akamai, in un post sul blog.

Per prevenire l’attacco e salvaguardare il suo cliente, Akamai ha affermato di aver utilizzato la sua combinazione di piattaforme, persone e processi leader del settore per pre-mitigare l’assalto senza danni diretti o collaterali.

Con l’aumento degli attacchi DDoS con “innovazioni senza precedenti” nel panorama delle minacce, è imperativo per le aziende online disporre di una strategia di mitigazione degli attacchi DDoS. Akamai consiglia di utilizzare le seguenti raccomandazioni per ridurre al minimo il rischio DDoS:

In precedenza, Akamai ha affrontato importanti attacchi DDoS con grandi clienti europei. Nel settembre 2022, l’azienda ha rilevato e mitigato con successo un attacco DDoS contro un cliente europeo sulla piattaforma Prolexic, con un traffico di attacco che ha raggiunto improvvisamente un picco di 704,8 Mpps.