Un recente studio condotto dal Florida Institute for Cybersecurity Research ha rivelato 119 vulnerabilità critiche nelle infrastrutture core delle reti LTE/5G. Queste falle di sicurezza potrebbero consentire a un attaccante di causare interruzioni persistenti del servizio cellulare su vasta scala o di compromettere da remoto la core network della rete.

Le reti cellulari sono considerate oggi infrastrutture critiche sia per le comunicazioni quotidiane che per i servizi di emergenza, al punto che la loro disponibilità e affidabilità sono spesso fortemente regolamentate dalle agenzie governative.

Ognuna di queste oltre 100 vulnerabilità può essere utilizzata per interrompere in modo persistente tutte le comunicazioni cellulari (telefonate, messaggistica e dati) a livello di cittadino. Un aggressore può causare il crash continuo della Mobility Management Entity (MME) o della Access and Mobility Management Function (AMF) in una rete LTE/5G, rispettivamente, semplicemente inviando un singolo piccolo pacchetto dati sulla rete come utente non autenticato (nessuna scheda SIM richiesta). Questa interruzione potrebbe persistere finché gli operatori di rete non riusciranno a identificare e correggere la vulnerabilità selezionata.

Le principali scoperte sono state:

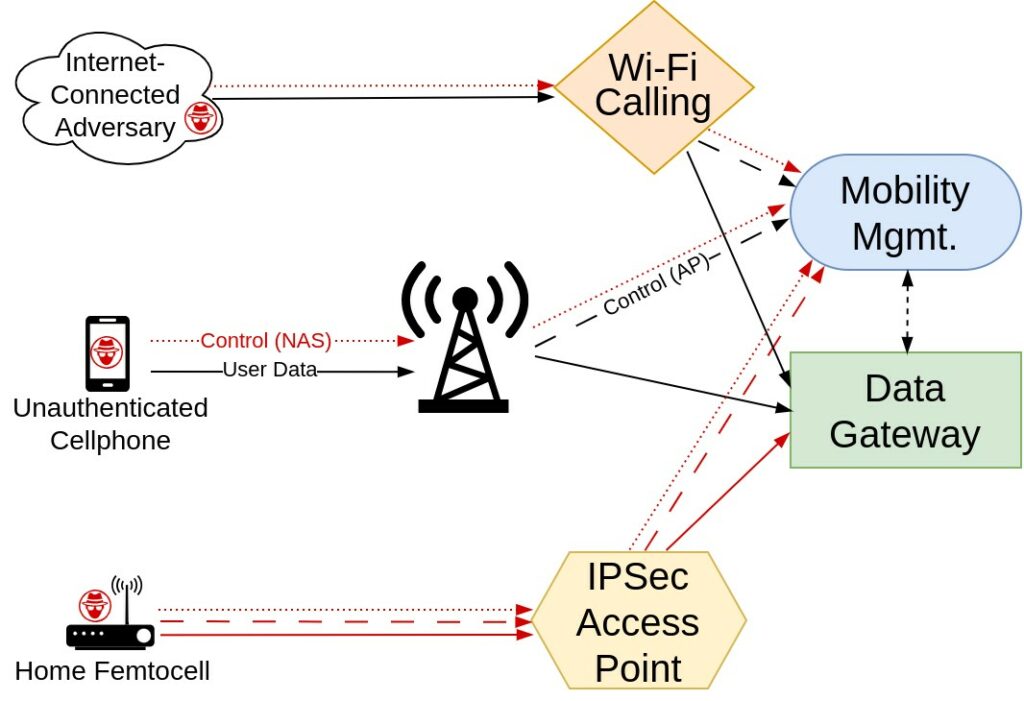

Alcune vulnerabilità possono essere sfruttate da qualsiasi dispositivo mobile non autenticato, senza necessità di una SIM valida. Tradizionalmente, questi attacchi erano limitati ai dispositivi entro la portata radio del core LTE/5G bersaglio. Tuttavia, con la diffusione dei servizi di Wi-Fi Calling, tali attacchi possono essere eseguiti da qualsiasi entità su Internet inviando pochi pacchetti, senza bisogno di una SIM o di apparecchiature SDR.

Altre vulnerabilità richiedono che l’attaccante abbia accesso alla stazione base della rete cellulare, ottenuto compromettendo una femtocella o accedendo alla rete IPsec utilizzata dalle stazioni base per comunicare con il core. Sebbene questo modello di minaccia abbia più precondizioni, non è irrealistico, data la proliferazione di femtocelle domestiche e di piccole stazioni base 5G in luoghi facilmente accessibili.

I ricercatori hanno contattato i manutentori di ciascun core cellulare interessato, seguendo le migliori pratiche che prevedono almeno 90 giorni per la correzione interna prima della divulgazione pubblica. Per i progetti i cui manutentori non hanno risposto, sono stati fatti tentativi aggiuntivi di contatto tramite altri canali. Quando questi tentativi non hanno avuto successo, i ricercatori hanno optato per divulgare e fornire patch direttamente sui repository GitHub dei progetti interessati.

Questo studio evidenzia la necessità di una maggiore attenzione alla sicurezza nelle implementazioni delle reti cellulari, sia open-source che proprietarie, per garantire la resilienza delle comunicazioni mobili contro potenziali minacce.