Come avevamo riportato qualche tempo fa, la cybergang RansomHouse ha violato i server della AMD, riportando una situazione disastrosa di password predicibili e banali e una infrastruttura server obsoleta.

Ma ora si giunge all’epligo finale, in quanto l’azienda non ha pagato il riscatto ransomware.

RansomHouse si sta quindi organizzando per monetizzare i dati sottratti dalle infrastrutture IT di AMD e a quanto sembra gli interessati non sono pochi in quanto si parla di pregiata proprietà intellettuale.

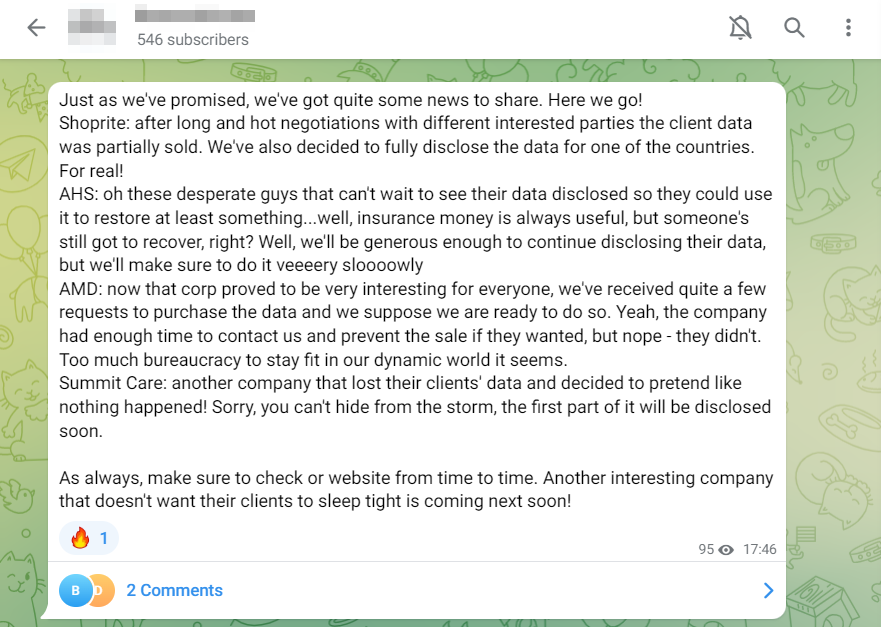

Dal profilo Telegram della cybergang si legge quanto segue:

Proprio come abbiamo promesso, abbiamo alcune notizie da condividere.

Eccoci qui!

Shoprite: dopo lunghe e accese trattative con diverse parti interessate i dati del cliente sono stati parzialmente venduti. Abbiamo anche deciso di divulgare completamente i dati per uno dei paesi. Davvero!

AHS: oh questi ragazzi disperati che non vedono l'ora di vedere i loro dati divulgati per poterli usare per ripristinare almeno qualcosa... beh, i soldi dell'assicurazione sono sempre utili, ma qualcuno deve ancora riprendersi, giusto? Bene, saremo abbastanza generosi da continuare a divulgare i loro dati, ma faremo in modo di farlo molto lentamente

Ma la cosa più interessante è la parte in fondo che riporta:

AMD: ora che la società si è rivelata molto interessante per tutti, abbiamo ricevuto non poche richieste di acquisto dei dati e supponiamo di essere pronti a farlo.

Sì, l'azienda ha avuto abbastanza tempo per contattarci e impedire la vendita se volevano, ma no, non l'hanno fatto.

Sembra che ci sia troppa burocrazia per restare in forma nel nostro mondo dinamico.

Summit Care: un'altra azienda che ha perso i dati dei propri clienti e ha deciso di fingere che niente fosse! Siamo spiacenti, non puoi nasconderti dalla tempesta, la prima parte verrà divulgata a breve.

Come sempre, assicurati di controllare di tanto in tanto il sito web. Un'altra azienda interessante che non vuole che i propri clienti dormano troppo arriverà presto!

Questo fa comprendere che quando non vengono pubblicati i dati sui data leak site (DLS), non è perchè i dati siano scomparsi nel nulla.

Il cybercrime da profitto (si chiama proprio così per questo), deve sempre monetizzare, e se non lo fa con un riscatto, lo fa in altro modo, spesso vendendo i dati nei mercati underground o su base richieste esplicite, come probabilmente avverrà nel caso della AMD.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda od effettuare una dichiarazione, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.