Il gruppo di hacktivisti Anonymous, con la pretesa di sostenere l’Ucraina durante la sua guerra in corso con la Russia, ha violato le telecamere pubbliche di quest’ultima e ha interconnesso il feed live su un sito web.

Anonymous, il famoso gruppo di hacker identificato solo dalle maschere di Guy Fawkes, ha lanciato una guerra informatica a tutto campo contro la Russia dopo i suoi attacchi all’Ucraina.

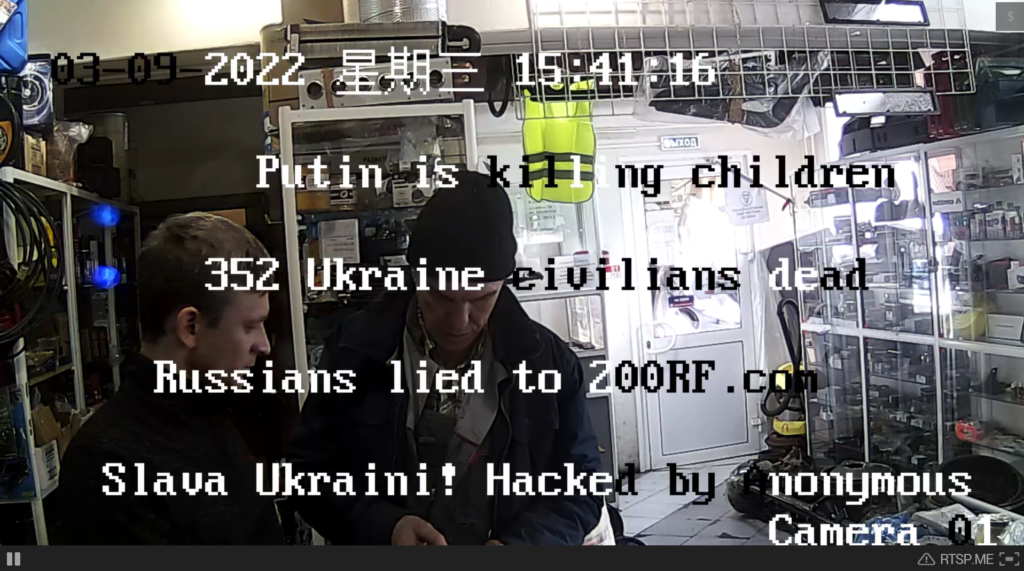

Nei suoi ultimi attacchi, il gruppo ha hackerato più di 400 telecamere russe e vi ha sovrapposto un testo che descrive la situazione in cui versa l’Ucraina colpita dalla guerra. Gli hack arrivano appena un giorno dopo che Anonymous ha violato i servizi di streaming dei canali TV in diretta in Russia per trasmettere filmati direttamente dall’Ucraina.

Il gruppo di hacker ha confermato l’attacco ai feed delle telecamere russe in un nuovo tweet martedì.

Il gruppo ha persino realizzato una collection di circa 100 di questi feed presi da diverse telecamere su un sito Web behindenemylines.live come “Russian Camera Dump”.

I feed delle telecamere possono essere visualizzati elencati in varie categorie sul sito Web, in base alla posizione delle telecamere. Le categorie includono Esterno, Interno, Case, Ristoranti, Uffici, Scuole e Uffici di sicurezza.

I feed della telecamera hanno anche un testo sovrapposto, che, secondo Anonymous, ha lo scopo di agire come “anti-propaganda per aprire gli occhi ai civili russi”.

Varie righe di testo, come “Putin sta uccidendo bambini”, “352 civili ucraini morti” e “I russi hanno mentito a 200RF.com”, un sito web che contiene foto e video, alcuni grafici, di presunti soldati russi catturati dalla sua Ucraina.

Gli attacchi di Anonymous sono gli ultimi volti a prendere di mira la presunta propaganda russa.

Lunedì mattina, il gruppo di hacker ha preso il controllo dei canali TV in diretta in Russia, tra cui Russia 24, Channel One e Mosca 24 per trasmettere filmati dai luoghi colpiti dalla guerra in Ucraina. Anche i servizi di streaming russi come Wink e Ivi (dei quali abbiamo parlato recentemente), che si comportano come Netflix nel paese, sono stati attaccati dagli hacktivisti.

Nella sua accettazione degli attacchi, Anonymous sostiene che “i russi comuni sono contro la guerra” e che non desidera in alcun modo danneggiare i cittadini del paese.

Ribadisce che i suoi attacchi sono diretti alla diffusione della “propaganda” del Cremlino per giustificare l’invasione dell’Ucraina.

Resta da vedere come le azioni di Anonymous saranno percepite dai governi nell’era moderna della guerra informatica.

Sebbene sembri unito contro la Russia, il collettivo ha avuto un’identità informale fino ad ora, con i suoi membri apparentemente sparsi in tutto il mondo.

Sebbene in questo caso affermi di agire per motivi umanitari, un atto di guerra informatica contro una nazione potrebbe non essere preso alla leggera dalle autorità globali.