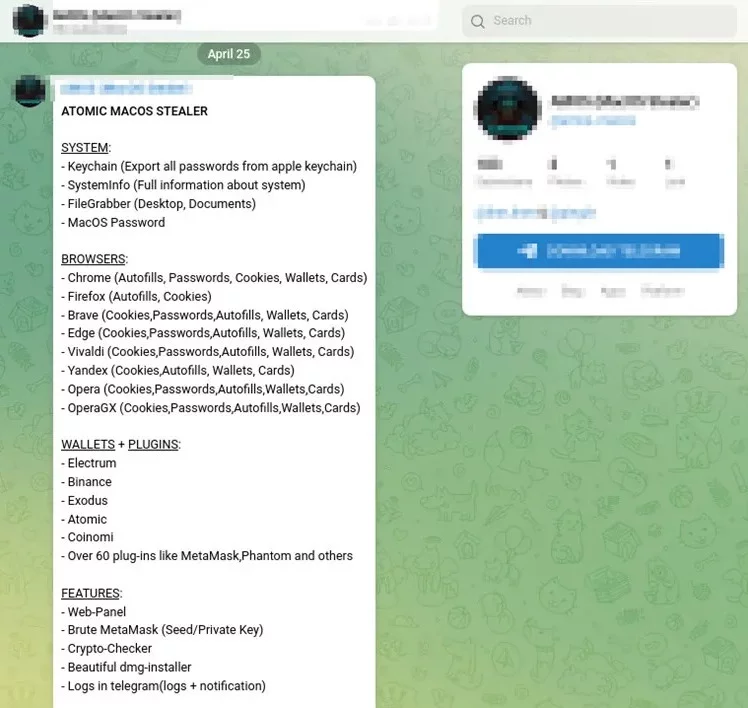

Gli analisti di Cyble hanno notato che gli aggressori stanno pubblicizzando un nuovo infostealer Atomic macOS Stealer (AMOS), che, come suggerisce il nome, è focalizzato su macOS.

Il malware viene distribuito tramite Telegram e un abbonamento costa 1.000 dollari al mese.

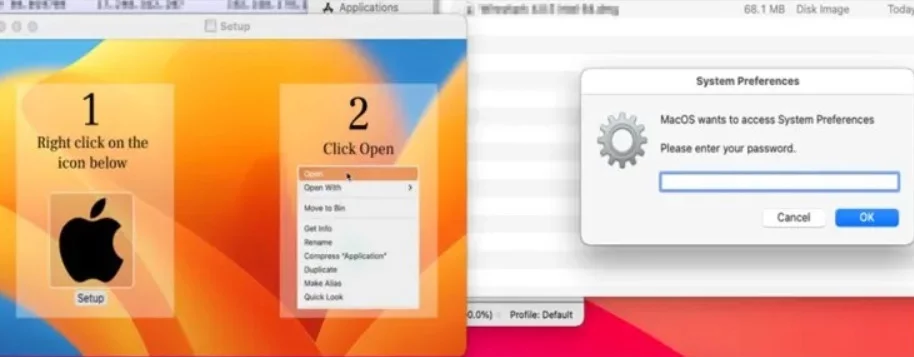

Per questo prezzo, gli acquirenti ricevono un file DMG (Setup.dmg) contenente un malware scritto in Go progettato per rubare password, file dal file system locale, password, cookie e dati della carta di credito memorizzati nei browser.

Inoltre, AMOS sta cercando di rubare dati da più di 50 estensioni e portafogli di criptovaluta, come Binance, Coinomi, Electrum ed Exodus.

I criminali hanno accesso a un pannello di controllo sul web per una comoda gestione dei dati delle vittime, il brute-forcer MetaMask, l’installer DMG e hanno anche l’opportunità di ricevere informazioni rubate direttamente tramite Telegram.

Vale la pena notare che al momento del rilascio del rapporto dei ricercatori, il file DMG dannoso non è stato praticamente rilevato dai prodotti di sicurezza su VirusTotal .

Durante l’esecuzione di un file DMG dannoso, il malware visualizza una finta finestra per l’inserimento della password di sistema, che consente ai suoi operatori di ottenere privilegi elevati sul sistema della vittima e procedere alla raccolta dei dati.

È interessante notare che gli esperti di sicurezza di Trellix, che hanno anche studiato questo malware, hanno notato che l’indirizzo IP associato al server Atomic C&C e il nome dell’assembly si intersecano con Raccoon Stealer, ovvero gli stessi aggressori potrebbero essere dietro entrambe queste minacce.