I ricercatori di sicurezza informatica Dennis Giese e Braylynn hanno scoperto che gli aspirapolvere robot e i tosaerba di Ecovacs potrebbero essere strumenti per spiare i loro proprietari.

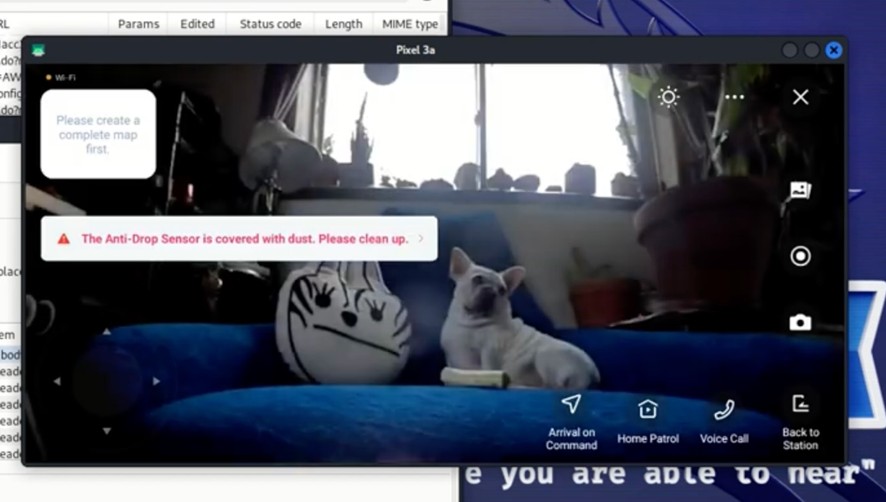

Una ricerca presentata al Def Con ha dimostrato che gli aggressori possono assumere il controllo dei dispositivi tramite Bluetooth e utilizzare fotocamere e microfoni integrati per la sorveglianza. Inoltre, i problemi di sicurezza individuati consentono di hackerare i dispositivi in pochi secondi.

Secondo un’intervista a TechCrunch, la principale vulnerabilità risiede nella capacità di connettersi al robot tramite Bluetooth fino a una distanza di 130 metri. Gli hacker possono quindi accedere al dispositivo tramite Internet poiché i robot sono connessi al Wi-Fi. Dopo l’hacking, gli aggressori possono controllare il robot, accedere alle mappe delle stanze e accendere telecamere e microfoni.

Particolarmente preoccupante è il fatto che la maggior parte dei nuovi modelli Ecovac hanno almeno una fotocamera e un microfono installati e non sono presenti indicatori di attività del dispositivo.

In teoria, alcuni modelli dovrebbero emettere una notifica ogni 5 minuti se la fotocamera è accesa, ma gli hacker possono facilmente eliminare un file con questa impostazione e continuare la sorveglianza senza essere notati.

Inoltre, i ricercatori hanno identificato altri problemi con i dispositivi Ecovacs. Ad esempio, i dati dell’utente rimangono sui server cloud dell’azienda anche dopo la cancellazione dell’account, il che consente ai criminali informatici di mantenere l’accesso al dispositivo. È stato scoperto anche un codice PIN debole sui tosaerba, che viene memorizzato in chiaro e può essere facilmente trovato e utilizzato.

Giese e Braylynn hanno tentato di contattare Ecovacs per segnalare le vulnerabilità riscontrate, ma non hanno ricevuto risposta. Gli esperti hanno espresso seria preoccupazione per il fatto che la società non abbia ancora risolto i problemi, lasciando milioni di utenti in tutto il mondo vulnerabili a potenziali attacchi.

Secondo gli esperti, se almeno uno dei dispositivi studiati venisse violato, gli aggressori potrebbero anche avere accesso ad altri robot Ecovacs situati nelle vicinanze.