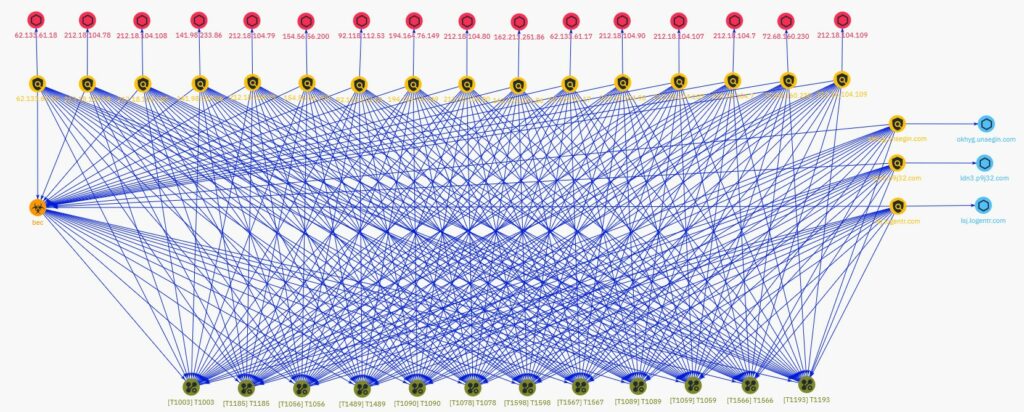

Nel luglio 2024, Field Effect ha scoperto una campagna di attacchi “Adversary-in-the-Middle” (AiTM) rivolta a Microsoft 365 (M365). Questo tipo di attacco compromette le email aziendali (BEC) utilizzando tecniche avanzate per intercettare e dirottare le credenziali degli utenti durante il processo di autenticazione.

Questa campagna di attacchi AiTM su M365 dimostra la crescente sofisticazione delle tecniche di BEC. La difesa richiede un approccio integrato che includa il monitoraggio continuo delle attività sospette e l’educazione degli utenti sulle minacce di phishing. Implementare rigorose misure di sicurezza e rimanere vigili sono essenziali per proteggere le infrastrutture aziendali da tali minacce.