Come avevamo riportato qualche giorno fa, la cybergang Stormous ha pubblicato un post all’interno del suo canale Telegram riportando un presunto attacco all’università di Roma UNIROMA2, ovvero TOR Vergata.

Nell’articolo uscito solamente sulle pagine di Red Hot Cyber, abbiamo chiesto una dichiarazione all’Università di Tor Vergata per comprendere la reale entità dell’incidente, ma non sono arrivate comunicazioni o emessi comunicati stampa.

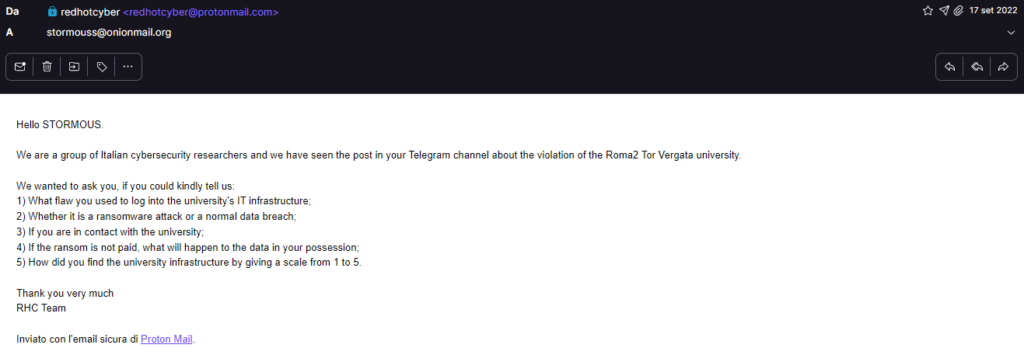

In data 17 settembre, la redazione di RHC scrive a Stormous la seguente mail che riportava quanto segue:

Ciao STORMOUS.

Siamo un gruppo di ricercatori italiani di cybersecurity e abbiamo visto nel vostro canale Telegram il post sulla violazione dell'università Roma2 Tor Vergata.

Volevamo chiedervi, se potete gentilmente dirci:

1) Quale difetto hai utilizzato per accedere all'infrastruttura informatica dell'università;

2) Se si tratti di un attacco ransomware o di una normale violazione dei dati;

3) Se sei in contatto con l'università;

4) Se il riscatto non viene pagato, cosa accadrà ai dati in tuo possesso;

5) Come hai trovato le infrastrutture universitarie dando una scala da 1 a 5.Stormous dopo poche ore risponde alla nostra mail.

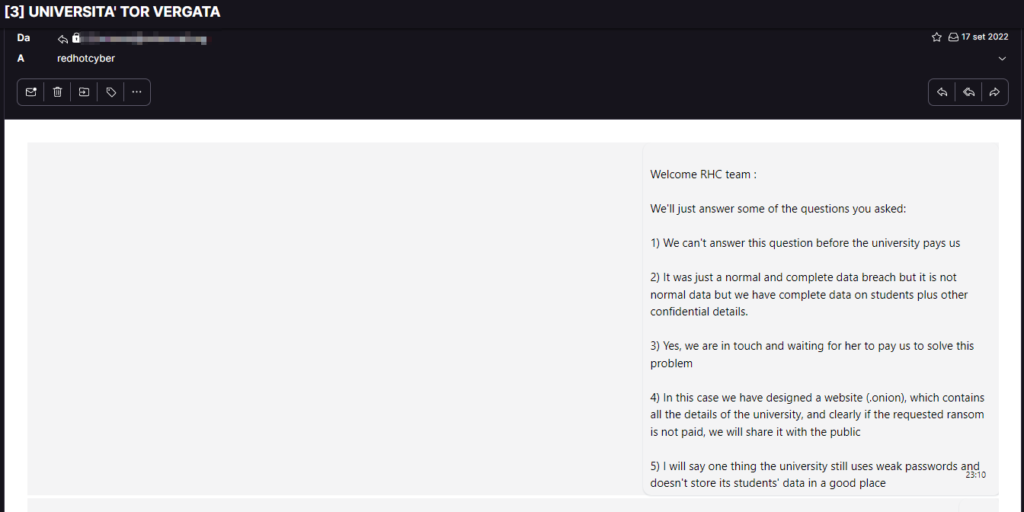

Benvenuto al team RHC:

Risponderemo solo ad alcune delle domande che hai posto:

1) Non possiamo rispondere a questa domanda prima che l'università ci paghi 2) È stata solo una normale e completa violazione dei dati, ma non sono dati normali, ma abbiamo dati completi sugli studenti più altri dettagli riservati. 3) Sì, siamo in contatto e aspettiamo che ci paghi per risolvere questo problema 4) In questo caso abbiamo progettato un sito web (.onion), che contiene tutti i dettagli dell'università, e chiaramente se il riscatto richiesto non viene pagato lo condivideremo con il pubblico 5) Dirò una cosa l'università usa ancora password deboli e non conserva i dati dei suoi studenti in un buon postoQuindi quello che risulta interessante dalle risposte di Stormous è che non si è trattato di un attacco ransomware, ma di una normale violazione di sicurezza e che c’è stato un contatto tra l’università e la cybergang.

Inoltre Stormous ha riportato che stavano progettando un sito nel darkweb per contenere tutti i dati dell’università dove verranno messi in vendita nel caso in cui l’Ateneo non pagasse il riscatto.

Inoltre, rimane interessante la risposta alla quinta domanda, ovvero la valutazione della postura di sicurezza informatica dell’Ateneo in scala 1 a 5. La risposta è stata che l’Ateneo “usa ancora password deboli e non conserva i dati dei suoi studenti in un buon posto”.

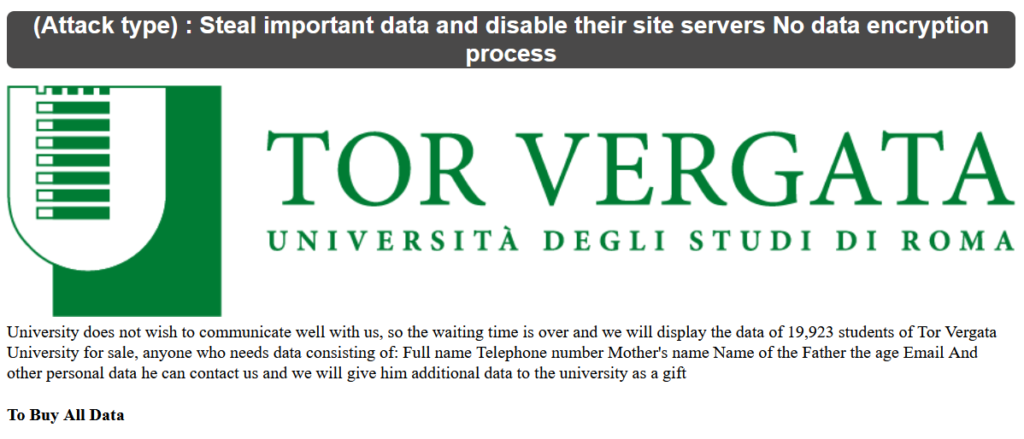

Infatti, come riportato nella mail, dopo una settimana, la cybergang organizza un sito nella rete onion e riporta la violazione informatica.

Stormous scrive il seguente messaggio nel suo post facendo comprendere che le trattative non stiano andando a buon fine:

L'Università non vuole comunicare bene con noi, quindi il tempo di attesa è scaduto e visualizzeremo in vendita i dati di 19.923 studenti dell'Università di Tor Vergata, chiunque avesse bisogno di dati composti da: Nome completo Numero di telefono Nome della madre Nome del Padre il età Email E altri dati personali può contattarci e gli forniremo ulteriori dati all'università come regalo

Riportano inoltre il prezzo di vendita dei dati, ovvero 0,1 Bitcoin che al cambio attuale sono pari a circa 2000 dollari aggiungendo quanto segue:

Abbiamo scoperto che la loro rete o server è infetto, quindi ci siamo registrati e abbiamo passato tutti i dati all'interno (dati finanziari personali ecc ...) e attualmente lo stiamo offrendo in venditaA questo punto esortiamo l’università di Tor Vergata ad emettere un comunicato stampa sull’accaduto, in modo da farci comprendere quale sia la reale entità della violazione informatica, sempre se questa ci sia stata.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali.

Nel caso in cui l’azienda voglia fornire una dichiarazione a RHC, saremo lieti di pubblicarla con uno specifico articolo sulle nostre pagine per dare risalto alla questione.

Qualora ci siano persone informate sui fatti che volessero fornire informazioni sulla vicenda od effettuare una dichiarazione, possono accedere alla sezione contatti, oppure in forma anonima utilizzando la mail crittografata del whistleblower.