Il Consiglio Nazionale delle Ricerche (CNR) ha confermato di essere stato vittima di un attacco informatico il 25 agosto 2024, che ha compromesso l’applicazione Arch-Motro, usata per la gestione dell’archivio documentale dell’ente.

In seguito all’incidente, il CNR ha emesso un comunicato stampa riportando che i dati esfiltrati non includono informazioni sensibili, e non vi è stata interruzione di servizi né richiesta di riscatto. Sono state attuate misure di sicurezza immediate per proteggere i sistemi coinvolti e per prevenire ulteriori compromissioni.

In data 25 agosto, il Centro Nazionale Anticrimine Informatico per la Protezione delle Infrastrutture Critiche (CNAIPIC) ha segnalato un data leak, cioè la divulgazione non autorizzata di dati, del contenuto di un database associato al Cnr. Da un'analisi effettuata si è evidenziato che il data leak è avvenuto tramite un accesso non autorizzato al database relativo all'applicazione denominata Arch-Motro, che gestisce gli elenchi di versamento della documentazione non più di uso corrente e destinata all’Archivio di Deposito dell’Ente.

Il Cnr ha immediatamente effettuato le opportune verifiche circa lo stato delle informazioni pubblicate e al contempo attuato le relative misure per mettere in sicurezza i sistemi interessati e quelli correlati.

È stato appurato che il Cnr non è stato oggetto di alcun criptaggio dati, né c’è stata alcuna interruzione dei servizi. Inoltre, l’esfiltrazione dati non è avvenuta a seguito di alcun attacco ransomware e, ad oggi, non risulta nessuna richiesta di riscatto.

Si sottolinea che i dati oggetto della violazione sono metadati descrittivi che indentificano i faldoni conservati nell’Archivio di Deposito e non dei dati relativi ai documenti in essi contenuti.

Si precisa che nel database sottratto non sono presenti dati, riferimenti, atti e progettualità, inerenti ad affari o pratiche in corso di trattazione o svolgimento, né dati o informazioni sensibili riferibili a progetti, proprietà intellettuale e/o ai nominativi del personale Cnr su di essi impiegato, così come non sono presenti informazioni relative a interessi strategici, politici e organizzativi dell’Ente.

Il Cnr già dal 2022, con l’avvio della digitalizzazione delle attività dell’Ente, ha migliorato la postura di sicurezza concentrandosi sui sistemi più vulnerabili, riducendo significativamente i fattori di rischio seguendo il percorso indicato dalle linee guida Agid. Negli ultimi due anni questi sforzi hanno consentito di rinnovare i servizi di collaborazione digitale, sostituire il sistema di protocollo, della conservazione documentale e attivare il nuovo catalogo dei prodotti della ricerca.

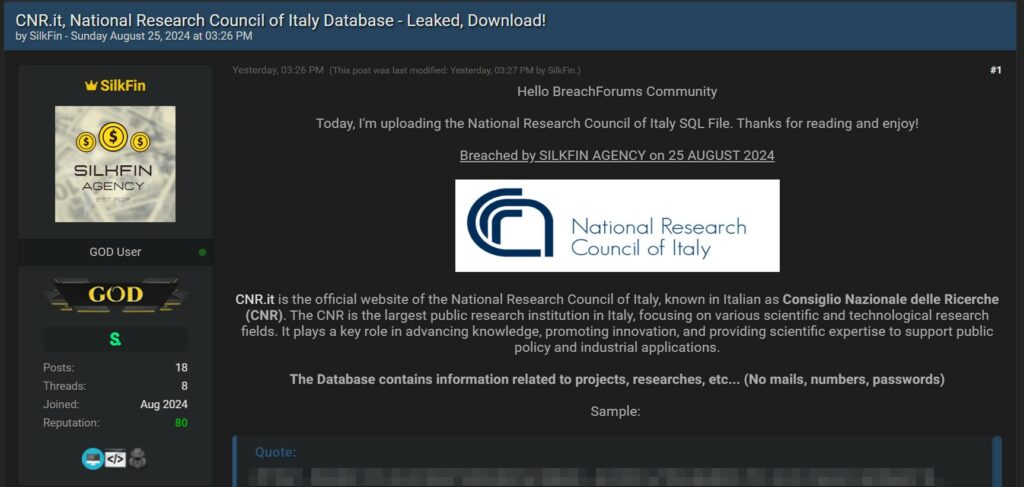

Per ogni chiarimento o ulteriore informazione in relazione alla violazione in oggetto con riferimento ai dati esfiltrati ad eventuali questioni relative ai profili privacy: [email protected]Il comunicato stampa è stato emesso in risposta alle notizie fornite dal Centro Nazionale Anticrimine Informatico per la Protezione delle Infrastrutture Critiche (CNAIPIC) della Polizia Postale e diffuse inizialmente da Red Hot Cyber, che hanno riportato la pubblicazione di un file SQL contenente metadati sottratti all’ente sul famoso forum underground Breach Forums.

Questo file, benché non contenga dati sensibili, ha destato preoccupazioni sulla sicurezza delle infrastrutture informatiche del CNR.

Il CNR ha sottolineato che l’attacco non ha avuto impatti significativi sulla sicurezza dei dati personali, ma l’incidente evidenzia la necessità di rafforzare le misure di sicurezza e la vigilanza contro minacce informatiche sempre più sofisticate.

Le autorità competenti sono state informate e sono in corso ulteriori indagini per determinare la portata dell’attacco e prevenire futuri incidenti.