Il gruppo CrystalRay, che nel febbraio 2024 ha utilizzato il worm open source SSH-Snake per i suoi attacchi, ha ampliato la portata della sua attività attraverso nuove tattiche ed exploit. Ora gli hacker criminali hanno già contato più di 1.500 vittime le cui credenziali sono state rubate e infettate da cryptominer.

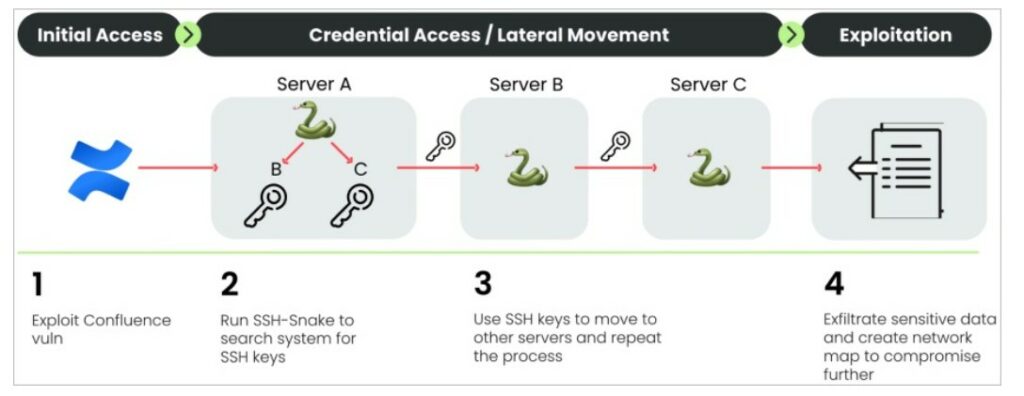

Ricordiamo che SSH-Snake è uno strumento open source utilizzato per cercare silenziosamente chiavi private, spostarsi lateralmente attraverso l’infrastruttura di una vittima e fornire payload aggiuntivi ai sistemi compromessi.

È stato scoperto per la prima volta a febbraio di quest’anno dai ricercatori della società Sysdig, che hanno descritto SSH-Snake come un “worm automodificante” che utilizza le credenziali SSH trovate su un sistema compromesso per iniziare a diffondersi nella rete. È stato inoltre notato che si differenzia dai normali worm SSH, evita i modelli tipici degli attacchi e porta il normale movimento laterale della rete al livello successivo essendo più accurato nella ricerca delle chiavi private.

Una volta che il worm ottiene le chiavi SSH, le utilizza per accedere a nuovi sistemi, quindi si copia e ripete il processo su nuovi host.

All’inizio dell’anno i ricercatori hanno riferito di essere a conoscenza di circa 100 vittime affette da SSH-Snake. Ma ora Sysdig ha avvertito che gli aggressori dietro questi attacchi, soprannominati CrystalRay, hanno notevolmente ampliato la portata delle loro operazioni, e più di 1.500 organizzazioni sono già tra le vittime.

“Osservazioni recenti indicano che le operazioni di CrystalRay sono aumentate di 10 volte, raggiungendo oltre 1.500 vittime, e ora includono scansioni di massa, sfruttamento di molteplici vulnerabilità e installazione di backdoor utilizzando vari strumenti OSS”, hanno scritto gli esperti.

Secondo i ricercatori, lo scopo principale di CrystalRay è raccogliere e poi vendere credenziali, distribuire miner di criptovaluta (lo script distrugge tutti i minatori concorrenti per massimizzare i profitti) e assicurarsi un punto d’appoggio nella rete della vittima.

Gli strumenti che il gruppo utilizza oltre a SSH-Snake includono zmap, asn, httpx. Allo stesso tempo, SSH-Snake rimane ancora lo strumento principale degli hacker, con l’aiuto del quale si muovono attraverso le reti compromesse.

CrystalRay utilizza anche exploit PoC modificati per varie vulnerabilità, che vengono consegnati alle vittime utilizzando il framework Sliver.

Prima di lanciare exploit, gli aggressori conducono test approfonditi per confermare la presenza di vulnerabilità scoperte. In particolare, gli hacker sfruttano le seguenti vulnerabilità:

Secondo i ricercatori, è probabile che anche i prodotti Atlassian Confluence vengano presi di mira da questi aggressori. I ricercatori sono giunti a questa conclusione osservando i modelli di sfruttamento identificati dopo aver studiato molteplici tentativi di hacking provenienti da 1.800 indirizzi IP diversi.