Il CERT-AGID ha rilevato recentemente una campagna malevola volta alla diffusione del trojan XWorm RAT, distribuito tramite false email camuffate da comunicazioni ufficiali del gestore Namirial.

L’email, redatta in italiano, invita l’utente a visualizzare un documento PDF allegato e, nel caso in cui il file non si apra correttamente, suggerisce di utilizzare un link alternativo presente nel corpo del messaggio.

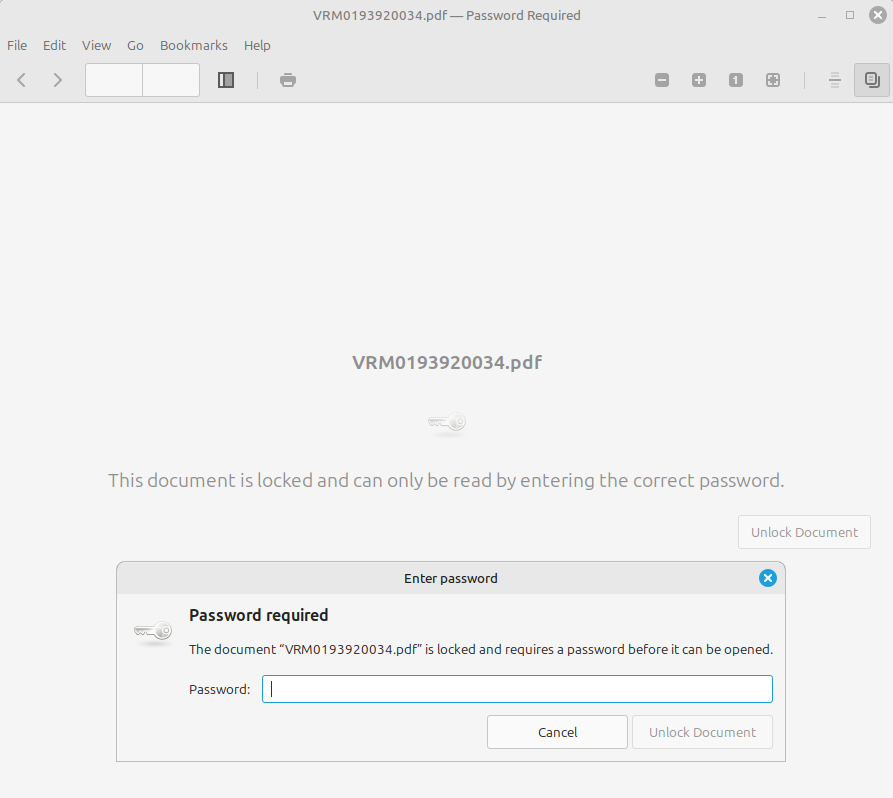

In realtà, il file PDF funge da esca, poiché è protetto da password. Questo porta la vittima a cliccare sull’unico link alternativo disponibile che avvia il download di un archivio ZIP, ospitato su Dropbox, contenente un file URL. Da qui ha inizio la catena di compromissione.

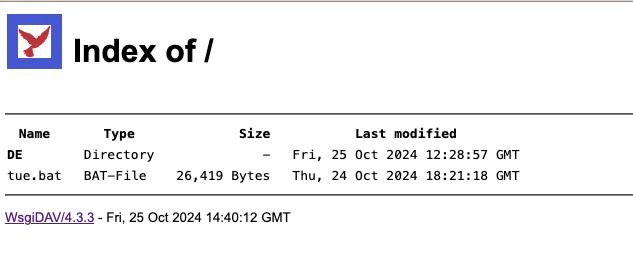

Il file URL sfrutta la funzionalità TryCloudflare che consente agli attaccanti di creare tunnel temporanei verso server locali e testare il servizio senza necessità di un account Cloudflare.

Ogni tunnel genera un sottodominio casuale sul dominio trycloudflare.com, utilizzato per instradare il traffico attraverso la rete di Cloudflare verso il server locale.

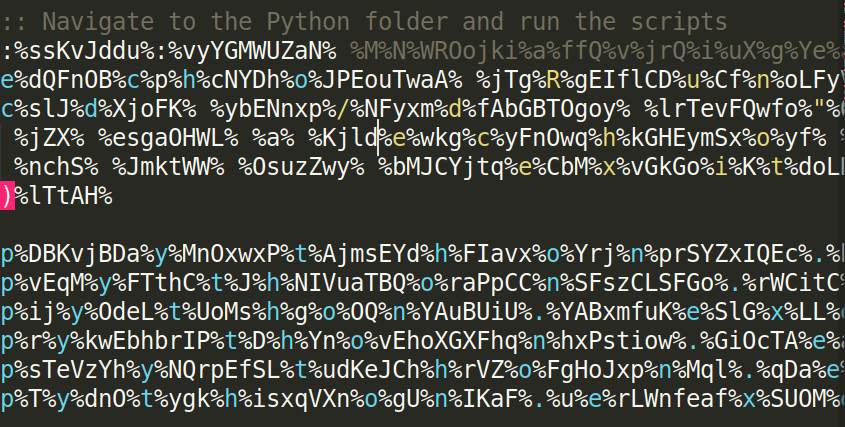

Il file URL procede quindi al download di un file BAT, offuscato tramite lo strumento BatchShield. Questo può essere facilmente deoffuscato utilizzando un tool specifico denominato BatchShield decryptor.

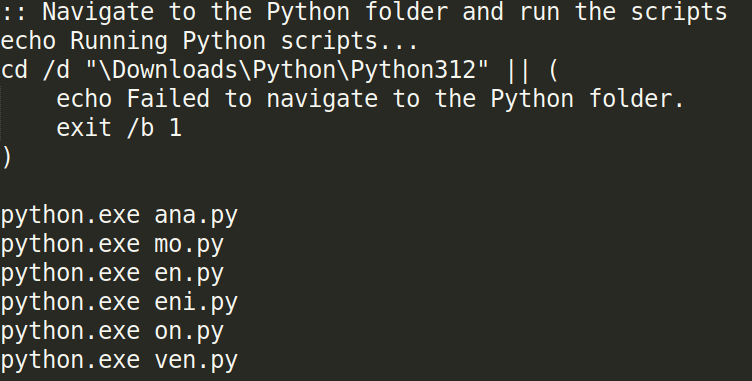

A questo punto, il procedimento è ben noto, essendo già stato osservato in campagne precedenti. Viene scaricato un ulteriore archivio ZIP contenente l’interprete Python, utilizzato per eseguire gli script malevoli già inclusi nell’archivio. Questo processo porta al rilascio di uno dei seguenti malware: AsyncRAT, DCRat, GuLoader, VenomRAT, Remcos RAT o, come nel caso attuale, XWorm.

Al fine di rendere pubblici i dettagli della campagna odierna si riportano di seguito gli IoC rilevati:

Link: Download IoC