Nel pomeriggio del 19 aprile, una notifica Telegram proveniente dai nostri sistemi di telemetria ci segnala la registrazione di un nuovo dominio: breached.fi. I record DNS risultano correttamente configurati. Il dubbio che si tratti dell’ennesimo dominio scam ci assale.

Sì, il dubbio è più che legittimo: da quando Breach Forums è andato offline il 15 aprile, ne abbiamo viste e sentite di tutti i colori. Si è parlato di un sequestro da parte dell’FBI nel contesto di una presunta operazione internazionale, dell’arresto di IntelBroker, fino alla comparsa di un nuovo “BreachForums” con registrazione a pagamento, rivelatosi poco dopo uno scam clamoroso.

Dopo il nostro articolo pubblicato il 15 aprile, abbiamo scelto di non intervenire ulteriormente, ma abbiamo continuato a monitorare l’evolversi della situazione, valutando con attenzione le fonti e confrontandoci all’interno del nostro gruppo DarkLab.

Nei giorni successivi si è scatenato un vero e proprio tam-tam mediatico: annunci da “strilloni da mercato medievale”, dichiarazioni contrastanti e versioni discordanti. Ognuno ha cercato di imporre la propria narrazione.

Per questo abbiamo deciso di fare ordine. Abbiamo selezionato solo le informazioni che riteniamo più attendibili e, come si fa in ogni seria attività di Cyber Threat Intelligence, abbiamo esaminato con metodo e rigore l’affidabilità delle fonti.

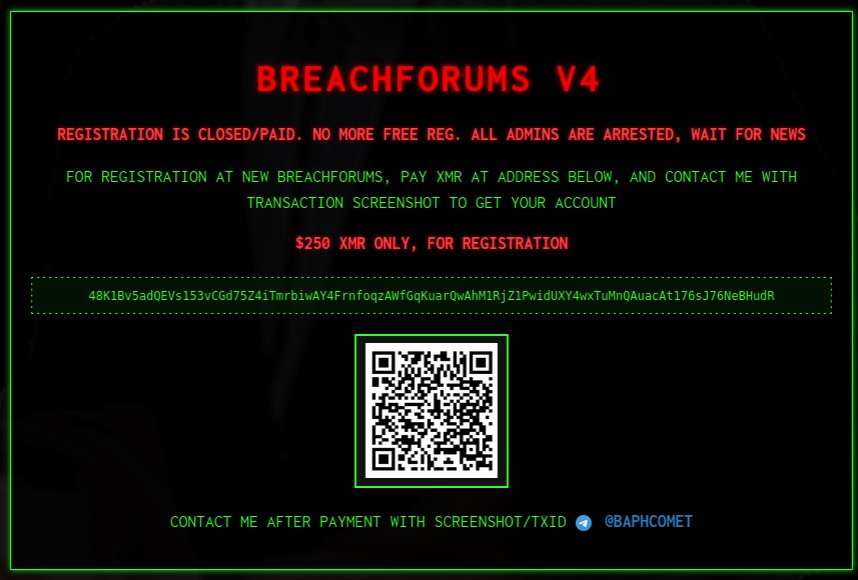

La prima falsità emersa in questa vicenda riguarda l’attivazione del dominio breachedforums.cc, che inizialmente invitava gli utenti a registrarsi, facendo credere che il “nuovo” BreachForums fosse diventato a pagamento. Dopo poche ore, però, compare un banner che annuncia la messa in vendita del dominio. La prima truffa è servita.

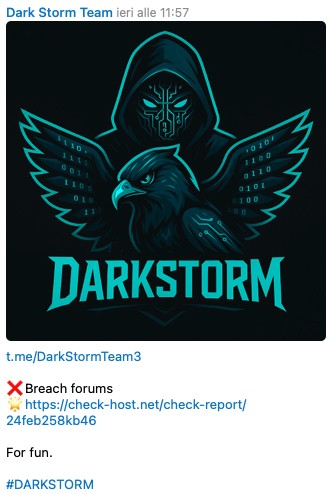

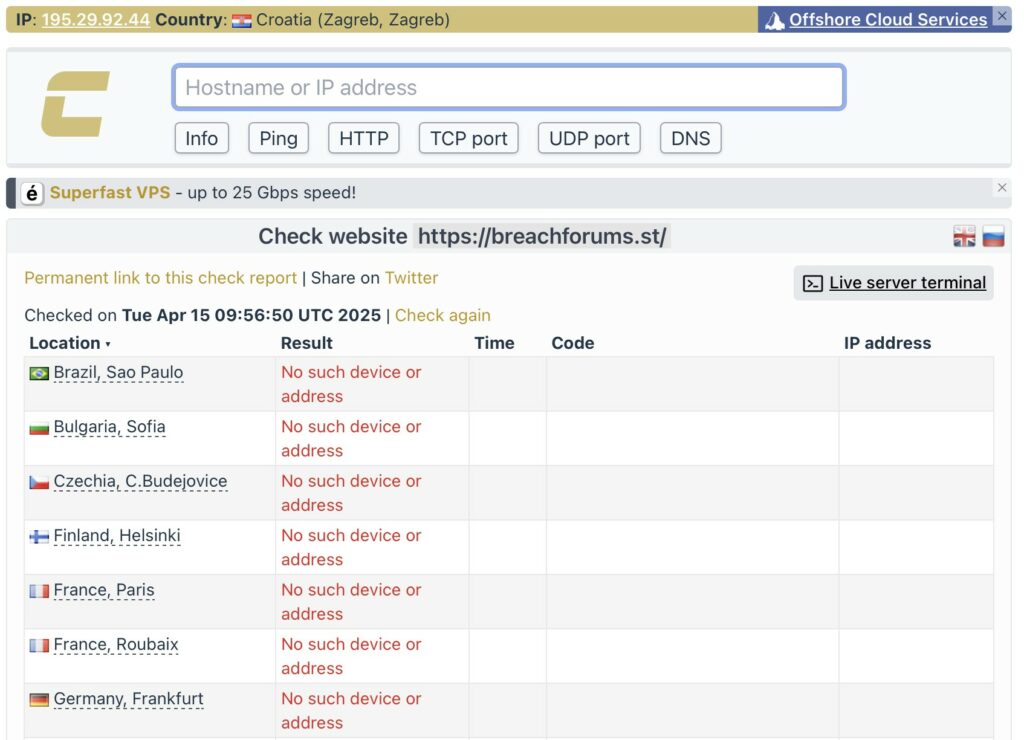

Alle 09:56 UTC, DarkStorm annuncia sul proprio canale Telegram di aver lanciato un attacco DDoS contro BreachForums. Peccato che a quell’ora il sito fosse già irraggiungibile da diverse ore non a causa di un Denial of Service, bensì perché i record DNS erano stati eliminati. In altre parole, il dominio non esisteva più.

Inoltre, fonti dirette e affidabili in contatto con il nostro team DarkLab ci confermano che nessun attacco DDoS è mai stato eseguito e che DarkStorm non ha avuto alcun ruolo nella scomparsa di BreachForums. Una dichiarazione a effetto, dunque, ma totalmente priva di fondamento.

Da più fonti viene strillata la notizia dell’arresto di IntelBroker (insieme ad altri presunti admin di BreachForums), ma nessuna conferma ufficiale viene rilasciata.

Poche ore dopo, Rey (ndr: HellCat Group) interviene con una risposta molto chiara a un post su X, smentendo in modo netto le voci circolate.

Anche in questo caso, le informazioni raccolte dal nostro team DarkLab confermano che IntelBroker non è stato arrestato e che si tratta con ogni probabilità di una campagna di disinformazione.

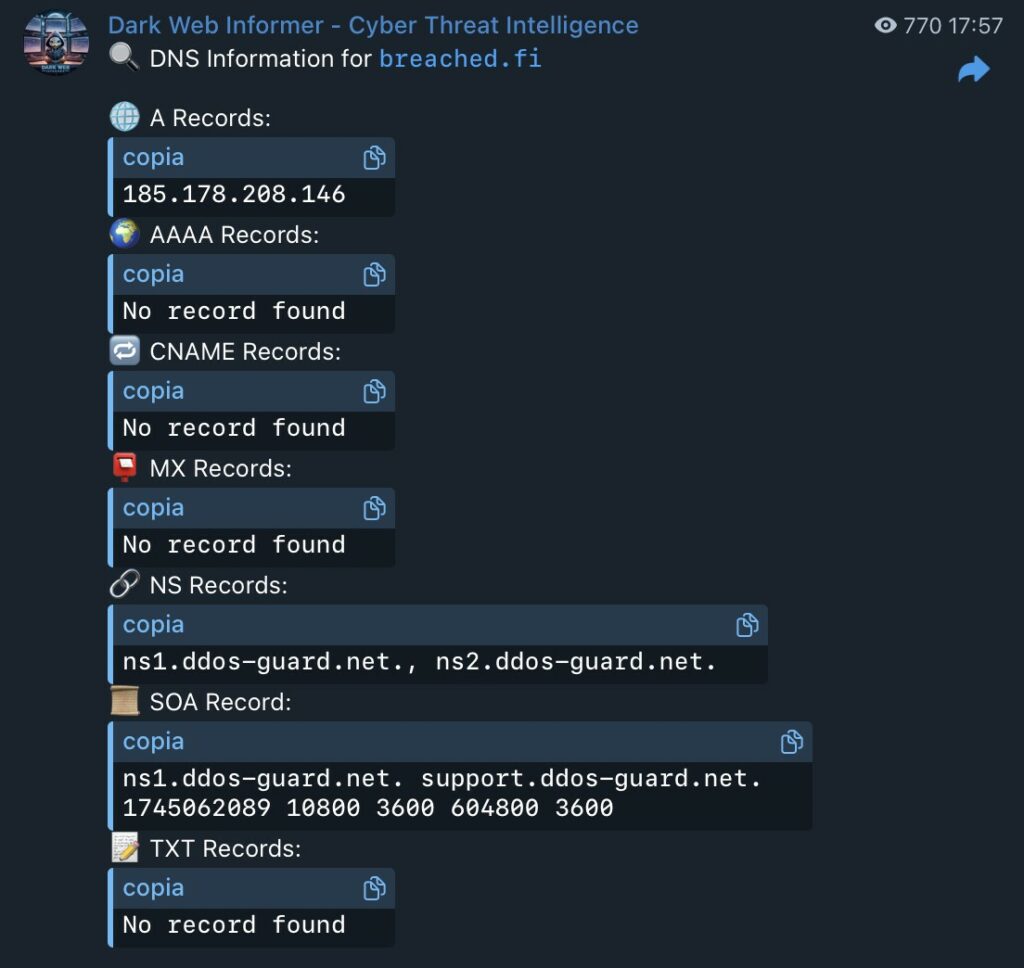

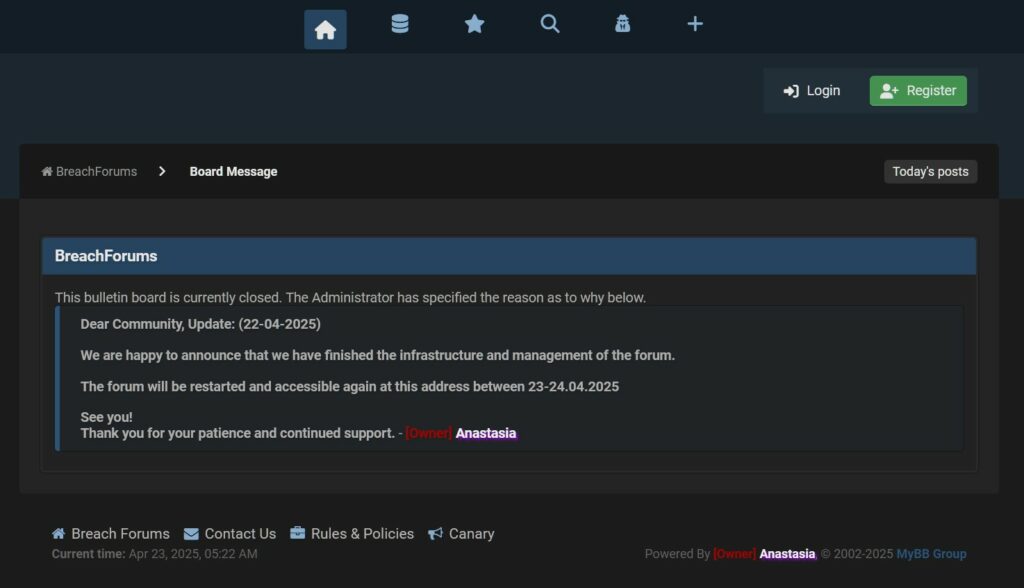

Arriviamo dunque al 20 Aprile alle ore 17.57 il nuovo dominio breached.fi viene attivato e i record DNS pubblicati. La home page è quella che tutti conosciamo di BF, contiene però solo un disclaimer da parte dell’admin Anastasia circa il fatto che il sito sarà completamente online tra il 23 e il 24 Aprile 2025. Rey di HellCat posta un messaggio sul suo profilo X invitando a visitare il nuovo sito.

Stay tuned – aggiorneremo questo articolo con ulteriori sviluppi.