L’FBI ha interrotto una rete di computer controllati dal Cremlino utilizzati per diffondere il malware Snake che, secondo i federali, è stato utilizzato dall’FSB russo per rubare documenti sensibili dai membri della NATO per quasi due decenni.

Turla, il gruppo di cyberspie sostenuto dall’FSB, ha utilizzato versioni del malware Snake per rubare dati da centinaia di sistemi informatici appartenenti a governi, giornalisti e altri obiettivi di interesse in almeno 50 paesi, secondo il Dipartimento di Giustizia degli Stati Uniti.

Dopo aver identificato e rubato file sensibili sui dispositivi delle vittime, Turla li ha esfiltrati attraverso una rete segreta di computer compromessi da Snake negli Stati Uniti.

Adam Meyers, Head of intelligence di CrowdStrike ci ha fornito un commento in esclusiva su questo evento di che riportiamo di seguito:

“CrowdStrike attribuisce l’attacco con malware Snake a VENOMOUS BEAR, un sofisticato avversario basato in Russia, che si ritiene possa essere legato all’FSB (il Servizio federale per la sicurezza della Federazione Russa). È stato rilevato che le operazioni di Snake sono state supportare dal Centro 16 dell’FSB, divisione interna responsabile dell’intercettazione, della decodifica e dell’elaborazione delle comunicazioni elettroniche attraverso lo spionaggio informatico. Ad oggi, le operazioni Snake hanno preso di mira oltre 50 Paesi, tra cui Stati del Nord e Sud America, Europa, Africa, parte dell’Asia e Australia. L’operazione MEDUSA, e altre simili, evidenziano l’importanza della collaborazione globale tra pubblico e privato e della condivisione delle informazioni sulle minacce informatiche, nel comune sforzo per sconfiggere gruppi sofisticati di cyber-avversari”.

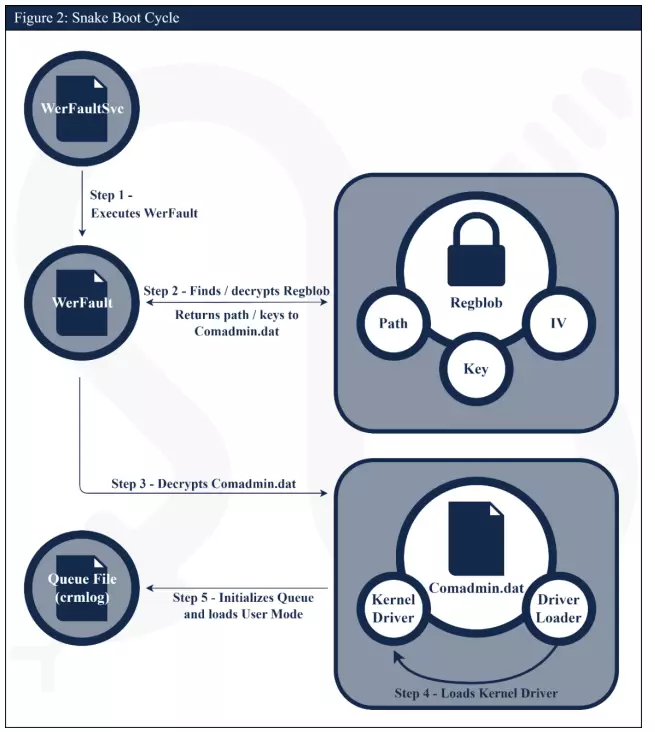

In effetti, Snake può infettare i sistemi Windows, Linux e macOS e utilizzare quei nodi di rete per passare i dati rubati alle vittime insieme agli spymaster russi del malvagio software. La NSA ha pubblicato una panoramica tecnica del codice.

“Per offuscare le comunicazioni tra i computer compromessi da Snake che compongono la rete Snake, la natura dei dati rubati dall’FSB e l’identità dell’FSB come aggressore, le comunicazioni tra impianti Snake su computer compromessi vengono crittografate, frammentate e inviate utilizzando metodologie personalizzate basate su protocolli di rete comuni”, secondo i pubblici ministeri statunitensi nei documenti del tribunale.