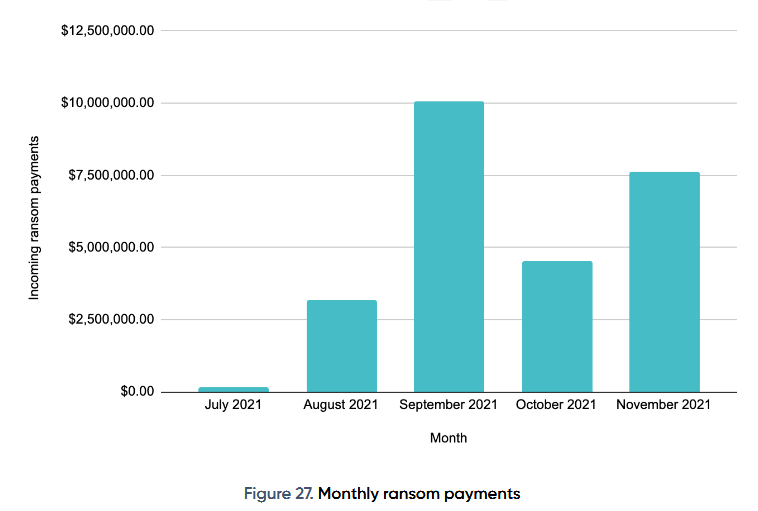

Gli esperti della società svizzera di sicurezza informatica Prodaft hanno calcolato che negli ultimi cinque mesi gli operatori di ransomware Conti hanno guadagnato almeno 25,5 milioni di dollari dai loro attacchi.

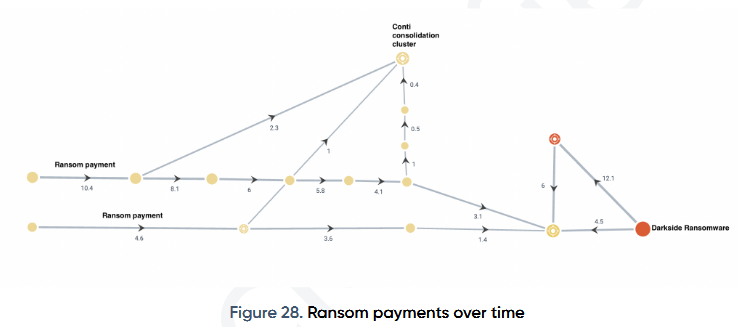

La società ha affermato di aver collaborato con gli analisti blockchain di Elliptic per tracciare 113 indirizzi di criptovaluta e oltre 500 bitcoin che gli operatori Conti hanno raccolto dalle loro vittime negli ultimi cinque mesi.

Questo dato è il primo e unico tentativo di misurare i guadagni di Conti fino ad oggi.

Gli esperti di Prodaft ed Elliptic affermano di aver registrato diverse transazioni che hanno diviso 6,2 milioni di dollari dai profitti di Conti e sono state inviate a un cosiddetto “portafoglio di consolidamento”.

La scoperta di questo portafoglio è una buona notizia, in quanto potrebbe diventare un bersaglio per le forze dell’ordine e consentire alle autorità di confiscare una parte significativa dei profitti del gruppo di hacker, come già fatto in precedenza dal Dipartimento di Giustizia degli Stati Uniti con la cyber-gang Darkside.

Tuttavia, Prodaft rileva che gli operatori di Conti gestiscono autonomamente il portafoglio di consolidamento e che i partner del gruppo non sono coinvolti. Di solito riciclano i profitti attraverso scambi ombra e attraverso mercati in lingua russa come i mercati dell’Hydra.

“Nell’agosto 2021, 0,07 bitcoin sono stati inviati da questo cluster a un noto exchange per essere utilizzato da gruppi di ransomware. Inoltre, Conti non ha tentato di incassare o scambiare i Bitcoin ricevuti da questo cluster. L’attività del gruppo indica che i restanti 123.06 bitcoin sono attualmente detenuti in un portafoglio non ospitato”

scrivono i ricercatori.

Inoltre, i ricercatori hanno affermato di aver anche monitorato i pagamenti del riscatto e il modo in cui il gruppo ha distribuito i profitti ai suoi partner.

“È stato identificato un cluster che riceveva pagamenti da Conti e DarkSide, il che potrebbe indicare che si tratta di un individuo che ha lavorato come partner di entrambi i gruppi”.

Vale la pena sottolineare che dopo la fine dei ransomware come Avaddon, REvil, DarkSide e BlackMatter, il gruppo Conti, insieme a LockBit, è diventato la piattaforma RaaS più attiva al mondo.

Questo spiega l’interesse verso questo gruppo sia da parte degli esperti di sicurezza informatica che da parte dei servizi speciali.