SAC Wireless, una consociata Nokia con sede negli Stati Uniti, ha rivelato una violazione dei dati a seguito di un attacco ransomware in cui gli operatori Conti sono stati in grado di violare con successo la sua rete, rubare dati e crittografare i sistemi.

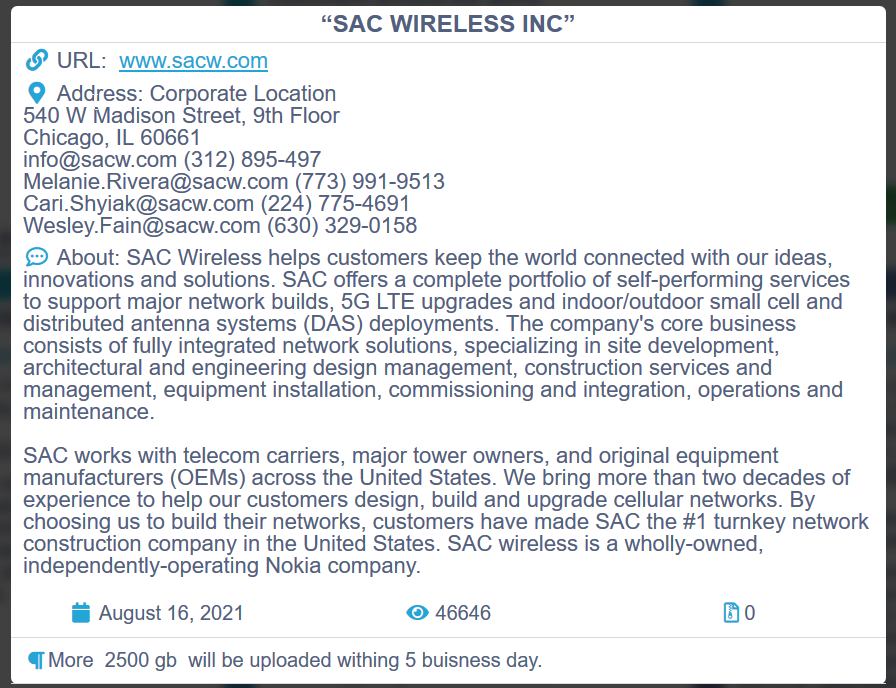

La società Nokia, interamente di proprietà e indipendente, con sede a Chicago, Illinois, lavora con operatori di telecomunicazioni, importanti proprietari di torri e produttori di apparecchiature originali (OEM) negli Stati Uniti.

SAC Wireless aiuta i clienti a progettare, costruire e aggiornare reti cellulari, tra cui 5G, 4G LTE, small cell e FirstNet. La società ha scoperto che la sua rete è stata violata dagli operatori di ransomware Conti il 16 giugno, solo dopo aver distribuito i loro payload e crittografato i sistemi SAC Wireless.

La consociata Nokia ha scoperto che anche le informazioni personali appartenenti a dipendenti attuali ed ex dipendenti (e dipendenti o beneficiari dei loro piani sanitari) sono state rubate durante l’attacco ransomware del 13 agosto, a seguito di un’indagine forense condotta con l’aiuto di esperti di sicurezza informatica esterni.

“il threat actor Conti, ha ottenuto l’accesso ai sistemi SAC e ha caricato i file nel suo cloud storage e poi, il 16 giugno, ha distribuito ransomware per crittografare i file sui sistemi SAC”

Ha affermato l’azienda nellelettere di notifica della violazione dei dati inviate a un non divulgato di individui colpiti.

Dopo aver completato l’indagine forense, la società ritiene che i file rubati contengano le seguenti categorie di informazioni personali:

“nome, data di nascita, informazioni di contatto (come indirizzo di casa, e-mail e telefono), numeri di carta d’identità (come la patente di guida), passaporto o carta d’identità militare), numero di previdenza sociale, stato di cittadinanza, informazioni sul lavoro (quali titolo, stipendio e valutazioni), anamnesi, informazioni sulla polizza assicurativa sanitaria, numeri di targa, firme digitali, certificati di matrimonio o di nascita, tasse informazioni di ritorno e nomi di dipendenti/beneficiari.”

In risposta all’attacco ransomware, SAC ha adottato diverse misure per prevenire future violazioni, tra le quali:

BleepingComputer ha contattato SAC Wireless per ulteriori informazioni sull’attacco due settimane fa, il 12 agosto, ma un portavoce dell’azienda si è rifiutato di confermare che si trattasse di ransomware o di fornire ulteriori dettagli.

“SAC è a conoscenza di un incidente e stiamo attualmente indagando sulla questione”, ha detto il portavoce. “Mentre continuiamo a valutare l’incidente, siamo in contatto con le parti interessate per raccomandare l’adozione di misure di salvaguardia e precauzioni adeguate”.

Conti afferma di aver rubato 2500 GB di file.