Gli operatori di ransomware non si limitano a chiedere riscatti per restituire l’accesso ai dati. Il loro obiettivo principale è massimizzare il profitto e, quando hanno i tuoi dati in mano, li possono vendere ai migliori offerenti nelle underground del web.

Un esempio recente ha messo in luce che questi criminali possono pubblicare solo una parte dei dati rubati, mentre vendono quelli più sensibili.

Il crimine informatico è un’attività altamente redditizia e, per i cybercriminali, il bilancio non può mai andare in passivo. La vendita dei dati rubati è una delle strategie utilizzate per assicurare costanti flussi di cassa. Una volta che i dati sono stati sottratti, gli operatori di ransomware valutano il modo più redditizio di utilizzarli: possono pubblicarli totalmente o parzialmente per mettere pressione sulle vittime o venderli direttamente nel mercato nero digitale.

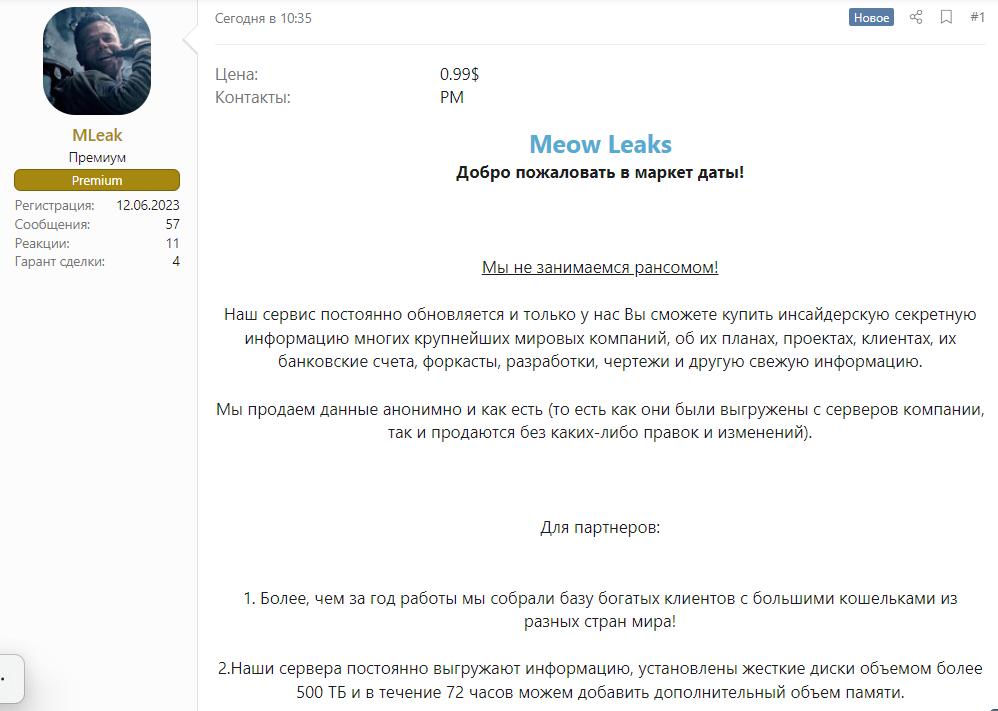

Un esempio emblematico di questa pratica è rappresentato dalla cybergang Meow, recentemente intercettata mentre vendeva dati all’interno del famigerato forum in lingua russa underground XSS. Questo gruppo criminale ha fatto parlare di sé per l’approccio sistematico e organizzato con cui gestisce il commercio di informazioni riservate.

Sul forum XSS, Meow ha pubblicato un messaggio che illustra chiaramente il loro modus operandi: “Benvenuti al mercato dei dati! Non facciamo cose a caso! Il nostro servizio è costantemente aggiornato e solo da noi puoi acquistare informazioni segrete da molte delle più grandi aziende del mondo, sui loro piani, progetti, clienti, conti bancari, previsioni, sviluppi, disegni e altre informazioni più recenti.”

Meow offre dati in forma anonima, esattamente come sono stati estratti dai server aziendali, senza alcuna modifica. Questo garantisce agli acquirenti informazioni autentiche e di prima mano. La loro offerta include una vasta gamma di dati: dai progetti aziendali riservati ai dettagli finanziari, fino alle previsioni di mercato e agli sviluppi tecnologici.

Per i partner, Meow vanta un database di clienti facoltosi con grandi portafogli, costruito in oltre un anno di attività. I loro server, dotati di oltre 500 TB di spazio di archiviazione, sono costantemente aggiornati con nuove informazioni e possono essere espansi ulteriormente entro 72 ore se necessario.

Meow garantisce la massima trasparenza nelle operazioni, tutte condotte con la partecipazione diretta dei partner. Accettano qualsiasi formato di dati per la vendita, sia esso semplice data dalla rete aziendale o complessi database SQL. Pertanto si stanno organizzando per essere non solo una cybergang ransomware ma per essere anche un Hub di rivendita dati (come in passato abbiamo visto con Marketo).

In sintesi, gli operatori ransomware potrebbero ingaggiare specifici partner che curano la rivendita dei dati, per poter monetizzare le esfiltrazioni e quindi non pubblicare più in toto, all’interno dei loro DLS le informazioni delle aziende, ma sperare di guadagnarci qualcosa nel prossimo futuro.

Questi sviluppi evidenziano quanto sia cruciale per le organizzazioni non solo proteggere i propri dati, ma anche comprendere le dinamiche del mercato nero digitale. I dati sottratti possono essere utilizzati in modi che vanno ben oltre il semplice ricatto: la loro vendita può finanziare ulteriori attività criminali, aumentando il rischio per tutti.