Gli specialisti di Zimperium hanno scoperto una campagna dannosa che prende di mira i dispositivi Android in tutto il mondo. Gli aggressori utilizzano migliaia di bot di Telegram per infettare i dispositivi con malware che rubano SMS e password monouso per l’autenticazione a due fattori da oltre 600 servizi.

I ricercatori affermano che stanno monitorando questa attività fino a febbraio 2022. Secondo loro, a questa campagna sarebbero associati almeno 107.000 diversi campioni di malware. La maggior parte delle vittime si trova in India e Russia, ma molte vittime sono state trovate anche in Brasile, Messico e Stati Uniti. In totale, gli utenti di 113 paesi in tutto il mondo sono stati colpiti da questa minaccia.

A quanto pare, gli operatori di malware perseguono guadagni finanziari e utilizzano i dispositivi infetti come relè per l’autenticazione e l’anonimizzazione. Il malware per il furto di SMS viene distribuito tramite pubblicità dannosa o tramite bot di Telegram che automatizzano la comunicazione con l’utente.

Quindi, nel primo caso, le vittime seguono link pubblicitari a pagine che imitano il Google Play Store, dove vedono un numero gonfiato di download dell’applicazione, il che dovrebbe creare l’apparenza della sua legittimità e sicurezza.

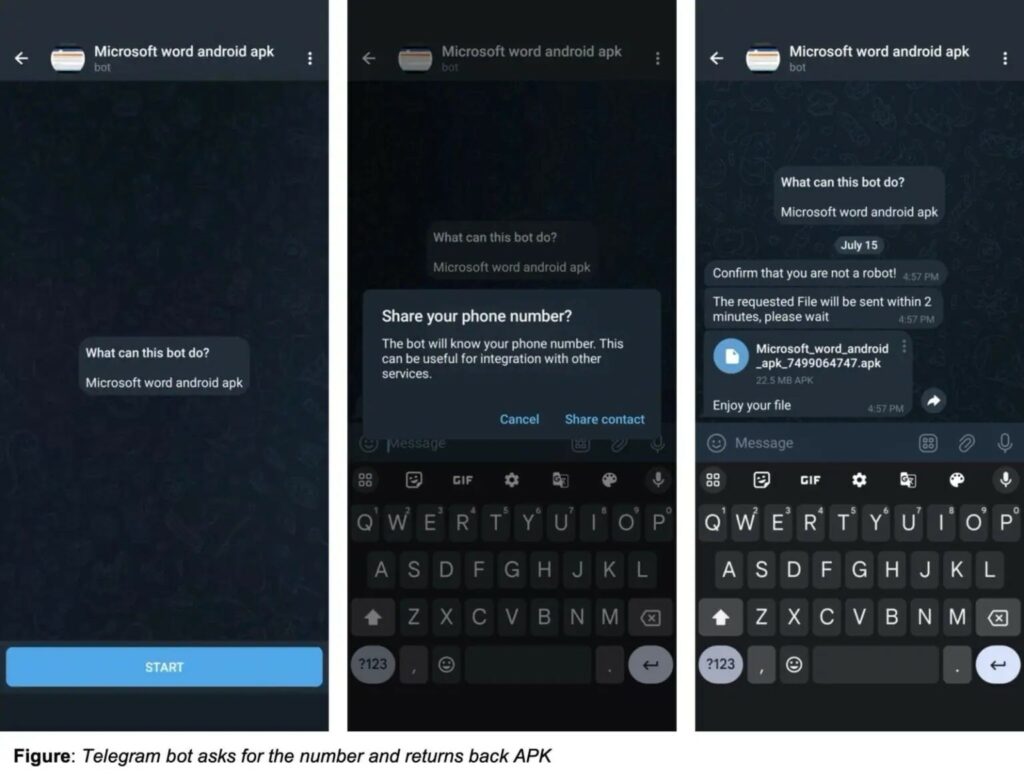

Nel secondo caso, i bot di Telegram promettono di fornire alle vittime un’app Android piratata, ma chiedono il loro numero di telefono prima di condividere il file APK. Di conseguenza, il bot utilizza il numero ricevuto per creare un nuovo APK, che gli consente di tracciare personalmente l’utente ed effettuare altri attacchi.

Sul dispositivo della vittima, il malware richiede l’autorizzazione per accedere agli SMS, che gli consentono di intercettare le password monouso necessarie per la registrazione dell’account e l’autenticazione a due fattori.

In totale vengono utilizzati circa 2.600 bot di Telegram per promuovere diversi APK, controllati da 13 server di controllo.

I ricercatori hanno scoperto che il malware finisce per trasmettere i messaggi SMS intercettati a uno specifico endpoint API sul sito web fastsms[.]su.

Questo sito offre ai visitatori la possibilità di acquistare l’accesso a numeri di telefono virtuali in paesi stranieri. Tali numeri possono essere utilizzati per l’anonimizzazione e l’autenticazione su varie piattaforme e servizi online. Di conseguenza Zimperium è giunto alla conclusione che i dispositivi infetti vengono utilizzati da questo servizio all’insaputa dei loro proprietari.