I ricercatori di CISPA , SBA Research e dell’Università di Vienna hanno scoperto due vulnerabilità nel protocollo mobile Voice over WiFi (VoWiFi) che compromettono la sicurezza delle comunicazioni per milioni di utenti di telefoni cellulari in tutto il mondo. Al momento, le carenze sono state eliminate, ma gli scienziati hanno parlato della loro scoperta.

Gli smartphone moderni possono stabilire connessioni telefoniche non solo tramite reti mobili, ma anche tramite Wi-Fi ( chiamate WLAN ), fornendo la comunicazione anche in luoghi con segnale debole.

Dal 2016 quasi tutti i principali operatori di telefonia mobile offrono le chiamate Wi-Fi, preinstallate su tutti i nuovi smartphone.

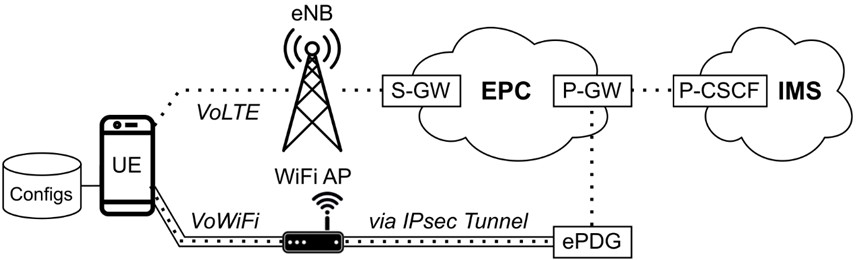

Architettura per Telefonate da portatile (UE) a centrale (IMS): confronto tra connessione VoLTE e VoWiFi

Le vulnerabilità hanno interessato i servizi di 13 dei 275 operatori di telefonia mobile studiati, compresi operatori di Austria, Slovacchia, Brasile e Russia, mettendo a rischio la sicurezza delle comunicazioni di circa 140 milioni di clienti.

L’errore è correlato a un importante componente di rete nell’architettura delle reti LTE e 5G: Evolved Packet Data Gateway (ePDG). Per le chiamate WLAN lo smartphone deve registrarsi sulla rete principale dell’operatore. Per garantire che ciò avvenga in modo sicuro, vengono stabiliti tunnel IPsec tra il dispositivo e ePDG.

I tunnel IPsec vengono creati in più fasi. La sicurezza delle comunicazioni è garantita principalmente attraverso lo scambio di chiavi crittografiche mediante il protocollo Internet Key Exchange (IKE). Le chiavi devono essere private e casuali, ma gli operatori non rispettano queste condizioni.

13 operatori hanno utilizzato lo stesso set di 10 chiavi private statiche anziché impostarne di nuove e casuali. Un malintenzionato in possesso di queste chiavi potrebbe facilmente intercettare le comunicazioni tra smartphone e operatori. Hanno accesso alle chiavi tutti gli operatori interessati, il produttore ed eventualmente i servizi di sicurezza di ciascun paese. Anche le reti del provider cinese ZTE erano minacciate.

I ricercatori hanno anche scoperto che molti nuovi chip (compreso il 5G) del produttore taiwanese MediaTek , utilizzati in alcuni smartphone Android di Xiaomi, Oppo, Realme e Vivo, presentano un’altra vulnerabilità.

Il chip funziona con la carta SIM per registrare gli utenti sulla rete mobile utilizzando VoWiFi. Gli scienziati hanno scoperto che il livello di crittografia lato smartphone può essere ridotto al minimo mediante attacchi mirati. Dall’analisi delle configurazioni di altri produttori, Google, Apple, Samsung e Xiaomi, è emerso che fino all’80% dei casi utilizzavano metodi crittografici obsoleti.

I ricercatori non possono confermare quanti utenti in tutto il mondo siano stati effettivamente colpiti dagli attacchi o siano stati intercettati. Gli scienziati hanno segnalato il problema al GSMA e ai relativi fornitori, dando loro l’opportunità di sviluppare aggiornamenti. Gli aggiornamenti sono già stati rilasciati. Solo dopo una divulgazione responsabile i ricercatori hanno pubblicato il loro lavoro al Simposio sulla sicurezza USENIX del 2024, rendendo i loro risultati disponibili ad altri ricercatori.

Vulnerabilità: