A novembre scorso, una hacker russa è stata incarcerata per la terza volta a Genova, rivelando il coinvolgimento in una complessa rete di frodi informatiche e riciclaggio. La donna, 44enne di origini siberiane, è stata identificata come il terminale italiano di un’organizzazione dedita a queste attività criminali.

La storia della donna è segnata da ripetuti arresti. Nonostante sia stata portata in carcere per la prima volta nell’ottobre 2021, ha continuato a commettere reati informatici anche mentre si trovava agli arresti domiciliari. Nel giugno 2022, è stata nuovamente incarcerata. Tuttavia, dopo essere stata rilasciata e posta agli arresti domiciliari presso un’associazione di volontariato, ha ripreso i contatti con i suoi complici, proseguendo con le attività illecite fino al suo terzo arresto nel 2023.

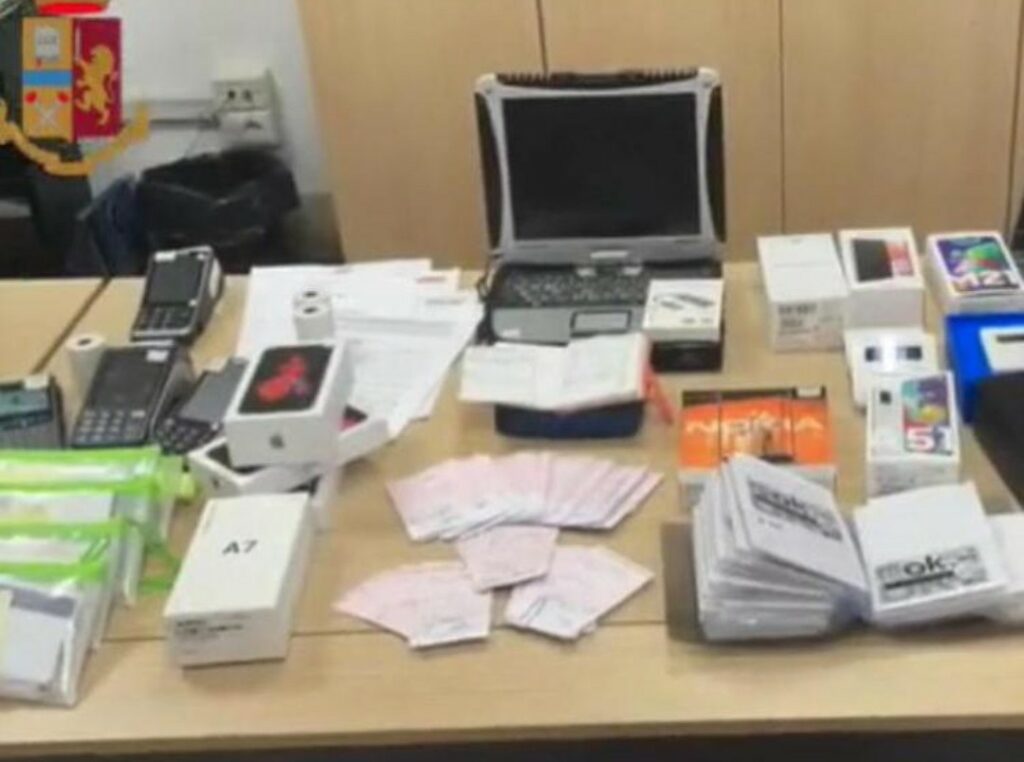

Le indagini condotte dalla polizia postale della Liguria, coordinate dalla Procura di Genova, hanno portato all’individuazione di due complici della hacker russa. Grazie all’analisi dettagliata dei dispositivi informatici sequestrati, gli investigatori sono riusciti a sbloccare numerosi telefoni e dispositivi in uso alla donna, nonostante il suo rifiuto di fornire le password di accesso.

I complici, una ventitreenne cubana e un trentunenne ivoriano, hanno aiutato la donna ad aprire fraudolentemente conti correnti e carte di credito sia in Italia che in altri paesi europei. Hanno anche attivato carte ottenute tramite il dark web e gestito pos di pagamento intestati a una società di riparazione di cellulari nel centro storico di Genova, poi chiusa. Inoltre, i due complici hanno monetizzato i proventi illeciti in più occasioni.

Il provento dei reati è stato stimato in diversi milioni di euro. Parte di questi fondi è stata investita in criptovalute.

Attualmente, gli esperti della sezione Financial Cybercrime della Polizia Postale stanno approfondendo le indagini per individuare i possibili punti di cash out e tracciare il flusso dei soldi illeciti.

La donna, considerata una tranquilla madre di famiglia nella vita quotidiana, si è rivelata un’esperta hacker coinvolta in attività criminali sofisticate.

La sua resistenza a collaborare con le forze dell’ordine e la capacità di riprendere le attività illegali dopo ogni arresto sottolineano la complessità e la determinazione dell’organizzazione di cui faceva parte. Le indagini proseguono per smantellare completamente la rete e recuperare i fondi illeciti.