La Polizia di Stato ha partecipato ad una complessa operazione internazionale di polizia coordinata dalle Agenzie Eurojust e Europol nell’ambito del contrasto al fenomeno del radicalismo sul web di matrice suprematista e neo-nazista, che ha permesso di smantellare un network attivo in tutta Europa, in cui si sono evidenziati anche due minorenni italiani.

Sei i Paesi interessati, diversi i membri del gruppo perquisiti e cinque gli arrestati, distribuiti su tutto il territorio europeo in una rete occulta, pronta a commettere in ogni momento atti violenti contro ebrei, musulmani e chiunque fosse considerato di “razza inferiore”.

In Italia, l’attività ha visto impegnati per diversi mesi gli investigatori del Centro Operativo Sicurezza Cibernetica della Polizia Postale e della D.I.G.O.S di Torino, diretti dalle Procure per i Minorenni di Torino e Salerno, con il coordinamento della Procura Nazionale Antimafia e Antiterrorismo e, per i profili di carattere operativo, della Direzione Centrale della Polizia di Prevenzione e del Servizio Polizia Postale e delle Comunicazioni.

Sulle chat, contraddistinte da una forte proiezione alla violenza, erano stati pubblicati veri e propri manuali per l’attacco e il sabotaggio delle infrastrutture critiche nonché istruzioni per la fabbricazione di armi ed esplosivi. La pubblicistica estremamente accattivante, composta da grafiche moderne e contenuti multimediali di devastante impatto visivo, sono risultati tra i fattori aggregativi più insidiosi soprattutto per i partecipanti più giovani.

Inequivocabili i motti del gruppo come ad esempio “Join us, Kill with us”, “Fight with us, die with us, kill with us Kill the enemies of the white race”, nonché il ricorso ai simbolismi di sigle accelerazioniste e neonaziste quali ad esempio la svastica, la “skull mask” e il “sole nero”.

Inoltre è stato rilevato un vero e proprio “culto” da parte dei partecipanti verso suprematisti che negli anni si sono resi responsabili di gravi attentati terroristici, come la strage di Utoya del 2011 e quella di Christchurch del 2019.

I due minorenni italiani, particolarmente attivi nella pubblicazione di frasi d’odio xenofobe e antisemite, erano transitati inizialmente all’interno del network e in seguito fuoriusciti per aderire a un altro gruppo Telegram di matrice neo-nazista, attestato su posizioni più teorico-ideologiche e meno militanti sul piano operativo.

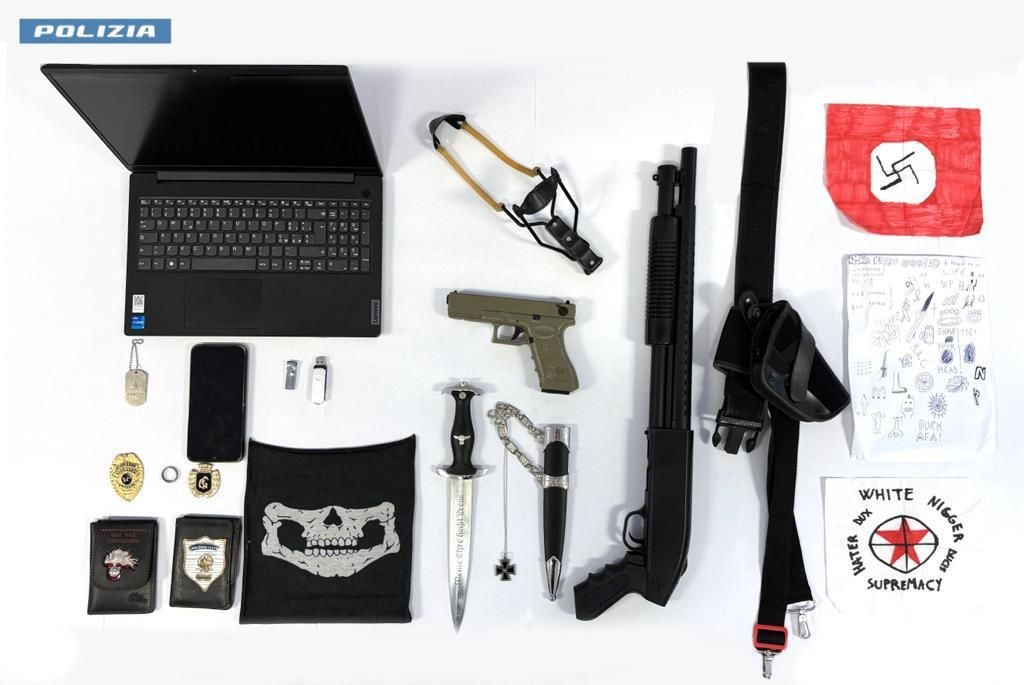

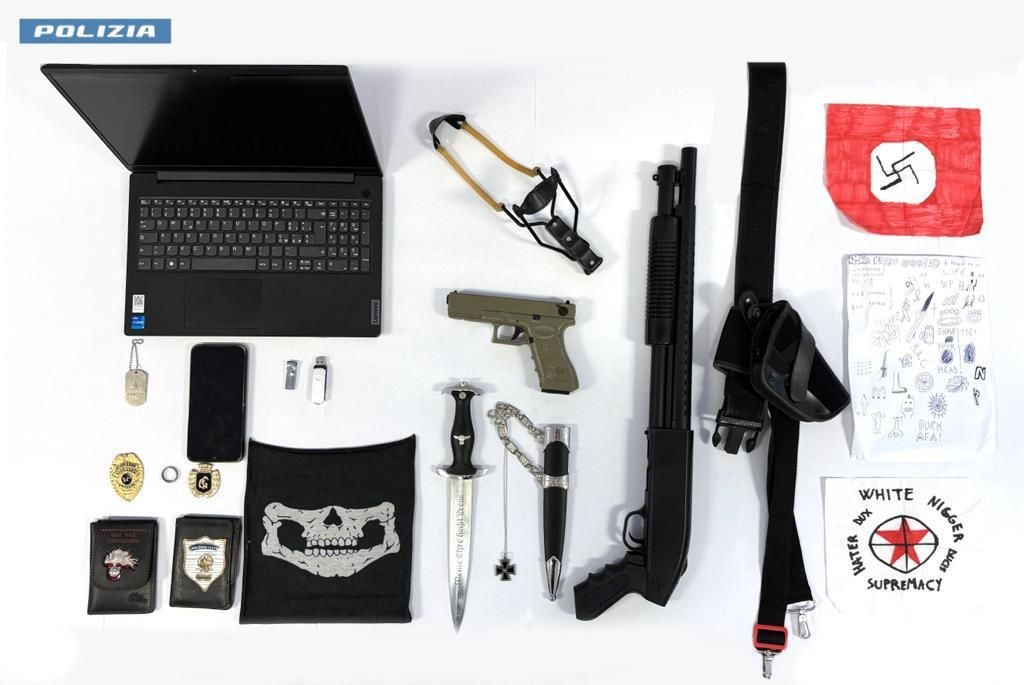

Ai due – indagati in stato di libertà – sono stati sequestrati computer e telefoni cellulari, al minorenne di Torino anche alcune repliche di armi softair, un pugnale con impressi effigi e simboli del nazismo nonché riproduzioni di segni distintivi delle forze di polizia.

Le indagini, attraverso l’analisi dei dispositivi digitali, proseguiranno al fine di ricostruire le diramazioni ancora occulte del network e i soggetti ancora ignoti e potenzialmente pericolosi.