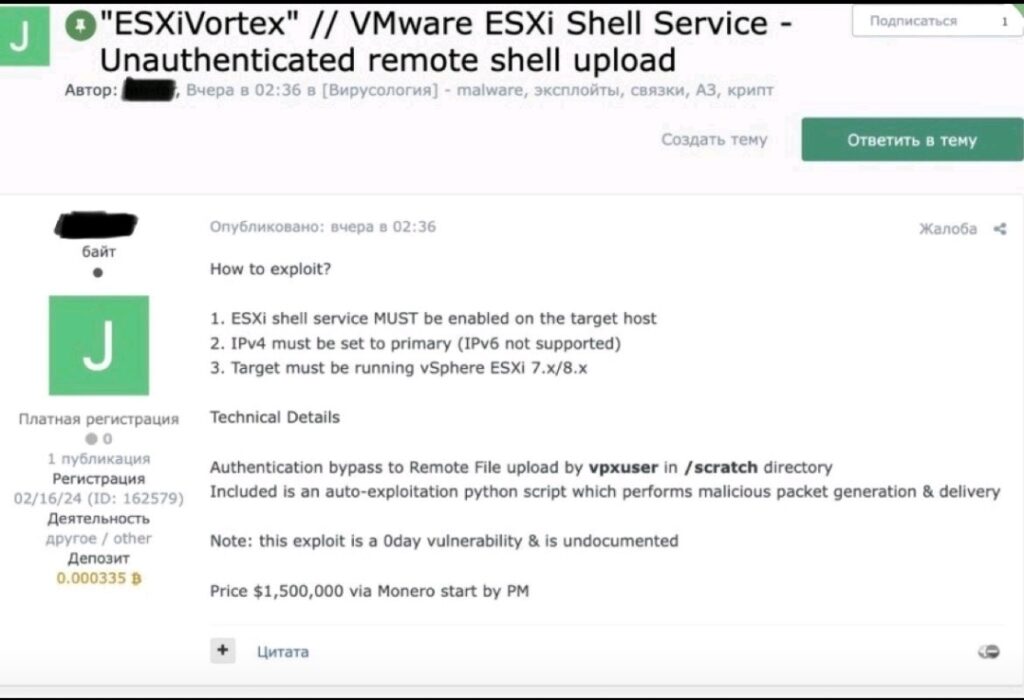

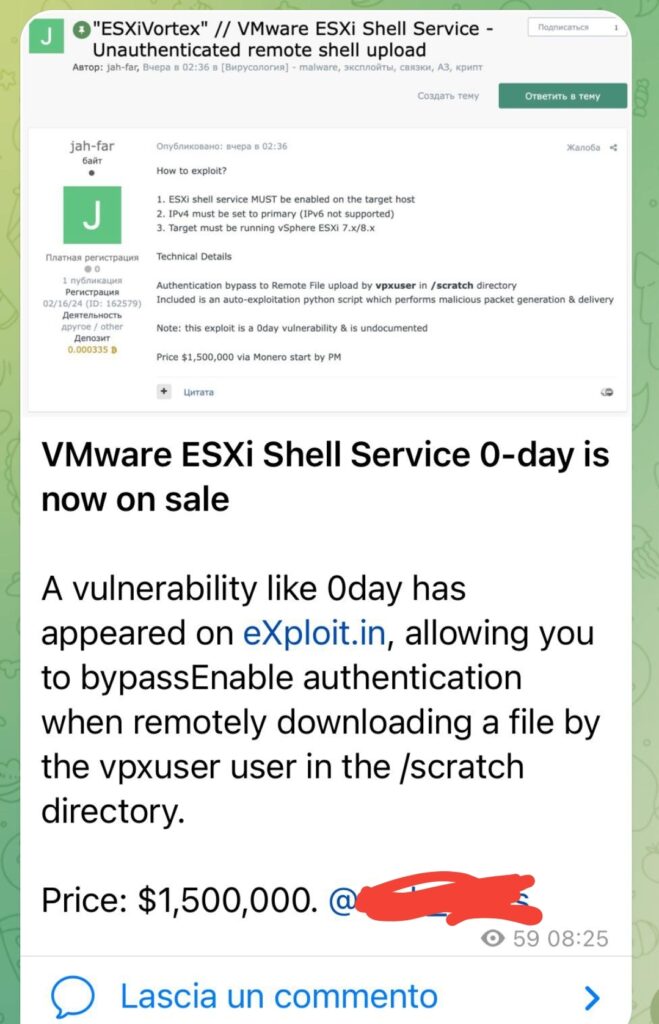

Un’allerta di sicurezza ha scosso la comunità IT con la scoperta di una vulnerabilità 0-day nel servizio VMware ESXi Shell, ora disponibile per l’acquisto su eXploit.in, un noto mercato online dove vengono acquistati e venduti exploit informatici, inclusi quelli noti come “0-day”.

Gli exploit 0-day sono vulnerabilità di sicurezza che sono sfruttate da cyber criminali prima che il produttore del software abbia avuto la possibilità di rilasciare una patch per risolverle. Questi exploit sono estremamente preziosi per i malintenzionati, poiché consentono loro di attaccare sistemi informatici senza essere intercettati e neutralizzati dalle difese tradizionali.

Ovviamente non sappiamo se si tratti di uno 0day o di un exploit su una vecchia CVE, ma l’annuncio mette in allerta l’intera comunità di sicurezza informatica. Va da se che occorre mantenere alta l’attenzione ed eliminare (qualora non sia stato ancora fatto) qualsiasi ESXi esposto sulla rete internet.

La vendita di exploit 0-day è un mercato redditizio e lucrativo, con prezzi che possono variare da qualche migliaio di dollari a milioni, a seconda della complessità e dell’impatto della vulnerabilità. Gli acquirenti di questi exploit possono essere hacker criminali, agenzie di intelligence statali, aziende di sicurezza informatica o altri attori che intendono utilizzarli per vari scopi, tra cui il furto di dati, lo spionaggio informatico o il sabotaggio.

La pratica della vendita di exploit 0-day è fonte di controversia, poiché solleva preoccupazioni sulla sicurezza informatica e sull’etica. Mentre alcuni ritengono che possa essere un modo per incentivare gli sviluppatori di software a migliorare la sicurezza dei loro prodotti, altri lo considerano una minaccia per la sicurezza informatica globale, poiché mette a rischio la privacy e la sicurezza degli utenti.

Le aziende e gli esperti di sicurezza informatica lavorano costantemente per individuare e risolvere vulnerabilità prima che possano essere sfruttate da malintenzionati. Tuttavia, il mercato degli exploit 0-day continua a esistere e prosperare, rappresentando una sfida persistente per la comunità della sicurezza informatica.

Questa vulnerabilità, al prezzo esorbitante di $1.500.000 in monero, consente il bypass dell’abilitazione dell’autenticazione durante il download remoto di file da parte dell’utente vpxuser nella directory /scratch.

La vulnerabilità di VMware ESXi di cui stiamo parlando è particolarmente preoccupante perché consente il bypass dell’abilitazione dell’autenticazione durante il download remoto di file da parte dell’utente vpxuser nella directory /scratch. Questo significa che un attaccante potrebbe sfruttare questa falla per scaricare file da un sistema ESXi senza la necessità di autenticarsi, aprendo la porta a una serie di possibili attacchi.

L’utente vpxuser è un account di sistema utilizzato da VMware ESXi per diverse operazioni interne. La directory /scratch è una directory di lavoro temporanea utilizzata dal sistema operativo ESXi per memorizzare dati temporanei e di supporto. Il fatto che un attaccante possa scaricare file da questa directory senza autenticazione è un grave rischio per la sicurezza, poiché potrebbe consentire loro di accedere a informazioni sensibili o compromettere il sistema.

Questo tipo di vulnerabilità potrebbe essere sfruttato in diversi scenari, ad esempio per scaricare file di configurazione sensibili, file di log contenenti informazioni riservate o addirittura per caricare file dannosi per compromettere ulteriormente il sistema ESXi.

Poiché VMware ESXi è una piattaforma di virtualizzazione ampiamente utilizzata nelle infrastrutture IT di molte aziende, questa vulnerabilità rappresenta una minaccia significativa per la sicurezza dei dati e delle operazioni aziendali e apre la porta a potenziali attacchi da parte di cyber criminali che potrebbero sfruttare questa falla per compromettere sistemi critici e rubare dati sensibili. È fondamentale che gli amministratori di sistema e gli operatori IT prendano misure immediate per mitigare questo rischio, inclusa l’applicazione tempestiva di patch di sicurezza fornite da VMware e l’implementazione di controlli di accesso più rigorosi per limitare l’accesso alla directory /scratch e agli account vpxuser.

Il prezzo esorbitante dell’exploit suggerisce che potrebbe essere già stato sfruttato e venduto a gruppi più grandi nei giorni o settimane precedenti. Questo solleva ulteriori preoccupazioni sulla sicurezza, poiché potrebbe significare che già esistono attacchi in corso o che presto verranno lanciati utilizzando questa vulnerabilità.

Le implicazioni di questa scoperta sono gravi e richiedono una risposta immediata da parte delle aziende che utilizzano VMware ESXi nei loro ambienti IT. È essenziale che le organizzazioni valutino attentamente il rischio e prendano misure preventive per proteggere i propri sistemi.

Inoltre, le aziende devono essere consapevoli del pericolo rappresentato da mercati come eXploit.in, dove le vulnerabilità sono vendute al miglior offerente. È essenziale che gli sviluppatori di software e i fornitori di servizi di sicurezza lavorino insieme per individuare e risolvere queste vulnerabilità prima che finiscano nelle mani sbagliate.

La scoperta della vulnerabilità 0-day nel servizio VMware ESXi Shell è un campanello d’allarme per l’intera comunità IT. È un chiaro richiamo all’importanza della sicurezza informatica e della necessità di adottare misure proattive per proteggere le infrastrutture digitali dalle minacce sempre più sofisticate e pervasive.