Una presunta fuga di dati senza precedenti ha travolto l’FBI: un massiccio data breach che ha esposto online i dati personali di oltre 22.000 agenti, mettendo a rischio la sicurezza nazionale.

Un utente di Breached Forum ha pubblicato un database contenente nomi, ruoli e altre informazioni sensibili degli agenti, scatenando l’allarme nella comunità dell’intelligence.

Al momento, non possiamo confermare la veridicità della notizia, poiché l’organizzazione non ha ancora rilasciato alcun comunicato stampa ufficiale sul proprio sito web riguardo l’incidente. Pertanto, questo articolo deve essere considerato come ‘fonte di intelligence’.

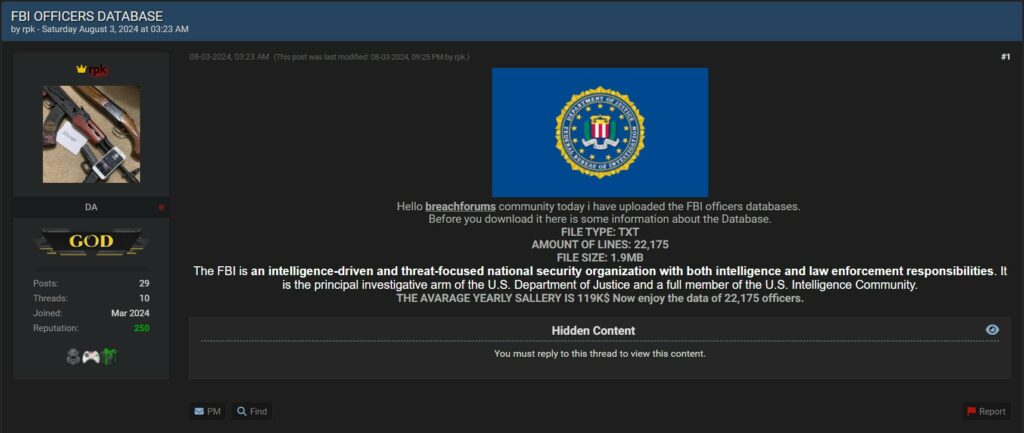

Il post, pubblicato dall’utente “rpk” il 3 agosto 2024 alle 03:23 AM, presenta un file contenente i dettagli di numerosi agenti dell’FBI. Il file, di 1.9MB, include presumibilmente nomi, ruoli e altre informazioni personali degli agenti.

Secondo il post, il database è descritto come un file di testo (.txt) con un totale di 22.175 righe. Il post include anche alcune informazioni generali sull’FBI, enfatizzando il ruolo dell’agenzia come principale braccio investigativo del Dipartimento di Giustizia degli Stati Uniti e membro a pieno titolo della comunità dell’intelligence statunitense.

Un aspetto rilevante di questa pubblicazione è la totale assenza di esempi di dati (sample) che dimostrino la veridicità delle informazioni contenute nel database. Inoltre, non è stato previsto alcun meccanismo di escrow, un intermediario fidato che possa garantire l’autenticità e la sicurezza della transazione dei dati. Queste assenze sollevano dubbi sulla credibilità del database e sull’intenzione dell’utente “rpk”.

La divulgazione di informazioni personali degli agenti dell’FBI rappresenta un rischio significativo. Gli agenti potrebbero diventare bersagli di attacchi fisici o digitali, e le loro famiglie potrebbero essere minacciate. Inoltre, la fuga di dati potrebbe compromettere operazioni investigative in corso.

Non è chiaro come l’FBI abbia risposto al data breach, è probabile che l’agenzia stia conducendo un’indagine interna per determinare come si sia verificata la fuga di dati e per prevenire ulteriori incidenti.

Questa fuga di dati sottolinea l’importanza critica della cyber security e della protezione delle informazioni sensibili. Mentre l’FBI lavora per mitigare i danni e prevenire future violazioni, questo incidente serve come promemoria della necessità di rafforzare continuamente le misure di sicurezza a tutti i livelli delle agenzie governative.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…