Vi ricordate l’App Immuni e quanto abbiamo discusso dei modelli di implementazione del tracciamento dei contatti e delle differenze tra GPS e BLE?

Alla fine venne scelto la tecnologia bluetooth low energy (BLE) con le estensioni di Google ed Apple e relativa implementazione sui terminali Android e iOS, in quanto più “rispettosa” della privacy. Su questa tecnologia vennero costruite tutta una serie di App di tracciamento dei contatti, tra le quali l’app Italiana di tracciamento Immuni.

Ma come riportato su RHC, google maps da anni ha svolto in modo automatico il tracciamento degli spostamenti tramite GPS, a meno che, fino a qualche tempo fa questa opzione non veniva disabilitata dall’utente.

Successivamente venne disabilitate di default, ma resa disponibile solo su esplicita approvazione dell’utente.

Ma anche se disabilitata di default, la cronologia delle posizioni funziona ancora, per garantire a google maps di rendere disponibili i dati di traffico e molte altre funzionalità avanzate. Anche in questo caso, è possibile disabilitare un ulteriore livello di tracciamento per dormire sonni più tranquilli.

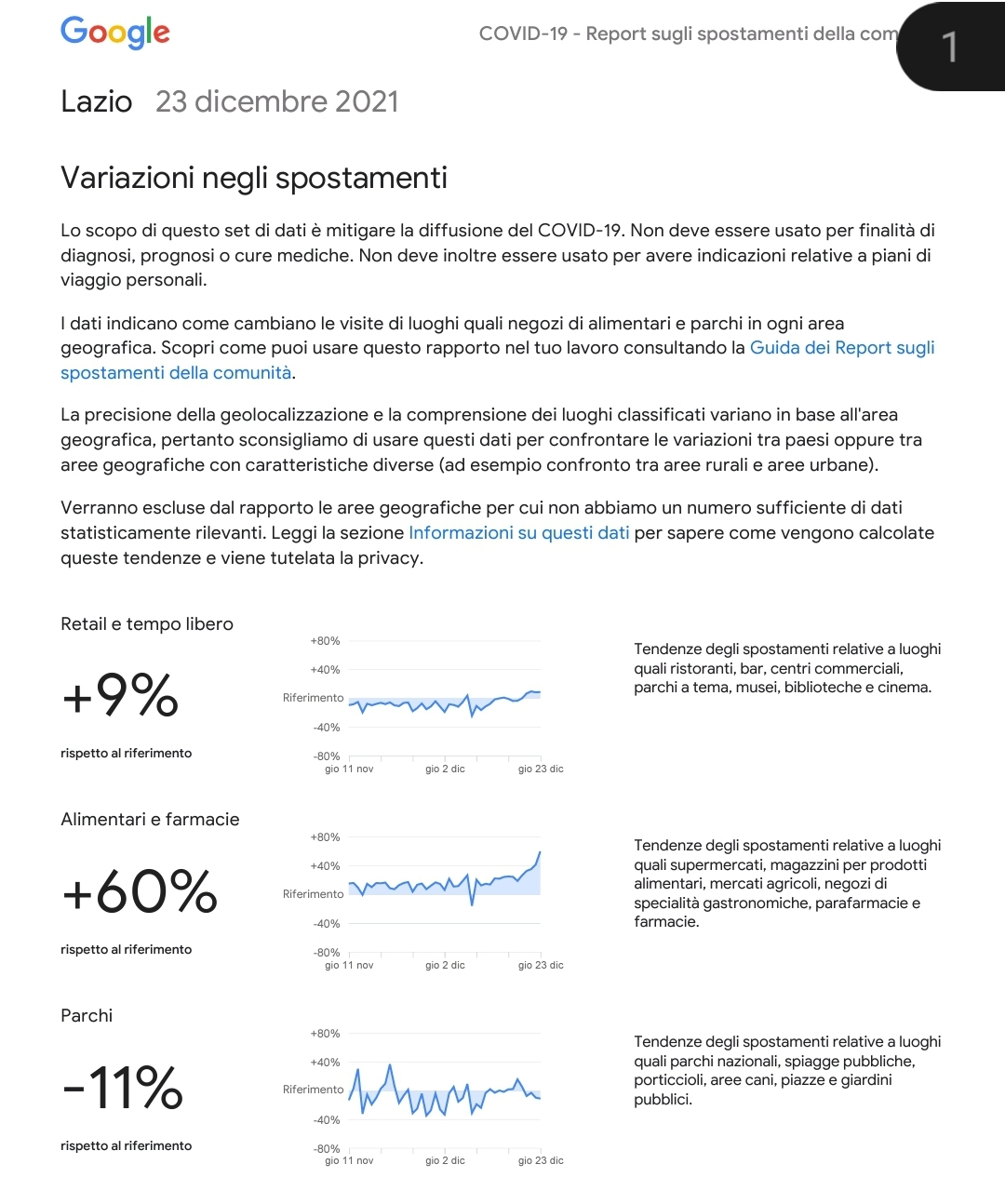

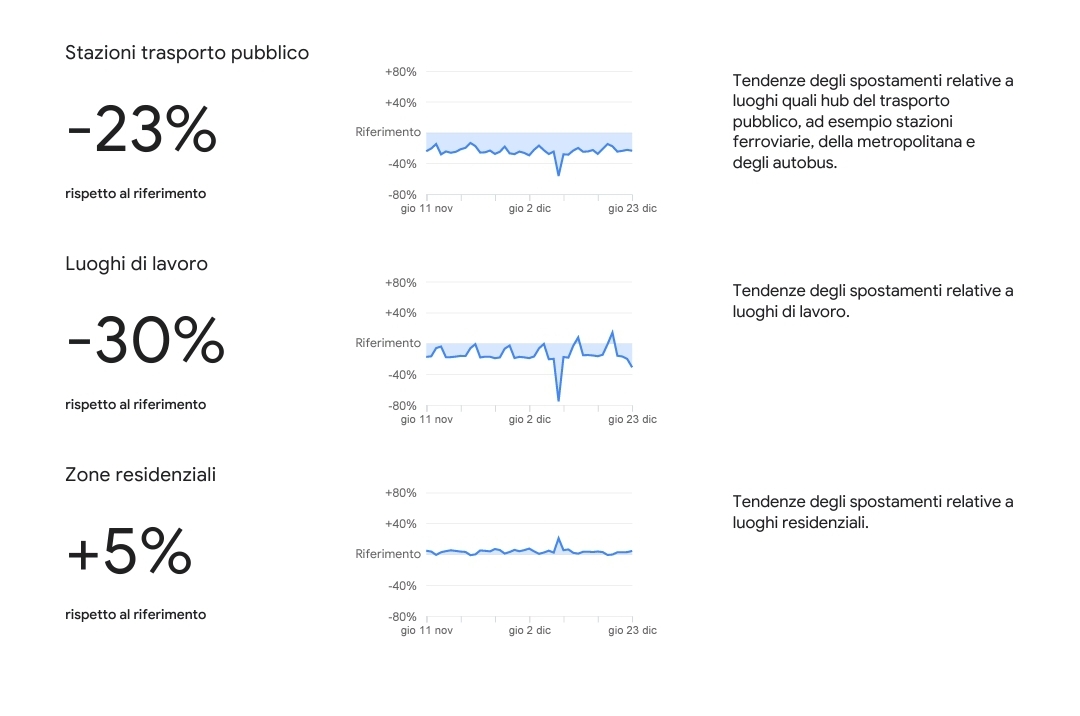

Di recente, è stato reso disponibile da Google, degli aggregati che mostrano dei trend di affollamento dei luoghi più comuni, per dar modo alle persone di conoscere ad esempio gli orari di punta di un negozio.

Google ha riportato che

“le autorità sanitarie hanno detto che questo stesso tipo di dati aggregati e anonimizzati potrebbe essere utile per prendere decisioni critiche nella lotta a COVID-19”.

Nel rispondere alla pandemia di COVID-19 in ogni parte del mondo, è cresciuta sempre di più l’attenzione verso le strategie di salute pubblica, come le misure di distanziamento sociale, al fine di rallentare la velocità di trasmissione o programmare la riapertura nelle aree soggette a restrizioni sugli spostamenti.

I dati vengono costruiti attraverso l’utilizzo di Google Maps e con molta probabilità il primo tracciamento non disabilita queste funzionalità avanzate e sono resi disponibili per provincia italiana.

Questo non è per gridare ad un attentato alla privacy, perché lo sappiamo: la privacy è morta.

Si tratta solo di far capire alle persone come girano i dati nei nostri smartphone e che se uno volesse essere più al sicuro, dovrebbe solo spegnere il telefono.

D’altra parte, questo è lo scotto da pagare per utilizzare i programmi in modo gratuito e che tutte le dichiarazioni, riflessioni politiche e tecniche fatte sul GPS ad inizio pandemia, erano solamente qualcosa di assurdo ed insensato.

La Redazione di Red Hot Cyber fornisce aggiornamenti quotidiani su

bug,

data breach e

minacce globali. Ogni contenuto è validato dalla nostra community di esperti come

Pietro Melillo,

Massimiliano Brolli,

Sandro Sana,

Olivia Terragni e

Stefano Gazzella.

Grazie alla sinergia con i nostri

Partner leader nel settore (tra cui

Accenture,

CrowdStrike,

Trend Micro e

Fortinet), trasformiamo la complessità tecnica in consapevolezza collettiva, garantendo un'informazione accurata basata sull'analisi di fonti primarie e su una rigorosa

peer-review tecnica.