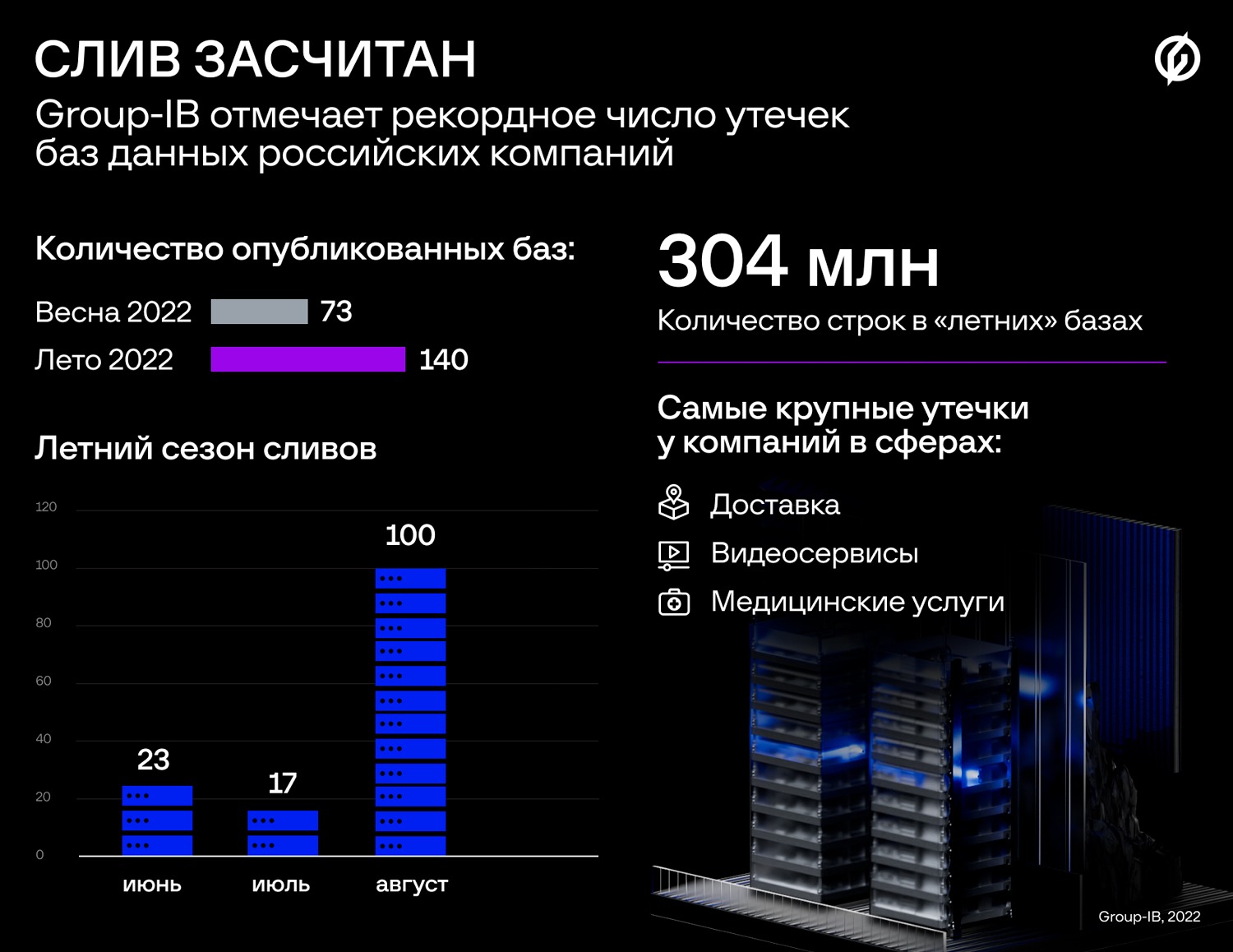

Nell’estate del 2022, i ricercatori del Gruppo-IB hanno registrato un aumento del doppio del numero di database pubblicamente disponibili delle società russe rispetto alla primavera di quest’anno.

Secondo gli esperti, nei tre mesi estivi, 140 basi dati sono entrate nella rete.

Gli analisti hanno calcolato il numero di banche dati di aziende russe apparse sui forum clandestini e sui canali tematici di Telegram nei tre mesi estivi di quest’anno: 23 a giugno, 17 a luglio e 100 ad agosto pubblicate sul web.

Gli esperti associano il record di agosto a una “mega-leak”, che includeva i database di 75 società russe contemporaneamente. Per confronto, per tutta la primavera di quest’anno sono state pubblicate solo 73 banche dati.

Le fughe di notizie riguardavano principalmente i database di grandi aziende russe e servizi popolari per il download gratuito, e non erano trapelate per fare soldi, ma per causare il massimo danno all’azienda e ai suoi clienti.

Tra le vittime c’erano servizi di consegna Internet, trasporti, società di costruzioni e mediche, cinema online, operatori di telecomunicazioni e così via. Le perdite maggiori sono state registrate nelle aziende operanti nei settori di consegna con 192 milioni di record seguiti da 43 milioni di record dai servizi medici.

La rilevanza della maggior parte dei database pubblicati cade nella primavera e nell’estate del 2022 e i dump includevano i nomi dei clienti, i loro telefoni, indirizzi, date di nascita e in alcuni è stato possibile trovare hash di password, dati del passaporto, dettagli dell’ordine e altre informazioni riservate.

“L’intensità con cui i criminali informatici pubblicano i database rubati delle aziende russe rimane elevata anche rispetto alla primavera “record” di quest’anno. Allo stesso tempo, le tendenze attuali nelle comunità clandestine mostrano che gli aggressori si stanno attivamente spostando dai vecchi forum verso Telegram. Oltre a piccoli siti web di negozi e ristoranti, continuano a trapelare dati di grandi aziende russe in vari settori dell’economia. Molto spesso, gli aggressori pubblicano immediatamente i database, il che aumenta il rischio di utilizzare con successo le informazioni ricevute per ulteriori attacchi informatici e schemi fraudolenti”

commenta Oleg Derov, capo del dipartimento di ricerca sulla criminalità informatica di Threat Intelligence.

Secondo gli esperti del dipartimento Group-IB Threat Intelligence, uno dei motivi dell’enorme numero di incidenti è stata la mancanza di protezione delle risorse aziendali digitali, nonché un aumento generale del numero di attacchi informatici dalla primavera del 2022.