Diversi distributori automatici di sigarette in Italia sono stati presi di mira dagli hacker, molto probabilmente di frangia anarchica.

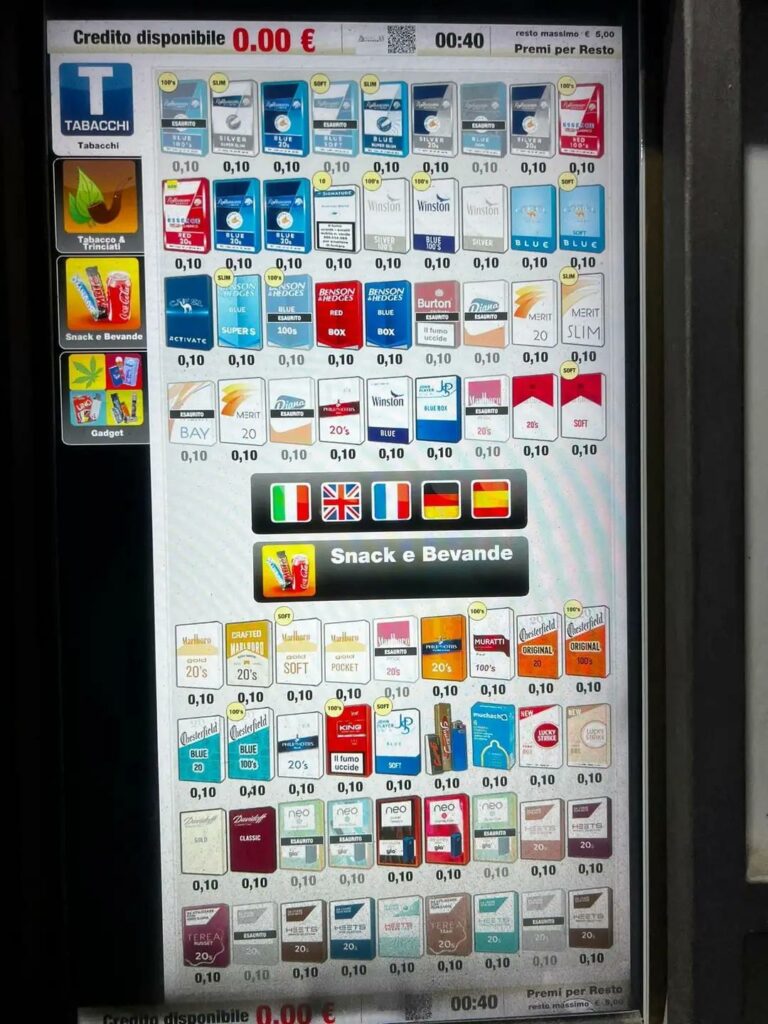

Testimoni riferiscono di pacchetti di sigarette venduti a soli 10 centesimi, ma anche di buoni Amazon emessi a pochi centesimi dai distributori.

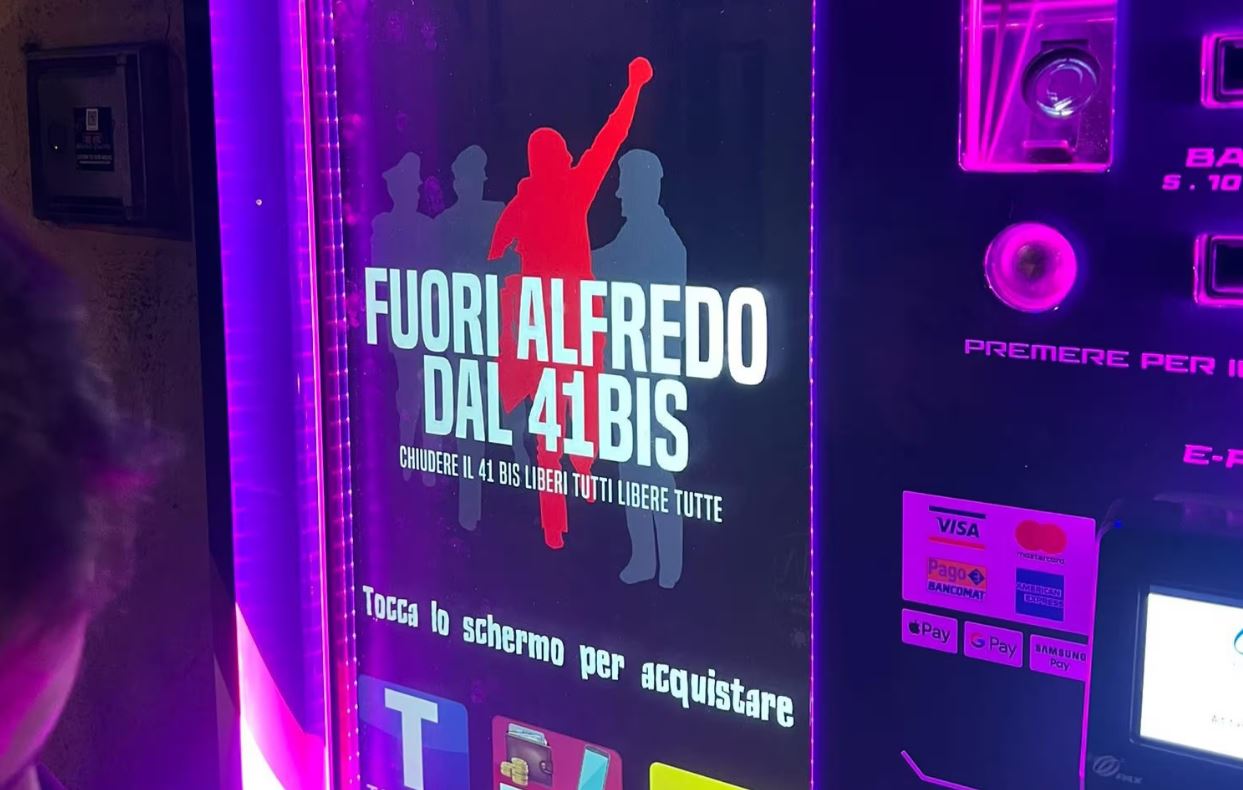

In una tabaccheria di via Vittorio Emanuele a Bordighera, Imperia, è apparsa la scritta “Fuori Alfredo dal 41 bis”, chiaramente riferita ad Alfredo Cospito, in sciopero della fame da più di 100 giorni.

Il 25 marzo a Venezia un gruppo di anarchici ha manifestato per chiedere la liberazione di Cospito. La decisione dei giudici della Sorveglianza di Milano sulla concessione dei domiciliari all’anarchico, richiesta dai suoi legali per ragioni di salute, è prevista per il 27 marzo.

Invece, il 18 aprile, la Corte costituzionale si esprimerà sul caso Cospito, in particolare sulla discussione dibattimentale per “giudizio in via incidentale” riguardante l’attentato alla caserma dei carabinieri di Fossano, avvenuto nel 2006.

Durante l’udienza del 24 marzo all’ospedale San Paolo di Milano, lo stesso Cospito si è rivolto ai giudici: “Sospendo lo sciopero della fame se togliete il 41 bis ad altri detenuti anziani”, ha detto.

Secondo l’avvocato difensore Flavio Rossi Albertini, Cospito potrebbe sospendere la protesta anche se ottenesse i domiciliari.

Sembrerebbe che i distributori automatici hackerati siano tutti dello stesso fornitore, la Laservideo. Da quanto siamo riusciti a comprendere sembrerebbe che si sia trattato di un hack che ha coinvolto il backend delle infrastrutture IT alle quali si agganciano i distrbutori.

Uno tra questi è il modello denominato “jamaica”, mentre il backend per le ricariche è raggiungibile a questo indirizzo web.

Ogni singolo distributore deve essere pre-configurato attraverso un portale web nel quale è possibile inserire informazioni sui prezzi e schermate. inoltre è possibile accedere ad un’area di sviluppo, dove è possibile effettuare delle implementazioni sul codice sorgente e sui firmware.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Nel caso in cui l’azienda voglia fornire una dichiarazione a RHC, saremo lieti di pubblicarla con uno specifico articolo dando risalto alla questione.

Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono accedere utilizzare la mail crittografata del whistleblower.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…